1 Configuration d'un hôte

Aperçu

Pour configurer un hôte dans l'interface Zabbix, procédez comme suit :

- Allez dans : Configuration → Hôtes ou Surveillance → Hôtes

- Cliquez sur Créer un hôte à droite (ou sur le nom de l'hôte pour modifier un hôte existant)

- Entrez les paramètres de l'hôte dans le formulaire

Vous pouvez également utiliser les boutons Clone et Clone complet sous la forme d'un hôte existant pour créer un nouvel hôte. Cliquer sur Clone conservera tous les paramètres d'hôte et la liaison de modèle (en gardant toutes les entités de ces modèles). Clone complet conservera en outre les entités directement attachées (éléments, déclencheurs, graphiques, règles de découverte de bas niveau et scénarios Web).

Remarque : Lorsqu'un hôte est cloné, il conserve toutes les entités de modèle telles qu'elles se trouvent à l'origine sur le modèle. Toute modification apportée à ces entités au niveau de l'hôte existant (telle qu'un intervalle d'élément modifié, une expression régulière modifiée ou des prototypes ajoutés à la règle de découverte de bas niveau) ne sera pas clonée sur le nouvel hôte ; à la place, ils seront comme sur le modèle.

Configuration

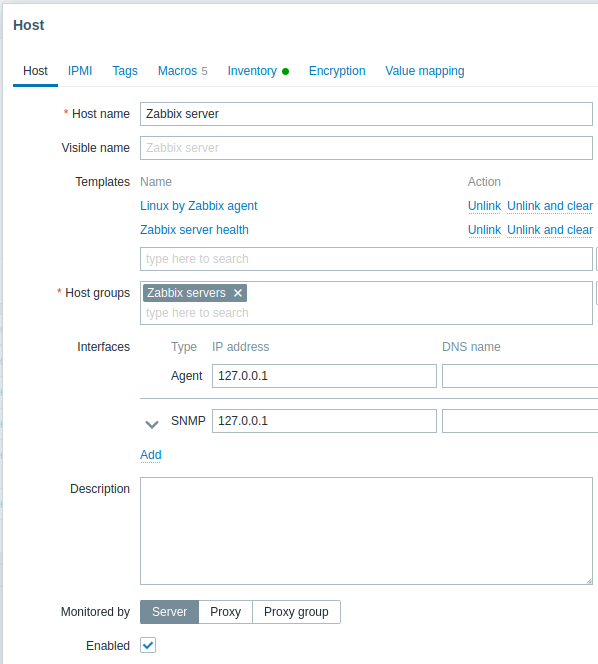

L'onglet Hôte contient les attributs généraux de l'hôte :

Tous les champs de saisie obligatoires sont marqués d'un astérisque rouge.

| Paramètre | Description | |

|---|---|---|

| Nom d'hôte | Entrez un nom d'hôte unique. Les caractères alphanumériques, les espaces, les points, les tirets et les traits de soulignement sont autorisés. Cependant, les espaces de début et de fin ne sont pas autorisés. Remarque : Avec l'agent Zabbix exécuté sur l'hôte que vous configurez, le paramètre Hostname du fichier de configuration de l'agent doit avoir le même valeur que le nom d'hôte entré ici. Le nom dans le paramètre est nécessaire dans le traitement des vérifications actives. |

|

| Nom visible | Entrez un nom visible unique pour l'hôte. Si vous définissez ce nom, ce sera celui visible dans les listes, les cartes, etc. au lieu du nom d'hôte technique. Cet attribut prend en charge UTF-8. | |

| Modèles | Liez les modèles à l'hôte. Toutes les entités (éléments, déclencheurs, graphiques, etc.) seront héritées des modèles. Pour lier un nouveau modèle, commencez à saisir le nom du modèle dans le champ Lier de nouveaux modèles. Une liste de modèles correspondants apparaîtra ; faites défiler vers le bas pour sélectionner. Vous pouvez également cliquer sur Sélectionner à côté du champ et sélectionner des modèles dans la liste dans une fenêtre contextuelle. Les modèles sélectionnés dans le champ Associer de nouveaux modèles seront liés à l'hôte lorsque le formulaire de configuration de l'hôte sera enregistré ou mis à jour. Pour dissocier un modèle, utilisez l'une des deux options du bloc Modèles liés : Dissocier - dissocier le modèle, mais conserver ses éléments, déclencheurs et graphiques Dissocier et effacer - dissocier le modèle et supprimer tous ses éléments, déclencheurs et graphiques Les noms de modèles répertoriés sont des liens cliquables menant au formulaire de configuration du modèle. |

|

| Groupes | Sélectionnez les groupes d'hôtes auxquels appartient l'hôte. Un hôte doit appartenir à au moins un groupe d'hôtes. Un nouveau groupe peut être créé et lié au groupe hôte en ajoutant un nom de groupe inexistant. | |

| Interfaces | Plusieurs types d'interfaces hôtes sont pris en charge pour un hôte : Agent, SNMP, JMX et IPMI. Aucune interface n'est définie par défaut. Pour ajouter une nouvelle interface, cliquez sur Ajouter dans le bloc Interfaces, sélectionnez le type d'interface et saisissez les informations IP/DNS, Connexion à et Port. Remarque : Les interfaces qui sont utilisé dans n'importe quel élément ne peuvent pas être supprimées et le lien Supprimer est grisé pour elles. Voir Configuration de la surveillance SNMP pour plus de détails sur la configuration d'une interface SNMP ( v1, v2 et v3). |

|

| Adresse IP | Adresse IP de l'hôte (facultatif). | |

| Nom DNS | Nom DNS de l'hôte (facultatif). | |

| Connexion à | Cliquer sur le bouton respectif indiquera au serveur Zabbix ce qu'il faut utiliser pour récupérer les données des agents : IP - Se connecter à l'adresse IP de l'hôte (recommandé) DNS - Se connecter au nom DNS de l'hôte |

|

| Port | Numéro de port TCP/UDP. Les valeurs par défaut sont : 10050 pour l'agent Zabbix, 161 pour l'agent SNMP, 12345 pour JMX et 623 pour IPMI. | |

| Défaut | Cochez le bouton radio pour définir l'interface par défaut. | |

| Description | Entrez la description de l'hôte. | |

| Surveillé via le proxy | L'hôte peut être surveillé soit par le serveur Zabbix, soit par l'un des proxys Zabbix : (pas de proxy) - l'hôte est surveillé par le serveur Zabbix Nom du proxy - l'hôte est surveillé par le proxy Zabbix "Nom du proxy" |

|

| Activé | Cochez la case pour rendre l'hôte actif, prêt à être surveillé. Si décochée, l'hôte n'est pas actif, donc pas surveillé. | |

L'onglet IPMI contient les attributs de gestion IPMI.

| Paramètre | Description |

|---|---|

| Algorithme d'authentification | Sélectionnez l'algorithme d'authentification. |

| Niveau de privilège | Sélectionnez le niveau de privilège. |

| Nom d'utilisateur | Nom d'utilisateur pour l'authentification. Des macros utilisateur peuvent être utilisées. |

| Mot de passe | Mot de passe pour l'authentification. Des macros utilisateur peuvent être utilisées. |

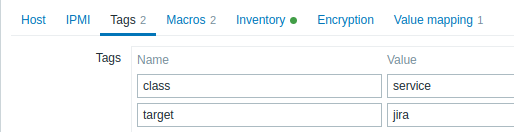

L'onglet Tags vous permet de définir des tags au niveau de l'hôte. Tous les problèmes de cet hôte seront marqués avec les valeurs saisies ici.

Macros utilisateur, macros {INVENTORY.*}, {HOST.HOST}, {HOST.NAME}, {HOST.CONN}, {HOST.DNS}, {HOST.IP}, {HOST.PORT} et macros {HOST.ID} sont prises en charge dans les tags.

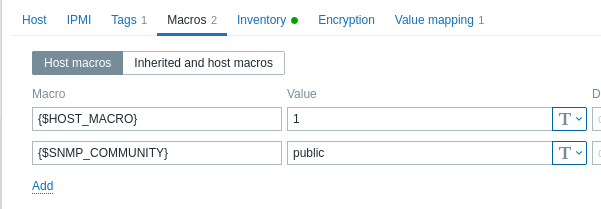

L'onglet Macros vous permet de définir des macros utilisateur au niveau de l'hôte sous forme de paires nom-valeur. Notez que les valeurs de macro peuvent être conservées sous forme de texte brut, de texte secret ou de secret de coffre-fort. L'ajout d'une description est également pris en charge.

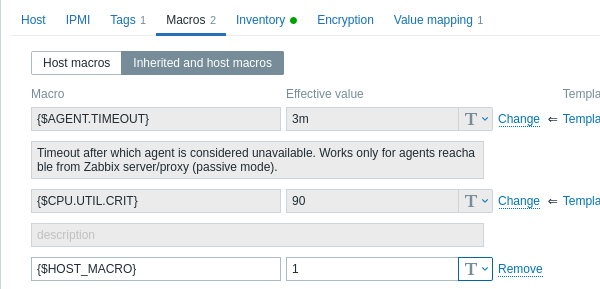

Vous pouvez également afficher ici les macros utilisateur globales et au niveau du modèle si vous sélectionnez l'option Macros héritées et de l'hôte. C'est là que toutes les macros utilisateur définies pour l'hôte sont affichées avec la valeur à laquelle elles se résolvent ainsi que leur origine.

Pour plus de commodité, des liens vers les modèles respectifs et la configuration globale des macros sont fournis. Il est également possible de modifier un modèle/une macro globale au niveau de l'hôte, créant ainsi une copie de la macro sur l'hôte.

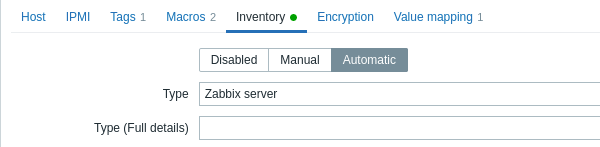

L'onglet Inventaire vous permet de saisir manuellement les informations d'inventaire pour l'hôte. Vous pouvez également choisir d'activer le remplissage d'inventaire Automatique ou de désactiver le remplissage d'inventaire pour cet hôte.

Si l'inventaire est activé (manuel ou automatique), un point vert s'affiche dans le nom de l'onglet.

Chiffrement

L'onglet Chiffrement vous permet d'exiger des connexions cryptées avec l'hôte.

| Paramètre | Description |

|---|---|

| Connexions à l'hôte | Comment le serveur ou le proxy Zabbix se connecte à l'agent Zabbix sur un hôte : pas de cryptage (par défaut), en utilisant PSK (clé pré-partagée) ou un certificat. |

| Connexions depuis l'hôte | Sélectionnez le type de connexions autorisées depuis l'hôte (c'est-à-dire depuis l'agent Zabbix et le sender Zabbix). Plusieurs types de connexion peuvent être sélectionnés en même temps (utile pour tester et passer à un autre type de connexion). La valeur par défaut est "Aucun cryptage". |

| Émetteur | Émetteur autorisé du certificat. Le certificat est d'abord validé auprès de l'AC (autorité de certification). S'il est valide, signé par l'AC, le champ Émetteur peut être utilisé pour restreindre davantage l'AC autorisée. Ce champ est destiné à être utilisé si votre installation Zabbix utilise des certificats de plusieurs autorités de certification. Si ce champ est vide, toute autorité de certification est acceptée. |

| Sujet | Sujet autorisé du certificat. Le certificat est d'abord validé avec CA. S'il est valide, signé par l'autorité de certification, le champ Sujet peut être utilisé pour n'autoriser qu'une seule valeur de chaîne Sujet. Si ce champ est vide, tout certificat valide signé par l'autorité de certification configurée est accepté. |

| Identité PSK | Chaîne d'identité de clé pré-partagée. Ne mettez pas d'informations sensibles dans l'identité PSK, elle est transmise sans chiffrement sur le réseau pour informer un récepteur quel PSK utiliser. |

| PSK | Clé pré-partagée (chaîne hexadécimale). Longueur maximale : 512 chiffres hexadécimaux (PSK de 256 octets) si Zabbix utilise la bibliothèque GnuTLS ou OpenSSL, 64 chiffres hexadécimaux (PSK de 32 octets) si Zabbix utilise la bibliothèque mbed TLS (PolarSSL). Exemple : 1f87b595725ac58dd977beef14b97461a7c1045b9a1c963065002c5473194952 |

Correspondance des valeurs

L'onglet Value mapping permet de configurer une représentation conviviale des données d'éléments dans la correspondance des valeurs.

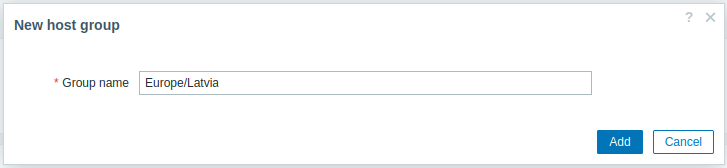

Creating a host group

Only Super Admin users can create host groups.

To create a host group in Zabbix frontend, do the following:

- Go to: Configuration → Host groups

- Click on Create host group in the upper right corner of the screen

- Enter the group name in the form

To create a nested host group, use the '/' forward slash separator, for example Europe/Latvia/Riga/Zabbix servers. You can create this group even if none of the three parent host groups (Europe/Latvia/Riga/) exist. In this case creating these parent host groups is up to the user; they will not be created automatically.

Leading and trailing slashes, several slashes in a row are not allowed. Escaping of '/' is not supported.

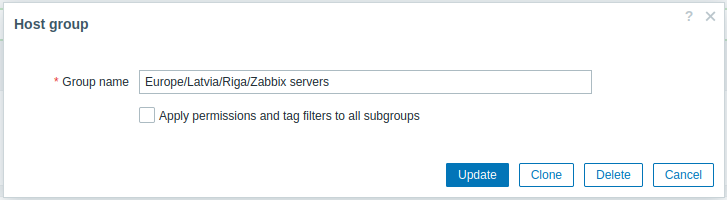

Once the group is created, you can click on the group name in the list to edit group name, clone the group or set additional option:

Apply permissions and tag filters to all subgroups - mark this checkbox and click on Update to apply the same level of permissions/tag filters to all nested host groups. For user groups that may have had differing permissions assigned to nested host groups, the permission level of the parent host group will be enforced on the nested groups. This is a one-time option that is not saved in the database.

Permissions to nested host groups

- When creating a child host group to an existing parent host group, user group permissions to the child are inherited from the parent (for example, when creating

Riga/Zabbix serversifRigaalready exists) - When creating a parent host group to an existing child host group, no permissions to the parent are set (for example, when creating

RigaifRiga/Zabbix serversalready exists)