Настройка правил сетевого обнаружения

Обзор

Чтобы настроить правило обнаружения сети используемое в Zabbix для обнаружения узлов сети и сервисов:

- Перейдите в Настройка → Обнаружение

- Нажмите на Создать правило (или на имя существующего правила, чтобы изменить его)

- Измените аттрибуты правила обнаружения

Аттрибуты правил

| Параметр | Описание |

|---|---|

| Имя | Уникальное имя правила. Например, "Local network". |

| Обнаружение через прокси | Как осуществляется обнаружение: Без прокси - обнаружение выполняет Zabbix сервер <имя прокси> - обнаружение выполняет этот прокси |

| Диапазон IP адресов | Диапазон IP адресов для обнаружения. Может принимать следующие форматы: Один IP: 192.168.1.33 Диапазон IP адресов: 192.168.1.1-255 Маска IP: 192.168.4.0/24 Поддерживаемые маски IP: /16 - /32 для IPv4 адресов /112 - /128 для IPv6 адресов Список: 192.168.1.1-255,192.168.2.1-100,192.168.2.200,192.168.4.0/24 Внимание: Каждый IP-адрес должен быть добавлен только один раз, наличие нескольких правил для одного IP-адреса может привести к неожиданному поведению, таким как взаимных блокировок и/или к дубликатам узлов сети в базе данных.То же самое может произойти, если два компьютера с тем же названием DNS, добавляются в разные правила обнаружения. |

| Задержка (в сек) | Этот параметр определяет как часто Zabbix будет выполнять это правило. |

| Проверки | Zabbix будет использовать этот список проверок для обнаружения. Поддерживаемые проверки: SSH, LDAP, SMTP, FTP, HTTP, POP, NNTP, IMAP, TCP, Zabbix агент, SNMPv1 агент, SNMPv2 агент, SNMPv3 агент, ICMP ping. Обнаружение использует функционал net.tcp.service[] для тестирования каждого узла сети, исключая SNMP которые выполняются через запрос по SNMP OID. Zabbix агент тестируется запросом элемента данных. Пожалуйста, смотрите элементы данных агентов для получения подробностей. Параметр 'Порты' может быть следующим: Один порт: 22 Диапазон портов: 22-45 Список: 22-45,55,60-70 |

| Критерий уникальности устройства | Критерием уникальности может быть: IP адрес - без множественной обработки устройств с одним IP адресом. Если устройство с таким же IP уже существует, то оно будет считаться обнаруженным и новый узел сети не будет добавлен. Одна из проверок обнаружения - будет основан на одной из SNMP или Zabbix агенте проверке. |

| Состояние | Активировано - это правило активно и будет выполняться Zabbix сервером Деактивировано - это правило не активно. Оно не будет выполняться. |

Сценарий из реальной жизни

Допустим, мы хотим настроить обнаружение для локальной сети с IP диапазоном 192.168.1.1-192.168.1.255.

В нашем случае мы хотим получить:

- обнаружение тех узлов сети, на которых имеется Zabbix агент

- запуск обнаружения каждые 10 минут

- добавление узла сети для наблюдения, если время работы узла сети больше чем 1 час

- удаление узла сети, если узел сети недоступен на протяжении более 24 часов

- добавление узлов сети Linux в группу "Linux servers"

- добавление узлов сети Windows в группу "Windows servers"

- использование Template_Linux для хостов Linux

- использование Template_Windows для хостов Windows

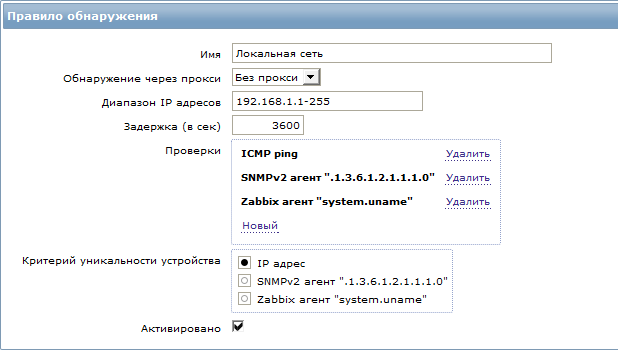

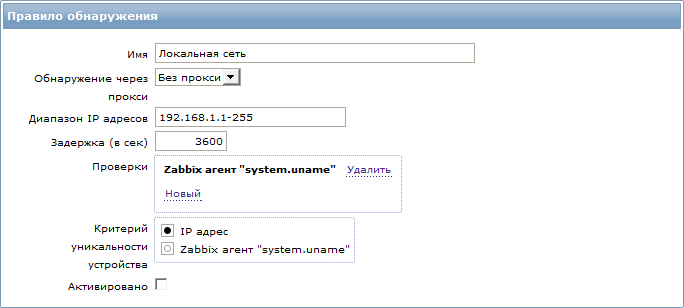

Шаг 1

Установим правило обнаружения в сети для нашего диапазона IP адресов.

Zabbix будет пытаться обнаружить узлы сети в диапазоне IP адресов 192.168.1.1-192.168.1.255, пытаясь подключиться к Zabbix агенту и получить значение ключа system.uname. Полученное значение от агента может быть использовано для создания различных действий для разных операционных систем. Например, присоединить шаблон Windows_Template к Windows серверам, шаблон Linux_Template к Linux серверам.

Правило будет выполняться каждые 10 минут (600 секунд).

Когда правило будет добавлено, Zabbix автоматически запустит обнаружение и генерирование событий, основанных на обнаружении, для дальнейшей их обработки.

Шаг 2

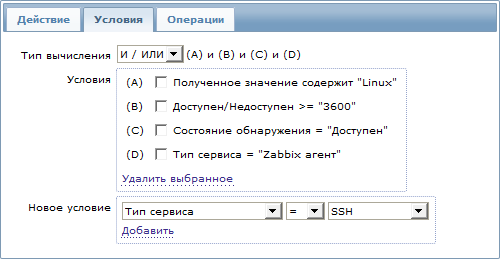

Определим действие для добавления новых обнаруженных Linux серверов в соответвующие группы/шаблоны.

Это действие выполняется если:

- сервис "Zabbix агента" в состоянии “Доступен"

- значение от system.uname (ключ Zabbix агента, который мы использовали в создании правила) содержит "Linux"

- Время работы больше чем 1 час (3600 секунд)

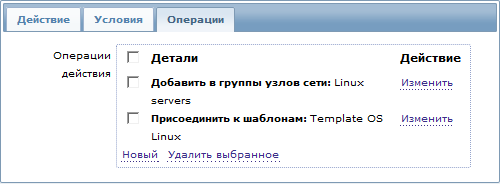

Это действие будет выполнять следующие операции:

- добавление нового обнаруженного узла сети в группу "Linux servers" (также добавляет узел сети, если он не был добавлен ранее)

- присоединение к шаблону "Template_Linux". Zabbix будет автоматически запускать наблюдение за узлом сети, используя элементы данных и триггеры из шаблона "Template_Linux".

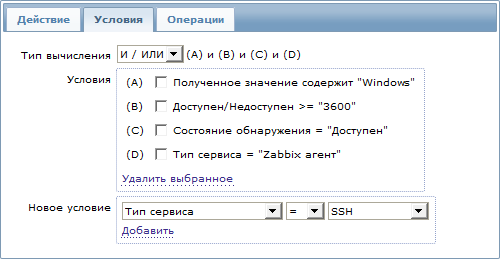

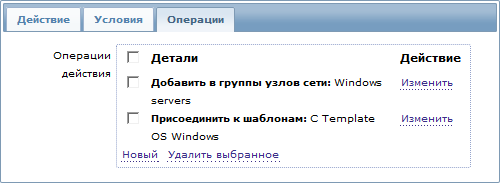

Шаг 3

Определим действие для добавления новых обнаруженных Windows серверов в соответвующие группы/шаблоны.

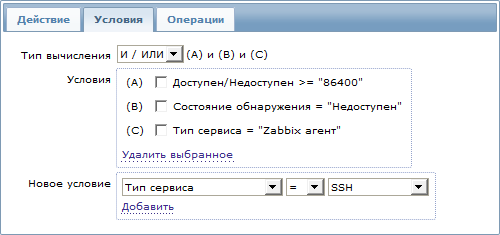

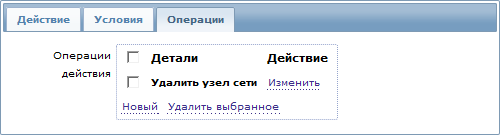

Шаг 4

Определим действия для удаления потерянных серверов.

Сервер будет удален из мониторинга, если сервис "Zabbix агент" будет 'Недоступен' на протяжении более 24 часов (86400 секунд).