Настройка правила сетевого обнаружения

Обзор

Для того чтобы настроить правило обнаружения сети, используемое в Zabbix для обнаружения узлов сети и сервисов:

- Перейдите в Настройка → Обнаружение

- Нажмите на Создать правило (или на имя существующего правила, чтобы изменить его)

- Измените атрибуты правила обнаружения

Атрибуты правил

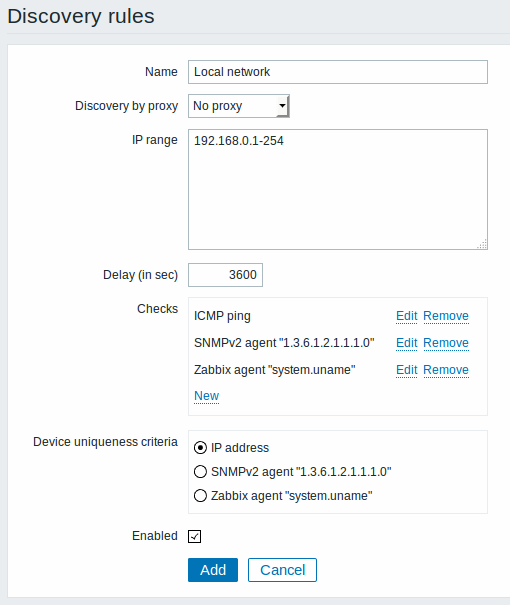

| Параметр | Описание |

|---|---|

| Имя | Уникальное имя правила. Например, "Локальная сеть". |

| Обнаружение через прокси | Что осуществляет обнаружение: без прокси - обнаружение выполняет Zabbix сервер <имя прокси> - обнаружение осуществляется указанным прокси |

| Диапазон IP адресов | Диапазон IP адресов обнаружения. Может принимать следующие форматы: Один IP: 192.168.1.33 Диапазон IP адресов: 192.168.1-10.1-255. Диапазон ограничен общим количеством покрываемых адресов (менее чем 64К). Маска IP: 192.168.4.0/24 поддерживаемые маски IP: /16 - /30 для IPv4 адресов /112 - /128 для IPv6 адресов Список: 192.168.1.1-255, 192.168.2.1-100, 192.168.2.200, 192.168.4.0/24 Начиная с Zabbix 3.0.0 это поле поддерживает пробелы, символы табуляции и многострочность. |

| Задержка (в сек) | Этот параметр определяет как часто Zabbix будет выполнять это правило. Задержка отсчитывается после того, как завершится выполнение предыдущего процесса обнаружения, таким образом перекрытия не произойдет. |

| Проверки | Zabbix будет использовать этот список проверок для обнаружения. Поддерживаемые проверки: SSH, LDAP, SMTP, FTP, HTTP, HTTPS, POP, NNTP, IMAP, TCP, Telnet, Zabbix агент, SNMPv1 агент, SNMPv2 агент, SNMPv3 агент, ICMP ping. Обнаружение, основанное на протоколах, использует функционал net.tcp.service[] для тестирования каждого узла сети, исключая SNMP, который выполняет запрос, используя SNMP OID. Zabbix агент тестируется запросом элемента данных в незашифрованном режиме. Пожалуйста, смотрите элементы данных агентов для получения подробностей. Параметр 'Порты' может принимать следующие значения: Один порт: 22 Диапазон портов: 22-45 Список: 22-45,55,60-70 |

| Критерий уникальности устройства | Критерием уникальности может быть: IP адрес - без обработки нескольких устройств с одним IP адресом. Если устройство с таким же IP существует, то оно будет считаться уже обнаруженным и новый узел сети не будет добавлен. Тип проверки обнаружения - либо SNMP, либо Zabbix агента проверка. |

| Активировано | При отмеченном правиле, оно является активным и обрабатывается Zabbix сервером. Если правило не отмечено, оно неактивно. Таким образом не обрабатывается. |

Изменения настройки прокси

Начиная с Zabbix 2.2.0 узлы сети обнаруженные разными zabbix прокси всегда воспринимаются как разные узлы сети. До тех пор пока разрешено осуществлять поиск по совпадающим IP диапазонам в разных подсетях, изменение прокси для подсети уже находящейся под наблюдением усложняется тем, что все изменения необходимо также применить ко всем уже обнаруженным узлам сети. Примерный план для замены прокси в правиле обнаружения:

- деактивировать правило обнаружения

- синхронизировать конфигурацию прокси

- заменить Zabbix прокси в соответсвующем правиле обнаружения

- заменить zabbix прокси на всех узлах, обнаруженных соответствующим правилом

- активировать правило обнаружения

Сценарий из реальной жизни

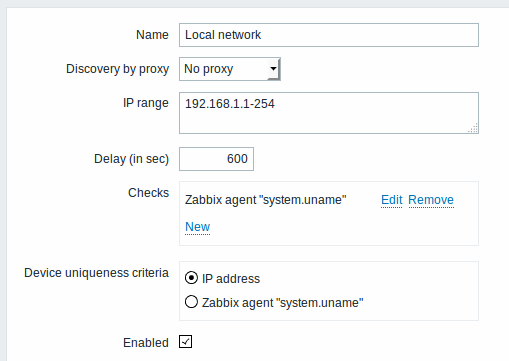

Допустим, мы хотим настроить обнаружение для локальной сети, имеющей диапазон IP адресов 192.168.1.1-192.168.1.254.

В нашем сценарии мы хотим получить:

- обнаружение тех узлов сети, на которых имеется Zabbix агент

- выполнение обнаружения каждые 10 минут

- добавление узла сети для наблюдения, если время работы узла сети более 1 часа

- удаление узла сети, если узел сети недоступен на протяжении более 24 часов

- добавление узлов сети Linux в группу "Linux servers"

- добавление узлов сети Windows в группу "Windows servers"

- использование Template OS Linux для хостов Linux

- использование Template OS Windows для хостов Windows

Шаг 1

Добавим правило обнаружения в сети для нашего диапазона IP адресов.

Zabbix будет пытаться обнаружить узлы сети в диапазоне IP адресов 192.168.1.1-192.168.1.254, пытаясь подключиться к Zabbix агенту и получить значение ключа system.uname. Полученное значение от агента можно использовать для выполнения различных действий для разных операционных систем. Например, присоединение шаблона Template OS Windows к Windows серверам, шаблона Template OS Linux к Linux серверам.

Правило будет выполняться каждые 10 минут (600 секунд).

Когда правило будет добавлено, Zabbix автоматически запустит обнаружение и порождение событий, основанных на обнаружении, для дальнейшей их обработки.

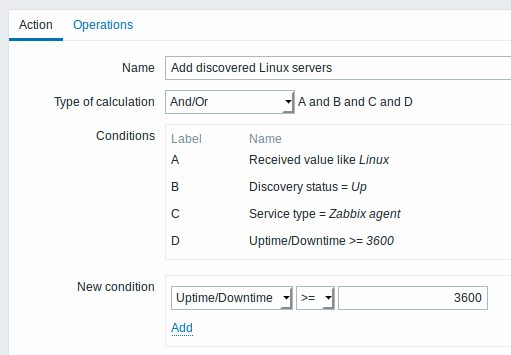

Шаг 2

Определим действие для добавления обнаруженных Linux серверов в соответвующие группы/шаблоны.

Это действие активируется, если:

- сервис "Zabbix агента" в состоянии “доступен"

- значение system.uname (ключ Zabbix агента, который мы использовали при создании правила) содержит "Linux"

- Время работы более одного 1 часа (3600 секунд)

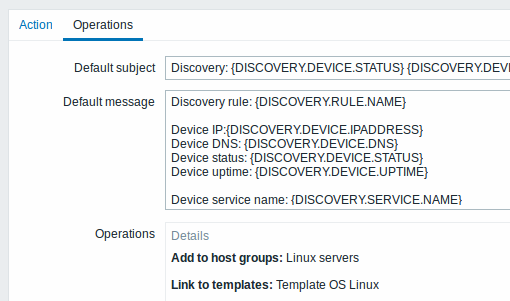

Это действие будет выполнять следующие операции:

- добавление обнаруженного узла сети в группу "Linux servers" (также добавление узла сети, если он не был добавлен ранее)

- присоединение к шаблону "Template OS Linux". Zabbix автоматически запустит наблюдение за узлом сети, используя элементы данных и триггеры из шаблона "Template OS Linux".

Шаг 3

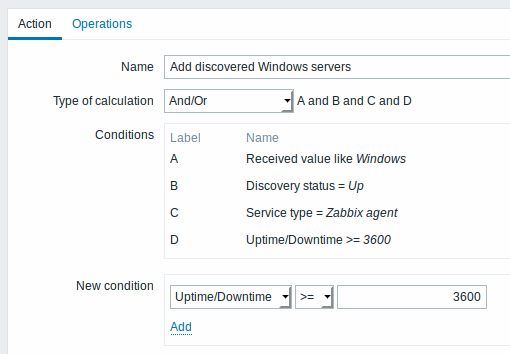

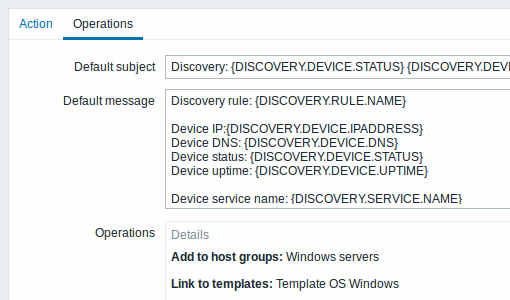

Зададим действие для добавления обнаруженных Windows серверов в соответвующие группы/шаблоны.

Шаг 4

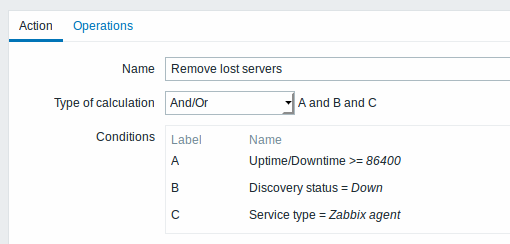

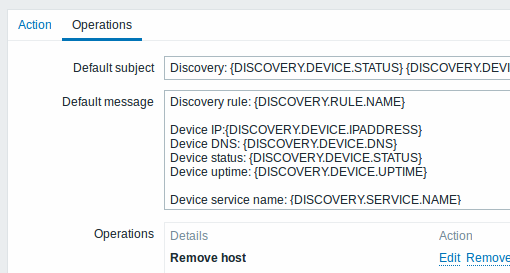

Зададим действие для удаления потерянных серверов.

Сервер будет удален из конфигурации, если сервис "Zabbix агент" 'Недоступен' на протяжении более чем 24 часов (86400 секунд).