3 Autenticação

Visão geral

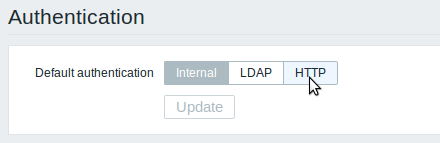

O módulo Administração → Autenticação permite que você defina o método de autenticação a ser utilizado pela interface web do Zabbix. Os métodos disponíveis são: Interno, LDAP e autenticação HTTP.

By default, internal Zabbix authentication is used. To change, click on the button with the method name and press Update.

Interno

Método padrão de autenticação. Os dados de usuários são armazenados e verificados no mesmo banco de dados do Zabbix.

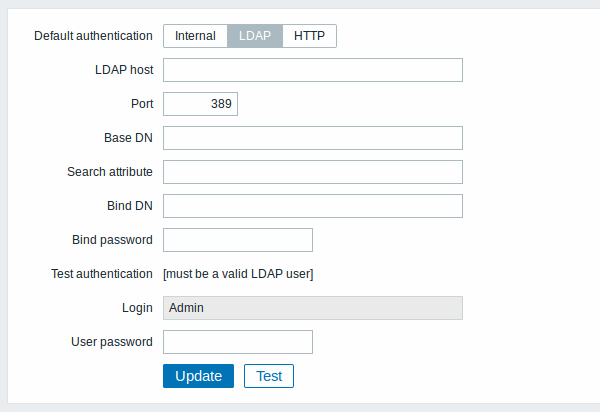

LDAP

Um servidor LDAP externo pode ser utilizado para verificar os nomes e senhas dos usuários. Observe que o usuário deverá ser cadastrado no servidor LDAP e no Zabbix e que o campo de senha do perfil de usuário não estará mais disponível.

A autenticação LDAP do Zabbix funciona tanto com o Microsoft Active Directory quanto com o OpenLDAP.

Parâmetros de configuração:

| Parâmetro | Descrição |

|---|---|

| Servidor LDAP | Nome do servidor LDAP. Por exemplo: ldap://ldap.zabbix.com Para conexão segura ao LDAP use o protocolo ldaps. ldaps://ldap.zabbix.com |

| Porta | Porta do servidor LDAP. O padrão é 389. Para o LDAP seguro a porta padrão costuma ser 636. |

| Base DN | Caminho base para pesquisar contas de usuário: ou=Users,ou=system (para o OpenLDAP), DC=company,DC=com (para o Microsoft Active Directory) |

| Atributo de pesquisa | Atributo de conta LDAP utilizado na pesquisa: uid (para o OpenLDAP), sAMAccountName (para o Microsoft Active Directory) |

| Bind DN | Conta LDAP para conexão e pesquisa no servidor LDAP, exemplos: uid=ldap_search,ou=system (para o OpenLDAP), CN=ldap_search,OU=user_group,DC=company,DC=com (para o Microsoft Active Directory) Obrigatório, conexão anônima não é suportada. |

| Senha para o bind | Senha da conta de BIND no LDAP. |

| Teste de autenticação | Cabeçalho para a seção de teste |

| Login | Nome de um usuário de teste (que esteja atualmente conectado à interface web do Zabbix). Este nome de usuário deverá existir no servidor LDAP. O Zabbix não irá ativar a autenticação LDAP sem antes conseguir testar um usuário. |

| Senha do usuário | Senha do usuário de teste no LDAP. |

É recomendável criar uma conta em separado para o

processo de conexão (Bind DN) que possua o mínimo de privilégios

possível no LDAP ao invés de utilizar uma conta real de usuário

(utilizada para se autenticar na interface web do Zabbix).

Esta abordagem proê mais segurança e não requer mudança na Senha para o

Bind quando as contas de usuário mudarem suas próprias senhas no

servidor LDAP.

Alguns grupos de usuários podem continuar sendo autenticados internamente no Zabbix. Estes grupos precisam ter o campo acesso à interface web definido como interno.

HTTP

A autenticação baseada em Apache (HTTP) pode ser utilizada para verificar nomes e senhas. Assim como na autenticação LDAP o usuário precisará existir no Zabbix também, e a senha do Zabbix não será utilizada.

Atenção! Certifique-se de que a autenticação apache esteja correta e funcional antes de alterar para este modo de autenticação.

No caso da autenticação apache todos os usuário (mesmo os com o acesso à interface web definido como interno) serão autorizados somente pelo apache!