4 多因素认证 (MFA)

概述

多因素身份验证 authentication (MFA) 可用于登录 Zabbix,提供除用户名和密码之外的额外安全层。

使用 MFA 时,用户必须存在于 Zabbix 中,在登录时必须提供 Zabbix 凭证,并且还必须通过其他方式证明其身份,通常是由用户手机上的身份验证应用程序生成的一次性代码。

系统支持多种 MFA 方法,允许用户根据自身的安全需求和偏好选择最适合的选项。

这些方法包括基于时间的一次性密码 (TOTP) 和 Duo 通用提示。

配置

配置参数:

| 参数 | 描述 |

|---|---|

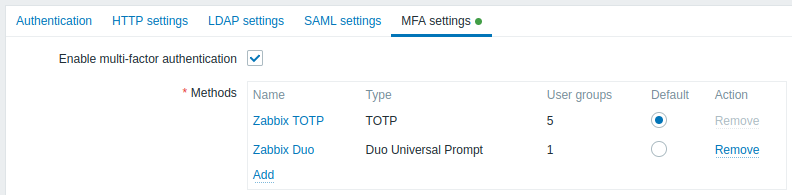

| Enable multi-factor authentication | 勾选此复选框以启用多因素身份验证。 |

| Methods | 点击添加以配置MFA方法(参见下面的方法配置)。 |

方法配置

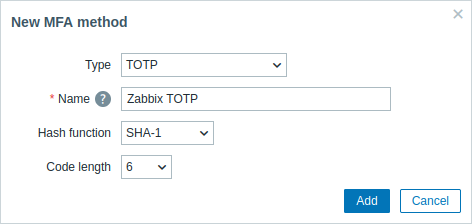

方法配置参数:

| 参数 | 描述 |

|---|---|

| Type | 选择 MFA 方法类型: TOTP - 使用验证器应用程序来generate基于时间的一次性密码; Duo Universal Prompt - 使用Duo认证服务来提供多因素身份验证。 |

| Name | 输入一个名称,该名称将作为账户名称显示给所有MFA用户在验证器应用程序中(例如,“Zabbix”)。 |

| Hash function | 选择用于生成 TOTP 代码的哈希函数(SHA-1、SHA-256 或 SHA-512)。 如果多重身份验证(MFA)方法类型设置为“TOTP”,则此参数可用。 请注意,选择 SHA-256 或 SHA-512 可能会显著限制兼容性,因为目前许多应用程序尚不支持这些函数。 |

| Code length | 选择验证码长度(6 或 8)。 当多重身份验证(MFA)方法类型设置为“TOTP”时,此参数可用。 |

| API hostname | 输入由Duo认证服务提供的API主机名。 当MFA方法类型设置为“Duo Universal Prompt”时,此参数可用。 |

| Client ID | 输入由Duo认证服务提供的客户端ID。 当MFA方法类型设置为“Duo Universal Prompt”时,此参数可用。 |

| Client secret | 输入由Duo认证服务提供的客户端密钥。 当MFA方法类型设置为“Duo Universal Prompt”时,此参数可用。 |

配置示例

本节提供了使用基于时间的一次性密码(TOTP)和Duo Universal Prompt配置多因素认证(MFA)的示例。

TOTP

对于TOTP,用户必须使用验证器应用程序(例如Google Authenticator应用程序)验证其身份。

-

转到Zabbix下的多重身份验证设置,路径为 用户 → 认证,并启用多因素身份验证。

-

添加一个新的MFA 方法,配置如下:

- 类型:TOTP

- 名称:Zabbix TOTP

- 哈希函数:SHA-1

- 代码长度:6

-

点击 添加 按钮,然后点击 更新 按钮。

-

转到 用户 → User groups 并create一个新用户组,包含以下配置:

- 组名:TOTP组

- 用户:Admin

- 多因素身份验证:默认(或者如果未设置为默认,则选择"Zabbix TOTP")

- 退出Zabbix,然后使用您的凭据重新登录。 成功登录后,系统会提示您注册MFA,将显示一个二维码和一个密钥。

-

使用Google Authenticator应用程序扫描二维码或输入密钥。 该应用程序将generate一个验证码,您应输入该码以完成login过程。

-

对于后续登录,请从Google Authenticator应用程序中获取验证码并在登录时输入。

Duo Universal Prompt

对于 Duo Universal Prompt,用户必须使用 Duo Mobile 验证器应用程序验证其身份。

Duo Universal Prompt 多因素认证方法需要安装 前端 扩展、通过 HTTPS 访问 Zabbix 以及允许出站连接到 Duo 服务器。 此外,如果您使用 启用内容安全策略csp,请确保在虚拟 主机 的配置文件中将 "duo.com" 添加到 CSP 指令中。

1. 在 Duo Signup 注册一个免费的 Duo 管理员账户。

2. 打开 Duo 管理面板,进入 Applications → Protect an Application,搜索 Web SDK 应用程序,然后点击 Protect。

3. 记下配置 Zabbix 中的多因素认证方法所需的凭据(客户端 ID、客户端密钥、API 主机名)。

4. 进入 Zabbix 中 Users → Authentication 下的多因素认证设置,并启用多因素认证。

5. 添加一个新的多因素认证 方法,配置如下:

- 类型:Duo Universal Prompt

- 名称:Zabbix Duo

- API 主机名:(使用来自 Duo 的 API 主机名)

- 客户端 ID:(使用来自 Duo 的客户端 ID)

- 客户端密钥:(使用来自 Duo 的客户端密钥)

6. 点击 Add 按钮,然后点击 Update 按钮。

7. 进入 Users → User groups,然后使用 create 添加一个新的用户组,并配置以下 配置:

- 组名:Duo group

- 用户:Admin

- 多因素认证:默认(或者如果未设置为默认,则选择 "Zabbix Duo")

8. 退出 Zabbix,然后使用您的凭据重新登录。 成功登录后,系统将提示您注册多因素认证,并将您重定向到 Duo。 完成 Duo 设置,并使用手机上的 Duo 应用程序验证您的用户身份以登录。

9. 对于后续登录,请使用 Duo 应用程序提供的适当多因素认证方法(例如获取验证码、响应推送通知或使用硬件密钥),并在登录时输入所需信息。