11 Monitorar o log de eventos do Windows usando verificações ativas

Introdução

Este guia explica como monitorar logs de eventos do Windows com o Zabbix usando verificações ativas. Com as chaves de item específicas do Windows no Zabbix, você pode coletar e analisar eventos críticos (como tentativas de login falhas, erros de sistema, etc.) em tempo real.

Para quem é este guia

Este guia é destinado a novos usuários do Zabbix e administradores de rede que desejam monitorar logs de eventos do Windows. Para opções avançadas de configuração, consulte a documentação de chaves de item específicas do Windows.

Pré-requisitos

Antes de prosseguir com este guia, você precisa baixar e instalar o Zabbix server e o Zabbix frontend de acordo com as instruções para o seu sistema operacional. Você também precisa do Zabbix agent baixado e instalado na máquina Windows que deseja monitorar.

Configurar o Zabbix agent para monitoramento do log de eventos do Windows

1. Abra zabbix_agentd.conf (caminho padrão C:\Program Files\Zabbix Agent\zabbix_agentd.conf) no seu host Windows e verifique se o parâmetro ServerActive está definido com o endereço IP do seu Zabbix server, e se o parâmetro Hostname corresponde ao nome do host que será definido no Zabbix frontend. Isso permite que o agent solicite verificações ativas para o seu host e a partir do Zabbix server especificado. Por exemplo:

ServerActive=192.0.2.1

Hostname=MyWindowsHost2. Reinicie o serviço do Zabbix agent para aplicar as alterações:

net stop "Zabbix Agent" && net start "Zabbix Agent"3. Verifique se o host Windows está em execução:

- Certifique-se de que o serviço do Zabbix agent esteja em execução no host Windows.

- Verifique se o host Windows consegue se conectar ao Zabbix server na porta 10051. Para testar a conectividade a partir do host Windows, abra o PowerShell e execute o seguinte comando:

Test-NetConnection -ComputerName <Zabbix-server-IP> -Port 10051Configurar o frontend do Zabbix

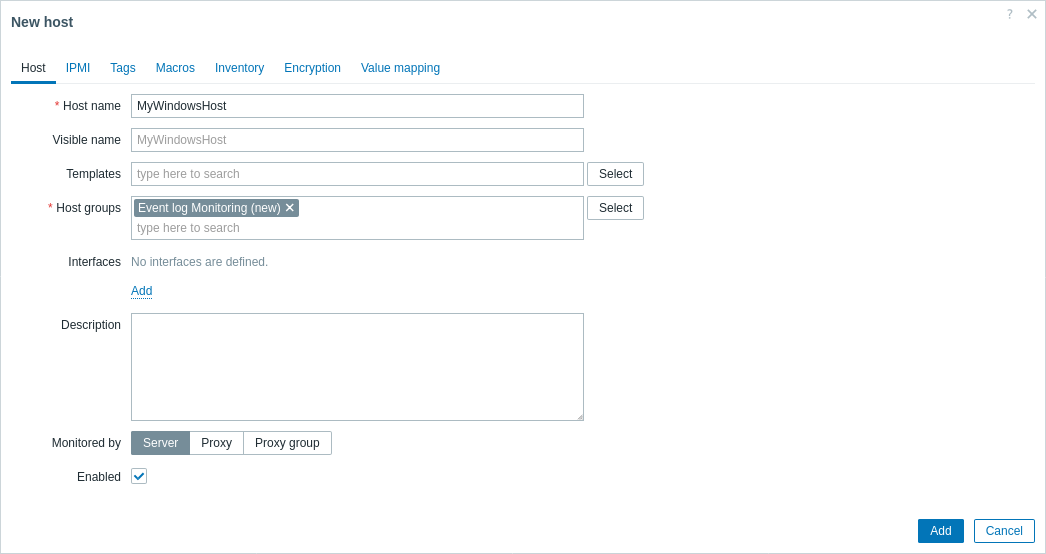

1. Navegue até Data collection > Hosts e crie um host:

- No campo Host name, informe um nome de host (por exemplo, "MyWindowsHost").

- No campo Host groups, digite ou selecione um grupo de hosts (por exemplo, "Event log Monitoring").

- Clique em Add para salvar o host configurado.

No campo Templates, você pode adicionar o template "Windows by Zabbix agent active" para ajudar na solução de problemas, observando se outros itens ativos no mesmo host estão sendo atualizados.

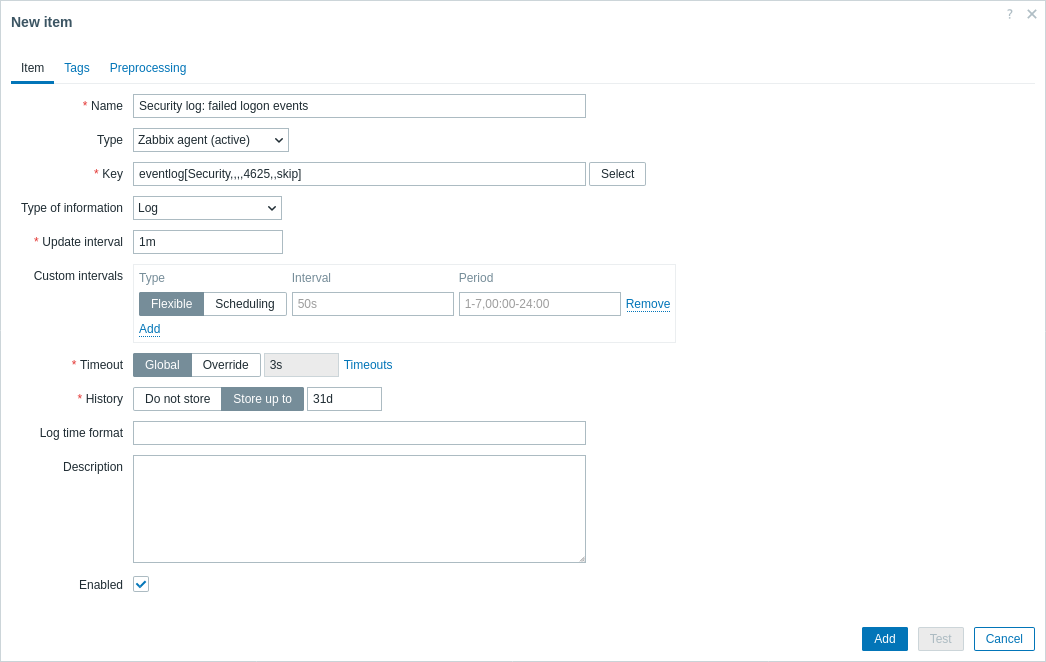

2. Crie um novo item com os seguintes parâmetros:

- No campo Name, informe um nome descritivo para o item (por exemplo, "Security log: failed logon events").

- No menu suspenso Type, selecione "Zabbix agent (active)" (obrigatório para o monitoramento de Event log).

- No campo Key, use a chave de item eventlog. Por exemplo, para monitorar tentativas de logon com falha (Event ID: 4625) no Security log e ignorar entradas mais antigas que a última verificação do item (usando o parâmetro

skip), informe a seguinte chave de item:eventlog[Security,,,,4625,,skip] - No menu suspenso Type of information, selecione "Log".

3. Clique em Add para salvar o item.

Teste e visualize as métricas coletadas

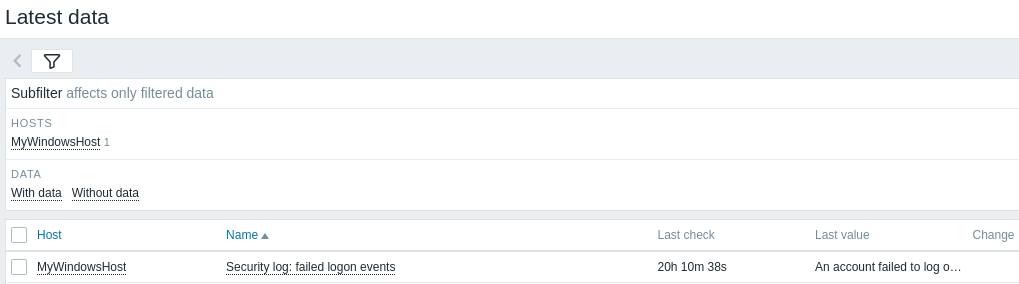

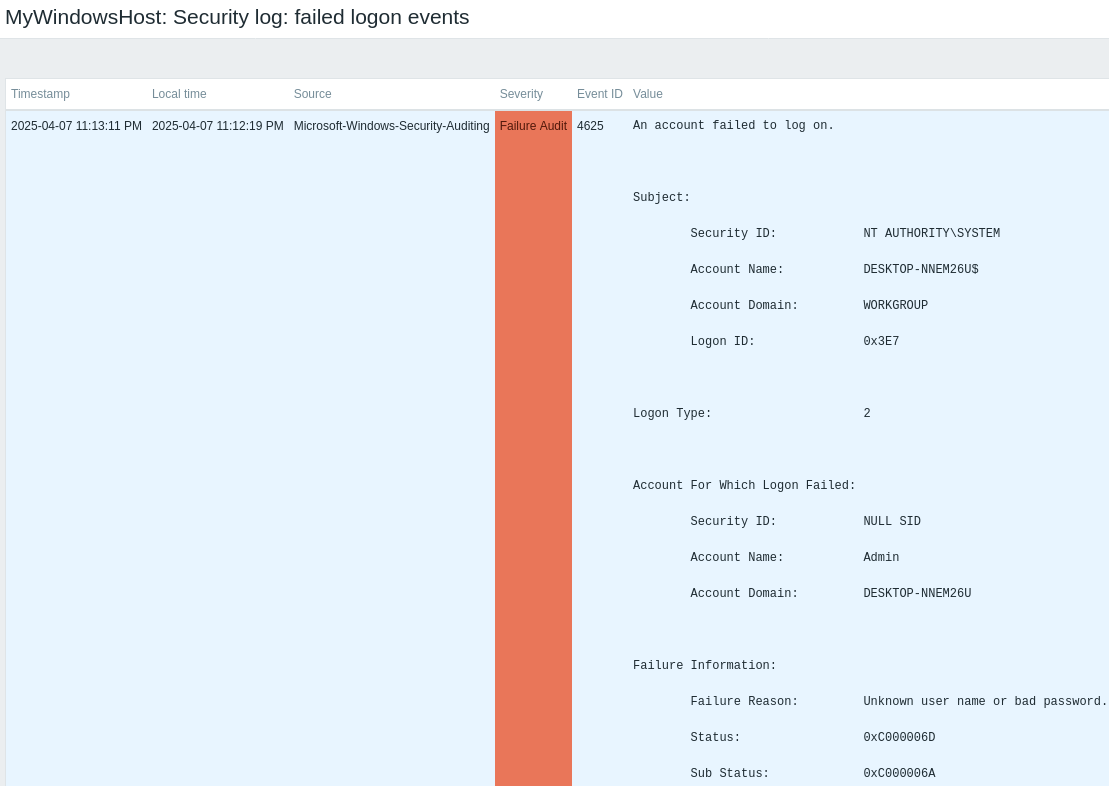

Parabéns! O Zabbix agora está configurado para coletar os logs de eventos do Windows. Para verificar se os logs de eventos estão sendo coletados, você pode testar o item "Security log: failed logon events" saindo da sua conta do Windows e tentando fazer login usando credenciais incorretas.

Em seguida, visualize os logs coletados no frontend do Zabbix:

1. Navegue até Monitoramento > Dados recentes no frontend do Zabbix.

2. Filtre pelo seu host "MyWindowsHost" no campo Nome.

3. Clique em Histórico para visualizar os valores de log registrados.

4. Se os valores de log estiverem ausentes, prossiga para a seção Solução de problemas deste guia.

Configurar alertas de problema

Este guia fornece etapas básicas de configuração para o envio de alertas por e-mail.

1. Navegue até Coleta de dados > Hosts para definir um trigger que será acionado quando seu item de log de eventos registrar o padrão que você deseja monitorar. Por exemplo, para capturar tentativas de logon com falha no log de Segurança, use a função find():

find(/MyWindowsHost/eventlog[Security,,,,4625,,skip],10m,"like","Logon failed")

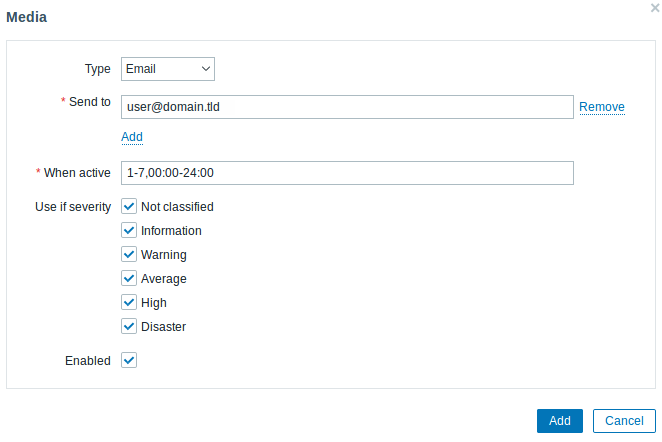

2. Navegue até Configurações do usuário > Perfil, alterne para a guia Mídia e adicione seu e-mail.

3. Siga o guia para Receber uma notificação de problema.

Da próxima vez que o Zabbix detectar um problema, você deverá receber um alerta por e-mail.

Solução de problemas

Se você encontrar problemas ao coletar ou visualizar logs de eventos do Windows, use as dicas abaixo para identificar e resolver problemas comuns:

1. No Zabbix server (Linux), liste suas regras do iptables com o seguinte comando:

sudo iptables -L -ne verifique se há uma regra ACCEPT para a porta TCP 10051.

2. Certifique-se de que sua chave eventlog[...] usa o nome exato do log (diferencia maiúsculas de minúsculas), ID do evento, modo (por exemplo, skip) e outros parâmetros exatamente como mostrado nas chaves de item específicas do Windows.

Veja também:

- Criando um item - saiba como adicionar métricas adicionais.

- Zabbix agent no Microsoft Windows - instruções detalhadas de instalação.

- Monitore Windows com Zabbix agent - um guia completo para configurar o monitoramento básico de máquinas Windows usando Zabbix agent.

- Chaves de item específicas do Windows - informações detalhadas sobre as chaves de item específicas do Windows suportadas por Zabbix agents, incluindo aquelas para monitoramento de logs de eventos.

- Monitoramento de arquivos de log - instruções para configurar o Zabbix para monitoramento centralizado e análise de arquivos de log, aplicável aos logs de eventos do Windows.