11 Monitorowanie dziennika zdarzeń Windows przy użyciu aktywnych kontroli

Wprowadzenie

Ten przewodnik wyjaśnia, jak monitorować dzienniki zdarzeń systemu Windows w Zabbix przy użyciu aktywnych kontroli. Korzystając z kluczy pozycji specyficznych dla systemu Windows w Zabbix, można zbierać i analizować krytyczne zdarzenia (takie jak nieudane próby logowania, błędy systemowe itp.) w czasie rzeczywistym.

Dla kogo jest ten przewodnik

Ten przewodnik jest przeznaczony dla nowych użytkowników Zabbix oraz administratorów sieci, którzy chcą monitorować dzienniki zdarzeń systemu Windows. Informacje o zaawansowanych opcjach konfiguracji można znaleźć w dokumentacji kluczy pozycji specyficznych dla systemu Windows.

Wymagania wstępne

Przed kontynuowaniem należy pobrać i zainstalować serwer Zabbix oraz frontend Zabbix zgodnie z instrukcjami dla używanego systemu operacyjnego. Należy również pobrać i zainstalować agent Zabbix na komputerze z systemem Windows, który ma być monitorowany.

Skonfiguruj agent Zabbix dla monitorowania dziennika zdarzeń systemu Windows

1. Otwórz plik zabbix_agentd.conf (domyślna ścieżka C:\Program Files\Zabbix Agent\zabbix_agentd.conf) na swoim hoście Windows i upewnij się, że parametr ServerActive jest ustawiony na adres IP twojego serwera Zabbix, a parametr Hostname odpowiada nazwie hosta, która zostanie zdefiniowana we frontend Zabbix. Umożliwia to agentowi pobieranie aktywnych kontroli dla swojego hosta od wskazanego serwera Zabbix. Na przykład:

ServerActive=192.0.2.1

Hostname=MyWindowsHost2. Uruchom ponownie usługę agenta Zabbix, aby zastosować zmiany:

net stop "Zabbix Agent" && net start "Zabbix Agent"3. Sprawdź, czy host Windows działa:

- Upewnij się, że usługa agenta Zabbix działa na hoście Windows.

- Sprawdź, czy host Windows może połączyć się z serwerem Zabbix na porcie 10051. Aby przetestować łączność z hosta Windows, otwórz PowerShell i uruchom następujące polecenie:

Test-NetConnection -ComputerName <Zabbix-server-IP> -Port 10051Skonfiguruj frontend Zabbix

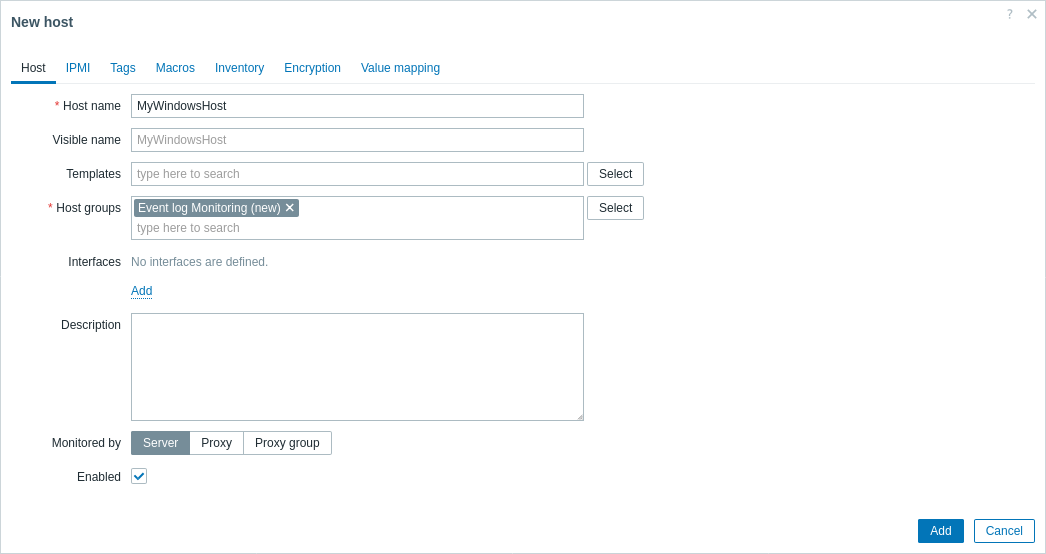

1. Przejdź do Data collection > Hosts i utwórz host:

- W polu Host name wpisz nazwę hosta (np. "MyWindowsHost").

- W polu Host groups wpisz lub wybierz grupę hostów (np. "Event log Monitoring").

- Kliknij Add, aby zapisać skonfigurowany host.

W polu Templates możesz dodać szablon "Windows by Zabbix agent active", aby ułatwić rozwiązywanie problemów poprzez obserwację, czy inne aktywne pozycje na tym samym hoście są aktualizowane.

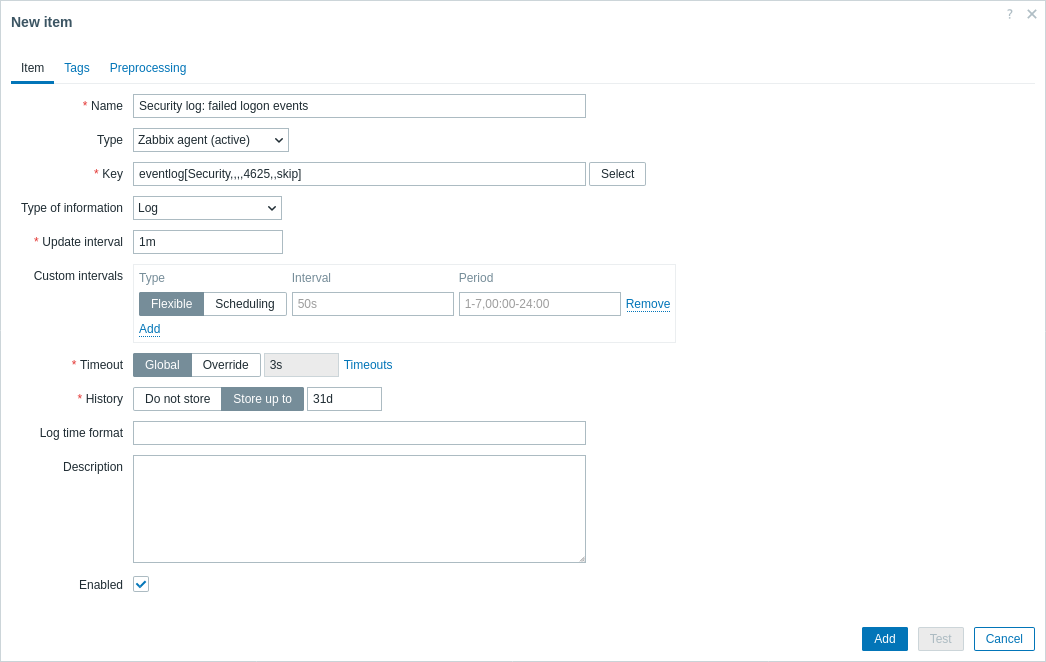

2. Utwórz nową pozycję z następującymi parametrami:

- W polu Name wpisz opisową nazwę pozycji (np. "Security log: failed logon events").

- Z listy rozwijanej Type wybierz "Zabbix agent (active)" (wymagane do monitorowania dziennika zdarzeń).

- W polu Key użyj klucza pozycji eventlog. Na przykład, aby monitorować nieudane próby logowania (Event ID: 4625) w dzienniku Security i ignorować wpisy starsze niż ostatnie sprawdzenie pozycji (z użyciem parametru

skip), wpisz następujący klucz pozycji:eventlog[Security,,,,4625,,skip] - Z listy rozwijanej Type of information wybierz "Log".

3. Kliknij Add, aby zapisać pozycję.

Testowanie i przegląd zebranych metryk

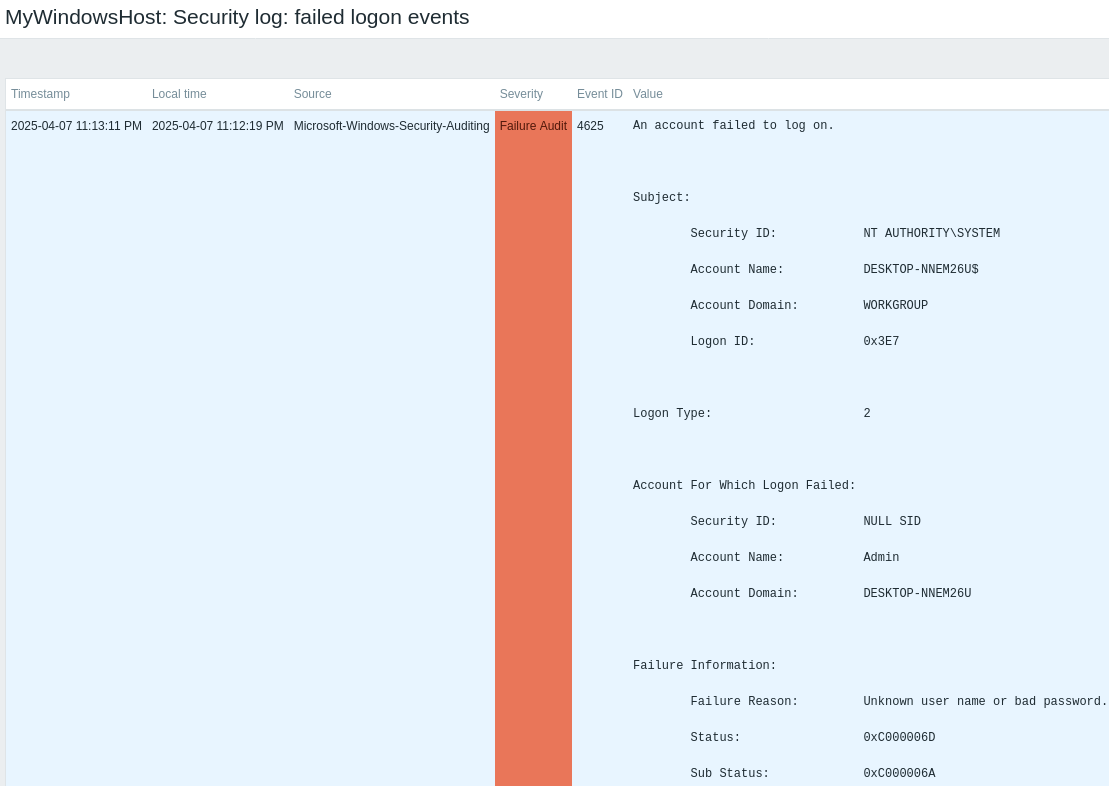

Gratulacje! Zabbix jest teraz skonfigurowany do zbierania dzienników zdarzeń systemu Windows. Aby sprawdzić, czy dzienniki zdarzeń są zbierane, możesz przetestować pozycję „Security log: failed logon events”, wylogowując się ze swojego konta Windows i próbując zalogować się przy użyciu nieprawidłowych poświadczeń.

Następnie wyświetl zebrane dzienniki w Zabbix frontend:

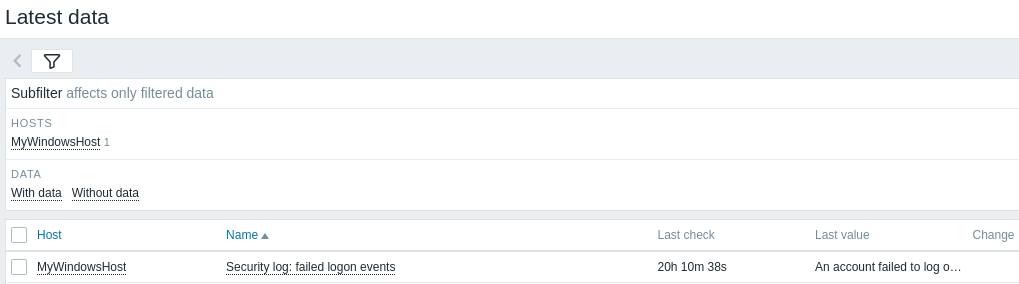

1. Przejdź do Monitoring > Latest data w Zabbix frontend.

2. Odfiltruj dane według hosta „MyWindowsHost” w polu Name.

3. Kliknij History, aby wyświetlić zarejestrowane wartości dziennika.

4. Jeśli wartości dziennika nie są widoczne, przejdź do sekcji Rozwiązywanie problemów w tym przewodniku.

Konfiguracja alertów o problemach

Ten przewodnik zawiera podstawowe kroki konfiguracji wysyłania alertów e-mail.

1. Przejdź do Zbieranie danych > Hosty, aby zdefiniować wyzwalacz, który uruchomi się, gdy pozycja dziennika zdarzeń zarejestruje interesujący Cię wzorzec. Na przykład, aby wykrywać nieudane próby logowania w dzienniku Security, użyj funkcji find():

find(/MyWindowsHost/eventlog[Security,,,,4625,,skip],10m,"like","Logon failed")

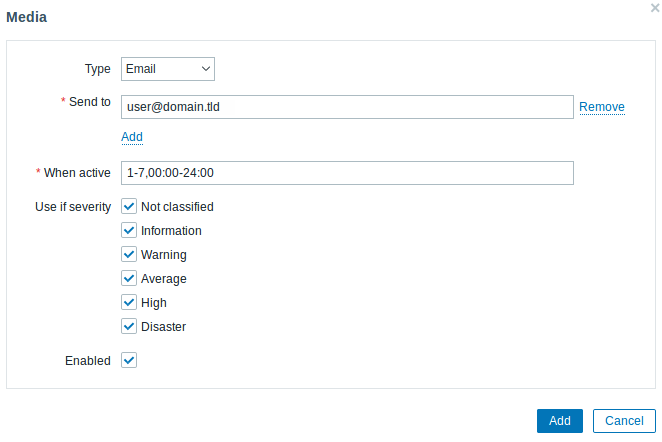

2. Przejdź do Ustawienia użytkownika > Profil, otwórz kartę Media i dodaj swój adres e-mail.

3. Postępuj zgodnie z przewodnikiem Otrzymywanie powiadomienia o problemie.

Następnym razem, gdy Zabbix wykryje problem, powinieneś otrzymać alert e-mail.

Rozwiązywanie problemów

Jeśli napotkasz problemy ze zbieraniem lub wyświetlaniem dzienników zdarzeń systemu Windows, skorzystaj z poniższych wskazówek, aby zidentyfikować i rozwiązać typowe problemy:

1. Na serwerze Zabbix (Linux) wyświetl reguły iptables za pomocą następującego polecenia:

sudo iptables -L -ni sprawdź, czy istnieje reguła ACCEPT dla portu TCP 10051.

2. Upewnij się, że klucz eventlog[...] używa dokładnej nazwy dziennika (z uwzględnieniem wielkości liter), identyfikatora zdarzenia, trybu (np. skip) oraz innych parametrów dokładnie tak, jak pokazano w kluczach pozycji specyficznych dla systemu Windows.

Zobacz także:

- Tworzenie pozycji - dowiedz się, jak dodawać dodatkowe metryki.

- agent Zabbix na Microsoft Windows - szczegółowe instrukcje instalacji.

- Monitorowanie Windows za pomocą agent Zabbix - kompleksowy przewodnik po konfiguracji podstawowego monitorowania komputerów z systemem Windows przy użyciu agent Zabbix.

- Klucze pozycji specyficzne dla Windows - szczegółowe informacje o kluczach pozycji specyficznych dla Windows obsługiwanych przez agent Zabbix, w tym dotyczących monitorowania dziennika zdarzeń.

- Monitorowanie plików dziennika - instrukcje dotyczące konfiguracji Zabbix do scentralizowanego monitorowania i analizy plików dziennika, mające zastosowanie do dzienników zdarzeń Windows.