11 Monitorare il log eventi di Windows utilizzando controlli attivi

Introduzione

Questa guida spiega come monitorare i log eventi di Windows con Zabbix utilizzando controlli attivi. Con le chiavi item specifiche per Windows di Zabbix, è possibile raccogliere e analizzare eventi critici (come tentativi di accesso non riusciti, errori di sistema, ecc.) in tempo reale.

A chi è rivolta questa guida

Questa guida è pensata per i nuovi utenti di Zabbix e per gli amministratori di rete che desiderano monitorare i log eventi di Windows. Per le opzioni di configurazione avanzate, fare riferimento alla documentazione sulle chiavi item specifiche per Windows.

Prerequisiti

Prima di procedere con questa guida, è necessario scaricare e installare Zabbix server e Zabbix frontend secondo le istruzioni per il proprio sistema operativo. È inoltre necessario che Zabbix agent sia scaricato e installato sulla macchina Windows che si desidera monitorare.

Configurare Zabbix agent per il monitoraggio del registro eventi di Windows

1. Apri zabbix_agentd.conf (percorso predefinito C:\Program Files\Zabbix Agent\zabbix_agentd.conf) sul tuo host Windows e assicurati che il parametro ServerActive sia impostato sull'indirizzo IP del tuo server Zabbix e che il parametro Hostname corrisponda al nome host che verrà definito nel frontend Zabbix. Questo consente all'agent di richiedere controlli attivi per il proprio host e dal server Zabbix specificato. Ad esempio:

ServerActive=192.0.2.1

Hostname=MyWindowsHost2. Riavvia il servizio Zabbix agent per applicare le modifiche:

net stop "Zabbix Agent" && net start "Zabbix Agent"3. Verifica che l'host Windows sia in esecuzione:

- Assicurati che il servizio Zabbix agent sia in esecuzione sull'host Windows.

- Verifica che l'host Windows possa connettersi al server Zabbix sulla porta 10051. Per testare la connettività dall'host Windows, apri PowerShell ed esegui il seguente comando:

Test-NetConnection -ComputerName <Zabbix-server-IP> -Port 10051Configurare il frontend di Zabbix

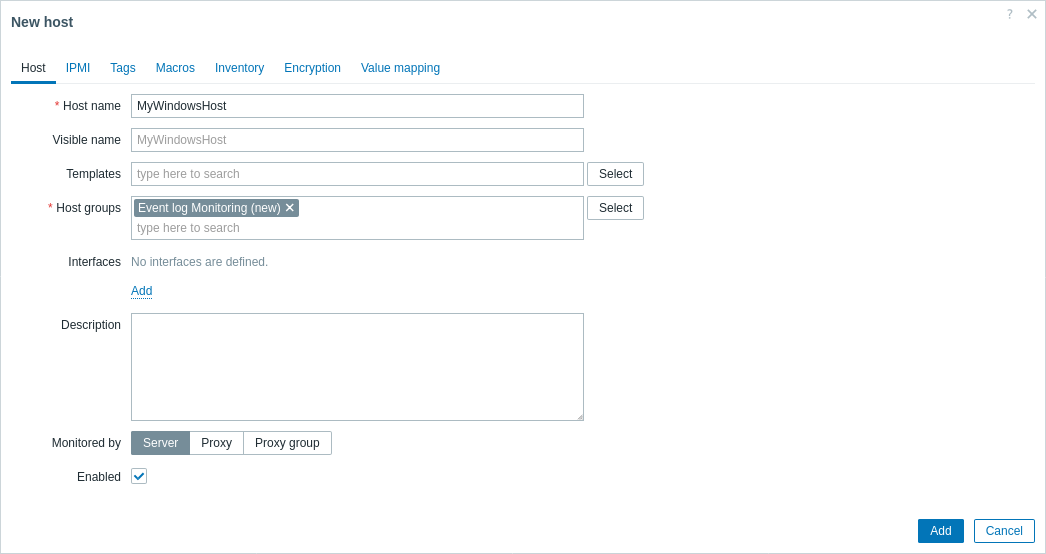

1. Vai a Data collection > Hosts e crea un host:

- Nel campo Host name, inserisci un nome host (ad esempio, "MyWindowsHost").

- Nel campo Host groups, digita o seleziona un gruppo host (ad esempio, "Event log Monitoring").

- Fai clic su Add per salvare l'host configurato.

Nel campo Templates puoi aggiungere il template "Windows by Zabbix agent active" per aiutarti nella risoluzione dei problemi osservando se altri item attivi sullo stesso host vengono aggiornati.

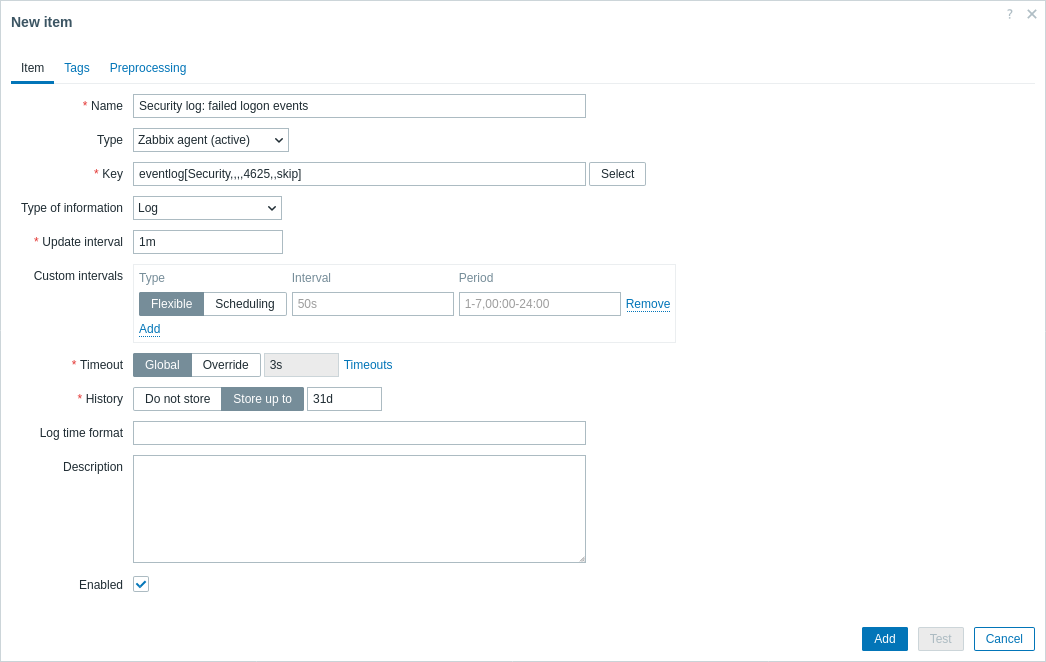

2. Crea un nuovo item con i seguenti parametri:

- Nel campo Name, inserisci un nome descrittivo per l'item (ad esempio, "Security log: failed logon events").

- Nel menu a discesa Type, seleziona "Zabbix agent (active)" (richiesto per il monitoraggio del registro eventi).

- Nel campo Key, usa la chiave item eventlog. Ad esempio, per monitorare i tentativi di accesso non riusciti (Event ID: 4625) nel registro Security e ignorare le voci più vecchie dell'ultimo controllo dell'item (usando il parametro

skip), inserisci la seguente chiave item:eventlog[Security,,,,4625,,skip] - Nel menu a discesa Type of information, seleziona "Log".

3. Fai clic su Add per salvare l'item.

Testare e visualizzare le metriche raccolte

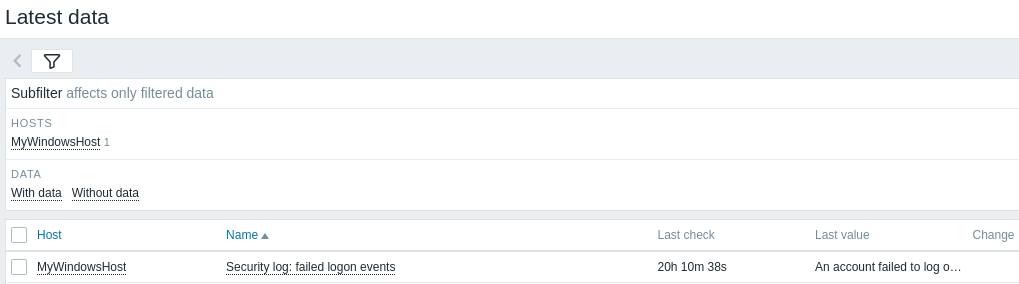

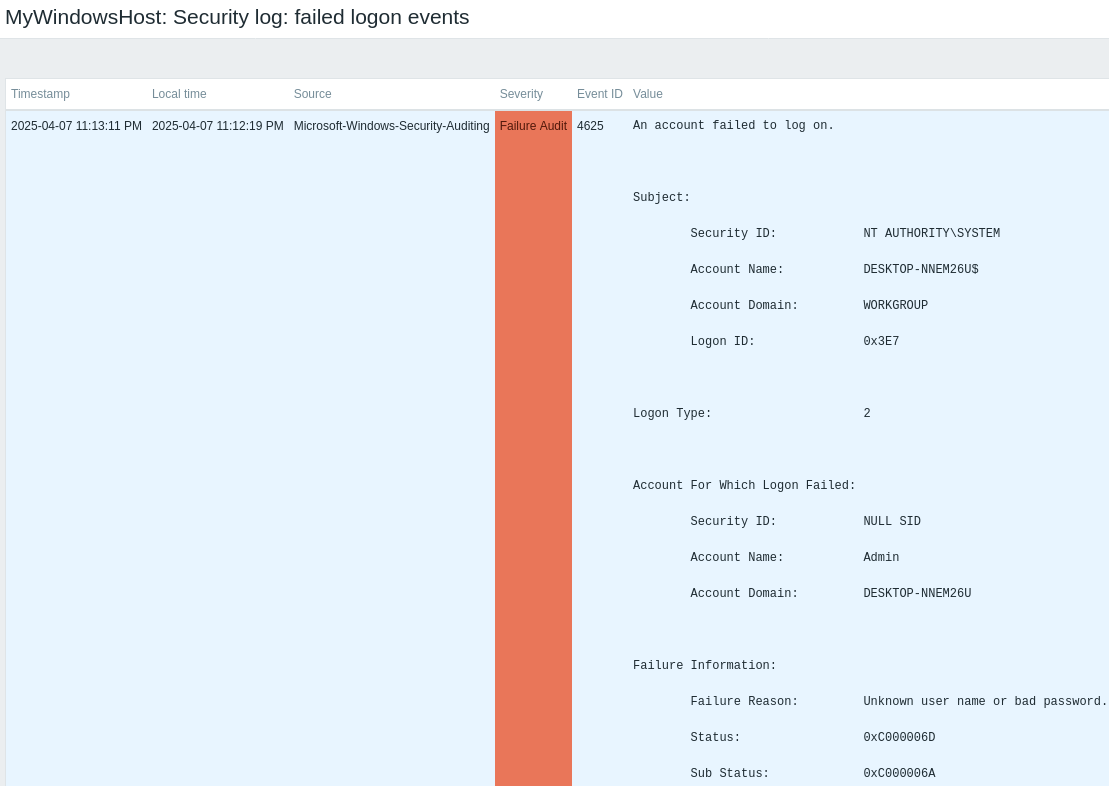

Congratulazioni! Zabbix è ora configurato per raccogliere i log eventi di Windows. Per verificare che i log eventi vengano raccolti, puoi testare l'item "Security log: failed logon events" disconnettendoti dal tuo account Windows e tentando di accedere con credenziali errate.

Quindi, visualizza i log raccolti nel frontend di Zabbix:

1. Vai a Monitoring > Latest data nel frontend di Zabbix.

2. Filtra per il tuo host "MyWindowsHost" nel campo Name.

3. Fai clic su History per visualizzare i valori dei log registrati.

4. Se i valori dei log non sono presenti, passa alla sezione Risoluzione dei problemi della guida.

Configurare gli avvisi di problema

Questa guida fornisce i passaggi di configurazione di base per l'invio di avvisi email.

1. Vai a Data collection > Hosts per definire un trigger che si attivi quando il tuo item del log eventi registra il pattern di tuo interesse. Ad esempio, per intercettare i tentativi di accesso non riusciti nel log Security, usa la funzione find():

find(/MyWindowsHost/eventlog[Security,,,,4625,,skip],10m,"like","Logon failed")

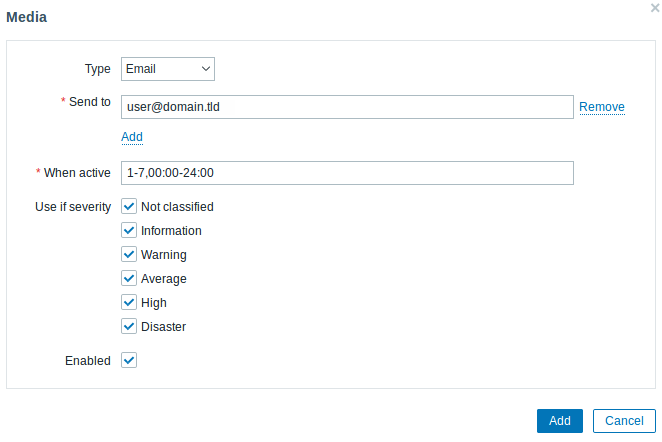

2. Vai a User settings > Profile, passa alla scheda Media e aggiungi il tuo indirizzo email.

3. Segui la guida per Ricevere una notifica di problema.

La prossima volta che Zabbix rileverà un problema, dovresti ricevere un avviso via email.

Risoluzione dei problemi

Se riscontri problemi con la raccolta o la visualizzazione dei log eventi di Windows, utilizza i suggerimenti riportati di seguito per identificare e risolvere i problemi più comuni:

1. Sul server Zabbix (Linux) elenca le regole iptables con il seguente comando:

sudo iptables -L -ne verifica che sia presente una regola ACCEPT per la porta TCP 10051.

2. Assicurati che la chiave eventlog[...] utilizzi il nome del log esatto (con distinzione tra maiuscole e minuscole), l'ID evento, la modalità (ad esempio skip) e gli altri parametri esattamente come mostrato nelle chiavi item specifiche di Windows.

Vedi anche:

- Creazione di un item - scopri come aggiungere metriche aggiuntive.

- Zabbix agent su Microsoft Windows - istruzioni dettagliate per l'installazione.

- Monitorare Windows con Zabbix agent - una guida completa alla configurazione del monitoraggio di base per le macchine Windows usando Zabbix agent.

- Chiavi item specifiche per Windows - informazioni dettagliate sulle chiavi item specifiche per Windows supportate dagli Zabbix agent, incluse quelle per il monitoraggio del registro eventi.

- Monitoraggio dei file di log - istruzioni per configurare Zabbix per il monitoraggio centralizzato e l'analisi dei file di log, applicabili ai registri eventi di Windows.