1 Настройка правила сетевого обнаружения

Обзор

Чтобы настроить правило обнаружения сети, используемое Zabbix для обнаружения узлов сети и служб:

- Перейдите в Сбор данных → Обнаружение

- Нажмите Создать правило обнаружения (или на имя правила, чтобы изменить существующее)

- Отредактируйте атрибуты правила обнаружения

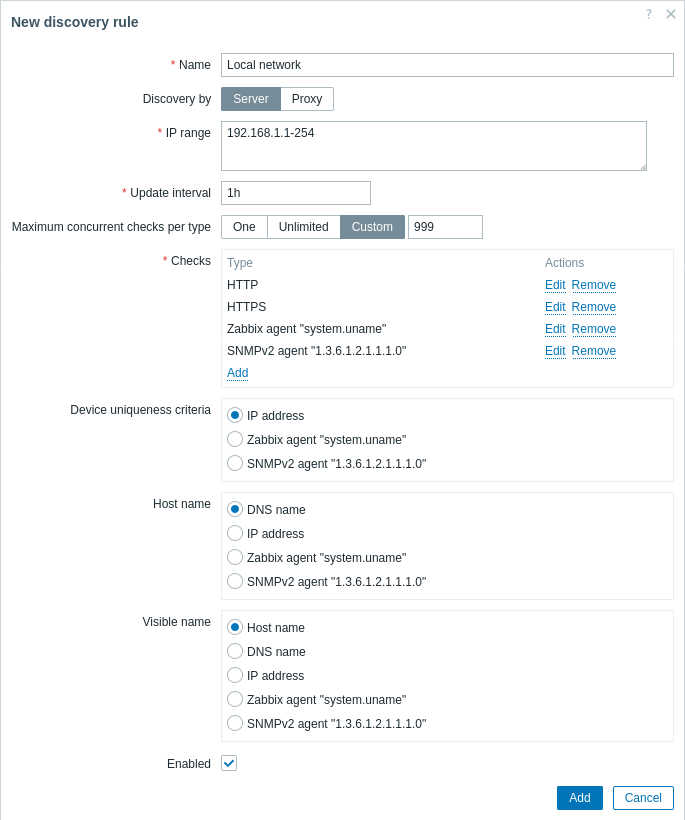

Атрибуты правила

Все обязательные поля ввода отмечены красной звездочкой.

| Parameter | Description |

|---|---|

| Name | Уникальное имя правила. Например, "Local network". |

| Discovery by | Обнаружение выполняется: Server - сервером Zabbix Proxy - прокси Zabbix (выбранным в поле имени прокси) |

| IP range | Диапазон IP-адресов для обнаружения. Он может иметь следующие форматы: Один IP-адрес: 192.168.1.33 Диапазон IP-адресов: 192.168.1-10.1-255. Диапазон ограничен общим количеством охватываемых адресов (менее 64K). Маска IP: 192.168.4.0/24 поддерживаемые маски IP: /16 - /30 для IPv4-адресов /112 - /128 для IPv6-адресов Список: 192.168.1.1-255, 192.168.2.1-100, 192.168.2.200, 192.168.4.0/24 Это поле поддерживает пробелы, табуляцию и несколько строк. |

| Update interval | Этот параметр определяет, как часто Zabbix будет выполнять правило. Интервал измеряется после завершения выполнения предыдущего экземпляра обнаружения, поэтому наложения не происходит. Поддерживаются суффиксы времени, например 30s, 1m, 2h, 1d. Поддерживаются макросы пользователя. Примечание: если используется макрос пользователя и его значение изменяется (например, 1w → 1h), следующая проверка будет выполнена в соответствии с предыдущим значением (в примере - значительно позже). |

| Maximum concurrent checks per type | Установите максимальное число потоков обнаружения (workers) на одну проверку службы для параллельной обработки проверок обнаружения: One - один поток Unlimited - неограниченное число потоков (но не больше, чем в параметре StartDiscoverers) Custom - задайте собственное число потоков (0-999) Обратите внимание, что все правила обнаружения с асинхронными проверками службы SNMPv3 обрабатываются одним worker из-за особенностей реализации libsnmp, то есть увеличение числа workers не приведет к увеличению скорости обнаружения. |

| Checks | Zabbix будет использовать этот список проверок для обнаружения. Нажмите  , чтобы настроить новую проверку во всплывающем окне. , чтобы настроить новую проверку во всплывающем окне.Поддерживаемые проверки: SSH, LDAP, SMTP, FTP, HTTP, HTTPS, POP, NNTP, IMAP, TCP, Telnet, агент Zabbix, агент SNMPv1, агент SNMPv2, агент SNMPv3, ICMP ping. Обнаружение на основе протоколов использует функциональность net.tcp.service[] для проверки каждого узла сети, за исключением SNMP, который выполняет запрос SNMP OID. Агент Zabbix проверяется путем запроса элемента данных в незашифрованном режиме. Подробнее см. элементы данных агента. Параметр 'Ports' может иметь один из следующих видов: Один порт: 22 Диапазон портов: 22-45 Список: 22-45,55,60-70 Начиная с Zabbix 7.0, все проверки служб выполняются асинхронно, за исключением проверок LDAP. Начиная с Zabbix 7.0, проверка HTTP/HTTPS выполняется через libcurl. Если Zabbix server/proxy собран без libcurl, проверки HTTP будут работать как в предыдущих версиях (то есть как проверки TCP), но проверки HTTPS работать не будут. |

| Device uniqueness criteria | Критерии уникальности могут быть следующими: IP address - не обрабатывать несколько устройств с одним IP-адресом. Если устройство с таким же IP уже существует, оно будет считаться уже обнаруженным, и новый узел сети не будет добавлен. <discovery check> - либо проверка агента Zabbix, либо проверка агента SNMP. Обратите внимание, что критерий уникальности, используемый при обнаружении, не совпадает с идентификацией узла сети в системе при выполнении действий. Критерии уникальности при обнаружении определяют, являются ли два или более обнаруженных устройства одним и тем же устройством (или разными), тогда как в Zabbix критерием идентификации узла сети является только IP-адрес (см. Создание узла сети). |

| Host name | Задайте техническое имя узла сети для создаваемого узла сети, используя: DNS name - DNS-имя (по умолчанию) IP address - IP-адрес <discovery check> - полученное строковое значение проверки обнаружения (например, проверка агента Zabbix, агента SNMP) См. также: Именование узла сети. |

| Visible name | Задайте видимое имя узла сети для создаваемого узла сети, используя: Host name - техническое имя узла сети (по умолчанию) DNS name - DNS-имя IP address - IP-адрес <discovery check> - полученное строковое значение проверки обнаружения (например, проверка агента Zabbix, агента SNMP) См. также: Именование узла сети. |

| Enabled | Если флажок установлен, правило активно и будет выполняться сервером Zabbix. Если флажок снят, правило не активно. Оно не будет выполняться. |

Превышение лимита файловых дескрипторов

При большом количестве одновременных проверок возможно исчерпание лимита файловых дескрипторов для менеджера обнаружения.

Количество файловых дескрипторов, необходимых для обнаружения, равно числу рабочих процессов обнаружения * 1000. По умолчанию используется 5 рабочих процессов обнаружения, а мягкий лимит системы составляет примерно 1024.

Если этот лимит приближается, Zabbix уменьшит значение по умолчанию для числа одновременных проверок каждого типа для каждого рабочего процесса и запишет предупреждение в файл журнала. Однако если пользователь задал значение Maximum concurrent checks per type выше, чем значение, рассчитанное Zabbix, Zabbix будет использовать заданное пользователем значение для одного рабочего процесса.

Реальный сценарий

В этом примере мы хотим настроить обнаружение сети для локальной сети с диапазоном IP-адресов 192.168.1.1-192.168.1.254.

В нашем сценарии мы хотим:

- обнаруживать те узлы сети, на которых запущен агент Zabbix

- выполнять обнаружение каждые 10 минут

- добавлять узел сети в мониторинг, если время непрерывной работы узла сети превышает 1 час

- удалять узлы сети, если время простоя узла сети превышает 24 часа

- добавлять Linux-узлы сети в группу "Linux servers"

- добавлять Windows-узлы сети в группу "Windows servers"

- использовать шаблон Linux для Linux-узлов сети

- использовать шаблон Windows для Windows-узлов сети

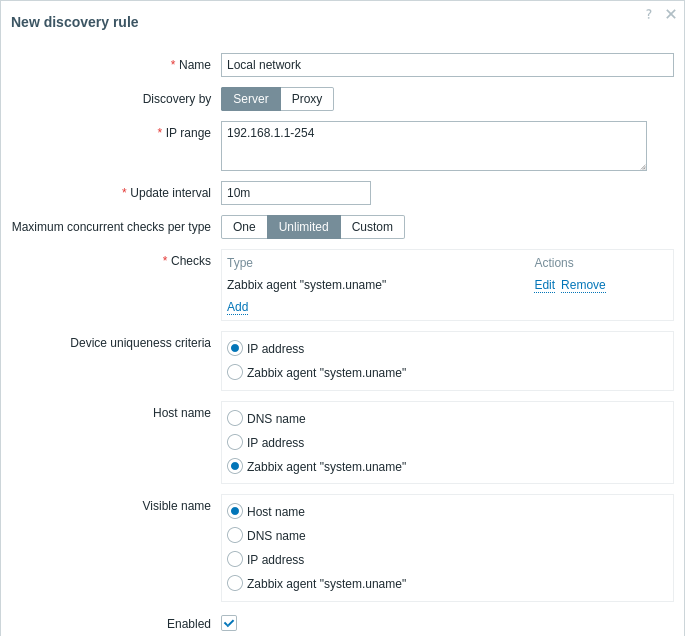

Шаг 1

Определение правила обнаружения сети для нашего диапазона IP-адресов.

Zabbix попытается обнаружить узлы сети в диапазоне IP-адресов 192.168.1.1-192.168.1.254, подключаясь к агентам Zabbix и получая значение из ключа system.uname. Значение, полученное от агента, может использоваться для присвоения имен узлам сети, а также для применения различных действий к разным операционным системам. Например, связывать серверы Windows с шаблоном Windows, а серверы Linux — с шаблоном Linux.

Правило будет выполняться каждые 10 минут.

После добавления этого правила Zabbix автоматически начнет обнаружение и генерацию событий на основе обнаружения для дальнейшей обработки.

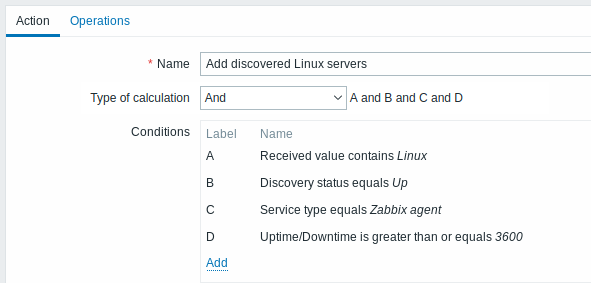

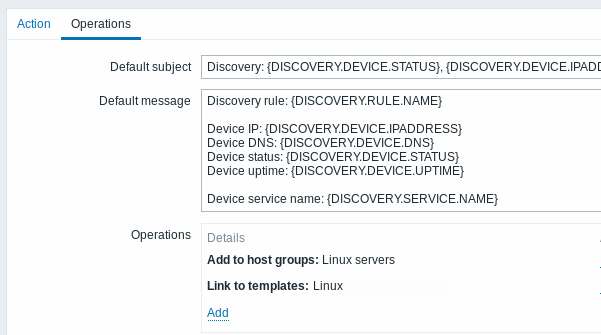

Шаг 2

Определение действия обнаружения для добавления обнаруженных Linux-серверов в соответствующую группу/шаблон.

Действие будет активировано, если:

- служба "Zabbix агент" находится в состоянии "up"

- значение system.uname (ключ Zabbix агента, который мы использовали при определении правила) содержит "Linux"

- Uptime составляет 1 час (3600 секунд) или более

Действие выполнит следующие операции:

- добавить обнаруженный узел сети в группу "Linux servers" (а также добавить узел сети, если он не был добавлен ранее)

- привязать узел сети к шаблону Linux. Zabbix автоматически начнет мониторинг узла сети, используя элементы данных и триггеры из шаблона "Linux".

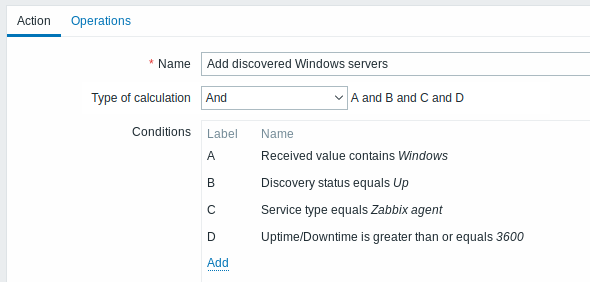

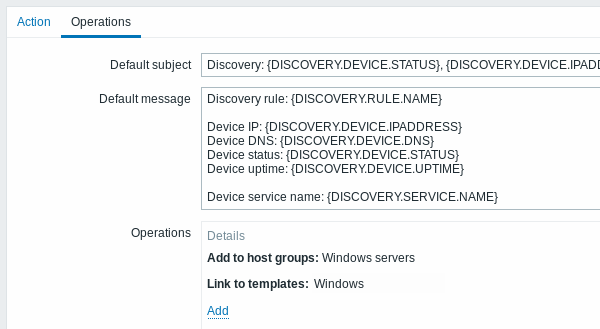

Шаг 3

Определение действия обнаружения для добавления обнаруженных серверов Windows в соответствующую группу/шаблон.

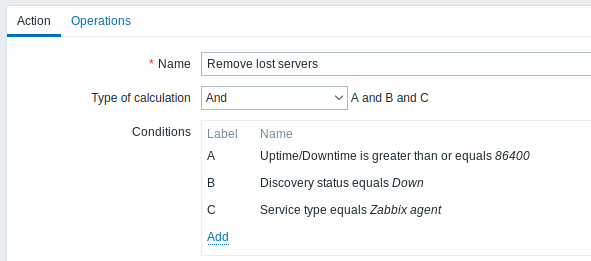

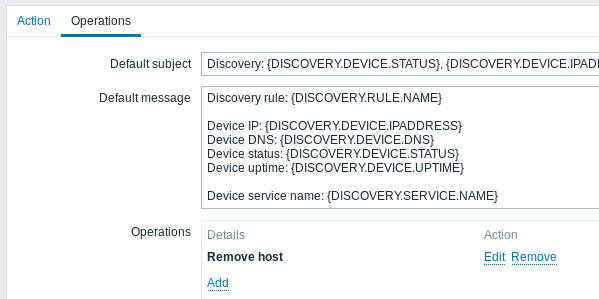

Шаг 4

Определение действия обнаружения для удаления потерянных серверов.

Сервер будет удалён, если служба "Zabbix агент" находится в состоянии 'down' более 24 часов (86400 секунд).