4 Macros utilisateur secrètes

Vue d'ensemble

Zabbix propose deux options pour protéger les informations sensibles dans les valeurs des macros utilisateur :

- Texte secret

- Secret du coffre-fort

Bien que la valeur d'une macro secrète soit masquée, elle peut être révélée par son utilisation dans des éléments.

Par exemple, dans un script externe, une instruction echo faisant référence à une macro secrète peut être utilisée pour révéler la valeur de la macro dans l'interface, car le serveur Zabbix a accès à la valeur réelle de la macro.

Consultez les emplacements où les valeurs des macros secrètes sont démasquées.

Les macros secrètes ne peuvent pas être utilisées dans les expressions de déclencheur.

Texte secret

Avec les macros de texte secret, la valeur de la macro est masquée par des astérisques.

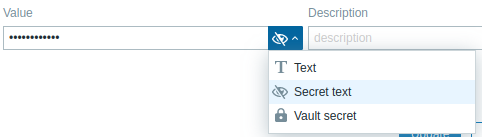

Pour rendre une valeur de macro secrète, cliquez sur le bouton à la fin du champ Value et sélectionnez l'option Secret text :

Une fois la configuration enregistrée, il ne sera plus possible d'afficher la valeur.

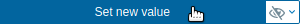

Pour modifier la valeur de la macro, survolez le champ Value et cliquez sur le bouton Set new value (qui apparaît au survol) :

Lorsque vous cliquez sur le bouton Set new value (ou que vous modifiez le type de valeur de la macro), la valeur actuelle sera effacée.

Vous pouvez restaurer la valeur d'origine en cliquant sur la flèche  à la fin du champ Value (disponible uniquement avant l'enregistrement de la nouvelle configuration).

Notez que la restauration de la valeur d'origine ne l'exposera pas.

à la fin du champ Value (disponible uniquement avant l'enregistrement de la nouvelle configuration).

Notez que la restauration de la valeur d'origine ne l'exposera pas.

Les URL qui contiennent une macro secrète ne fonctionneront pas, car la macro qu'elles contiennent sera résolue en "******".

Secret Vault

Avec les macros de secret Vault, la valeur de la macro est stockée dans un logiciel externe de gestion des secrets (vault).

Pour configurer une macro de secret Vault, cliquez sur le bouton à la fin du champ Value et sélectionnez l'option Vault secret :

La valeur de la macro doit pointer vers un secret du vault. Le format d'entrée dépend du fournisseur de vault. Pour des exemples de configuration spécifiques à chaque fournisseur, voir :

Les valeurs des macros secrètes Vault sont récupérées depuis le coffre-fort par le serveur Zabbix (et le proxy Zabbix, si Resolve secret vault macros by est défini sur Zabbix server and proxy) à chaque actualisation des données de configuration, puis stockées dans le cache de configuration. Le serveur Zabbix et le proxy Zabbix peuvent utiliser des coffres-forts différents.

Si Resolve secret vault macros by est défini sur Zabbix server, alors les secrets du coffre-fort sont récupérés uniquement par le serveur et le proxy Zabbix reçoit les valeurs des macros secrètes Vault depuis le serveur Zabbix à chaque synchronisation de configuration, puis les stocke dans son propre cache de configuration. Cela signifie qu’un proxy Zabbix ne peut pas démarrer la collecte de données après un redémarrage tant qu’il n’a pas reçu la mise à jour de configuration du serveur Zabbix.

Pour actualiser manuellement les valeurs secrètes depuis le coffre-fort, utilisez l’option secrets_reload de contrôle d’exécution (serveur uniquement).

Le chiffrement doit être activé entre le serveur Zabbix et le proxy ; sinon, un message d’avertissement du serveur est consigné dans le journal.

Si une valeur de macro ne peut pas être récupérée correctement, l’élément correspondant qui utilise cette valeur deviendra non pris en charge.

Emplacements non masqués

Cette liste fournit les emplacements des paramètres où les valeurs des macros secrètes ne sont pas masquées.

Les valeurs des macros secrètes resteront masquées dans les emplacements ci-dessous si elles sont référencées indirectement.

Par exemple, {ITEM.KEY}, {ITEM.KEY<1-9>}, {LLDRULE.KEY} macros intégrées utilisées dans les types de média (paramètres Script ou webhook) seront résolues en clés d'élément contenant des macros secrètes masquées, telles que net.tcp.port[******,******] au lieu de net.tcp.port[192.0.2.1,80].

| Context | Parameter | |

|---|---|---|

| Éléments, prototypes d'élément, règles LLD | ||

| Élément | Paramètres de clé d'élément | |

| Prototype d'élément | Paramètres de clé de prototype d'élément | |

| Règle de découverte de bas niveau | Paramètres de clé d'élément de découverte | |

| agent SNMP | Communauté SNMP | |

| Nom de contexte (SNMPv3) | ||

| Nom de sécurité (SNMPv3) | ||

| Phrase secrète d'authentification (SNMPv3) | ||

| Phrase secrète de confidentialité (SNMPv3) | ||

| agent HTTP | URL | |

| Champs de requête | ||

| Corps de la requête | ||

| En-têtes | ||

| Nom d'utilisateur | ||

| Mot de passe | ||

| Mot de passe de la clé SSL | ||

| Script | Paramètres | |

| Script | ||

| Navigateur | Paramètres | |

| Script | ||

| Surveillance de base de données | Requête SQL | |

| agent TELNET | Script | |

| Nom d'utilisateur | ||

| Mot de passe | ||

| agent SSH | Script | |

| Nom d'utilisateur | ||

| Mot de passe | ||

| Vérification simple | Nom d'utilisateur | |

| Mot de passe | ||

| agent JMX | Nom d'utilisateur | |

| Mot de passe | ||

| Prétraitement de la valeur d'élément | ||

| Étape de prétraitement JavaScript | Script | |

| Scénarios web | ||

| Scénario web | Valeur de variable | |

| Valeur d'en-tête | ||

| URL | ||

| Valeur de champ de requête | ||

| Valeur de champ POST | ||

| POST brut | ||

| Authentification du scénario web | Utilisateur | |

| Mot de passe | ||

| Mot de passe de la clé SSL | ||

| Connecteurs | ||

| Connecteur | URL | |

| Nom d'utilisateur | ||

| Mot de passe | ||

| Jeton | ||

| Proxy HTTP | ||

| Fichier de certificat SSL | ||

| Fichier de clé SSL | ||

| Mot de passe de la clé SSL | ||

| Découverte réseau | ||

| SNMP | Communauté SNMP | |

| Nom de contexte (SNMPv3) | ||

| Nom de sécurité (SNMPv3) | ||

| Phrase secrète d'authentification (SNMPv3) | ||

| Phrase secrète de confidentialité (SNMPv3) | ||

| Scripts globaux | ||

| Webhook | Script JavaScript | |

| Valeur du paramètre du script JavaScript | ||

| Telnet | Nom d'utilisateur | |

| Mot de passe | ||

| SSH | Nom d'utilisateur | |

| Mot de passe | ||

| Script | Script | |

| Types de média | ||

| Script | Paramètres du script | |

| Webhook | Paramètres | |

| Gestion IPMI | ||

| Hôte | Nom d'utilisateur | |

| Mot de passe | ||