4 Macros de usuario secretas

Descripción general

Zabbix proporciona dos opciones para proteger información sensible en los valores de las macros de usuario:

- Texto secreto

- Secreto de Vault

Aunque el valor de una macro secreta está oculto, puede ser revelado mediante su uso en métricas.

Por ejemplo, en un script externo, se puede utilizar una instrucción echo que haga referencia a una macro secreta para revelar el valor de la macro en la interfaz, ya que el servidor Zabbix tiene acceso al valor real de la macro.

Consulte las ubicaciones donde los valores de las macros secretas se muestran sin máscara.

Las macros secretas no pueden utilizarse en expresiones de disparadores.

Texto secreto

Con las macros de texto secreto, el valor de la macro se oculta con asteriscos.

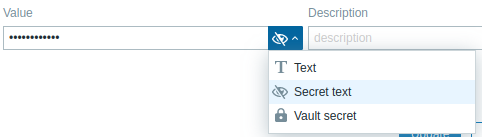

Para hacer que el valor de una macro sea secreto, haga clic en el botón al final del campo Valor y seleccione la opción Texto secreto:

Una vez guardada la configuración, ya no será posible ver el valor.

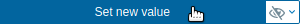

Para cambiar el valor de la macro, pase el cursor sobre el campo Valor y haga clic en el botón Establecer nuevo valor (aparece al pasar el cursor):

Cuando haga clic en el botón Establecer nuevo valor (o cambie el tipo de valor de la macro), el valor actual se borrará.

Puede restaurar el valor original haciendo clic en la flecha  al final del campo Valor (solo disponible antes de guardar la nueva configuración).

Tenga en cuenta que restaurar el valor original no lo expondrá.

al final del campo Valor (solo disponible antes de guardar la nueva configuración).

Tenga en cuenta que restaurar el valor original no lo expondrá.

Las URLs que contienen una macro secreta no funcionarán, ya que la macro en ellas se resolverá como "******".

Secreto de Vault

Con las macros de secreto de Vault, el valor de la macro se almacena en un software externo de gestión de secretos (vault).

Para configurar una macro de secreto de Vault, haga clic en el botón al final del campo Valor y seleccione la opción Secreto de Vault:

El valor de la macro debe apuntar a un secreto de vault. El formato de entrada depende del proveedor de vault. Para ejemplos de configuración específicos de cada proveedor, consulte:

Los valores de las macros secretas de Vault se recuperan del vault mediante Zabbix server (y Zabbix proxy, si Resolve secret vault macros by está configurado en Zabbix server and proxy) en cada actualización de los datos de configuración y luego se almacenan en la caché de configuración. Zabbix server y Zabbix proxy pueden usar distintos vaults.

Si Resolve secret vault macros by está configurado en Zabbix server, entonces los secretos del vault los recupera solo el server y Zabbix proxy recibe los valores de las macros secretas de Vault desde Zabbix server en cada sincronización de configuración y los almacena en su propia caché de configuración. Esto significa que un Zabbix proxy no puede iniciar la recopilación de datos después de un reinicio hasta que reciba la actualización de configuración desde Zabbix server.

Para actualizar manualmente los valores secretos desde el vault, utilice la opción secrets_reload de control en tiempo de ejecución (solo server).

El cifrado debe estar habilitado entre Zabbix server y proxy; de lo contrario, se registrará un mensaje de advertencia del server.

Si no es posible recuperar correctamente el valor de una macro, el item correspondiente que use ese valor pasará a no ser compatible.

Ubicaciones sin enmascarar

Esta lista proporciona las ubicaciones de los parámetros donde los valores de las macros secretas no están enmascarados.

Los valores de las macros secretas permanecerán enmascarados en las ubicaciones siguientes si se hace referencia a ellas indirectamente.

Por ejemplo, {ITEM.KEY}, {ITEM.KEY<1-9>}, {LLDRULE.KEY} macros integradas utilizadas en tipos de medios (parámetros de Script o Webhook) se resolverán en claves de item que contienen macros secretas enmascaradas, como net.tcp.port[******,******] en lugar de net.tcp.port[192.0.2.0,80].

| Contexto | Parámetro | |

|---|---|---|

| Items, prototipos de item, reglas LLD | ||

| Item | Parámetros de la clave del item | |

| Prototipo de item | Parámetros de la clave del prototipo de item | |

| Regla de bajo nivel de descubrimiento | Parámetros de la clave del item de descubrimiento | |

| Agente SNMP | Comunidad SNMP | |

| Nombre de contexto (SNMPv3) | ||

| Nombre de seguridad (SNMPv3) | ||

| Frase de autenticación (SNMPv3) | ||

| Frase de privacidad (SNMPv3) | ||

| Agente HTTP | URL | |

| Campos de consulta | ||

| Cuerpo de la solicitud | ||

| Cabeceras | ||

| Nombre de usuario | ||

| Contraseña | ||

| Contraseña de la clave SSL | ||

| Script | Parámetros | |

| Script | ||

| Navegador | Parámetros | |

| Script | ||

| Monitor de base de datos | Consulta SQL | |

| Agente TELNET | Script | |

| Nombre de usuario | ||

| Contraseña | ||

| Agente SSH | Script | |

| Nombre de usuario | ||

| Contraseña | ||

| Comprobación simple | Nombre de usuario | |

| Contraseña | ||

| Agente JMX | Nombre de usuario | |

| Contraseña | ||

| Preprocesamiento del valor del item | ||

| Paso de preprocesamiento JavaScript | Script | |

| Escenarios web | ||

| Escenario web | Valor de la variable | |

| Valor de la cabecera | ||

| URL | ||

| Valor del campo de consulta | ||

| Valor del campo post | ||

| Post sin procesar | ||

| Autenticación del escenario web | Usuario | |

| Contraseña | ||

| Contraseña de la clave SSL | ||

| Conectores | ||

| Conector | URL | |

| Nombre de usuario | ||

| Contraseña | ||

| Token | ||

| Proxy HTTP | ||

| Archivo de certificado SSL | ||

| Archivo de clave SSL | ||

| Contraseña de la clave SSL | ||

| Descubrimiento de red | ||

| SNMP | Comunidad SNMP | |

| Nombre de contexto (SNMPv3) | ||

| Nombre de seguridad (SNMPv3) | ||

| Frase de autenticación (SNMPv3) | ||

| Frase de privacidad (SNMPv3) | ||

| Scripts globales | ||

| Webhook | Script JavaScript | |

| Valor del parámetro del script JavaScript | ||

| Telnet | Nombre de usuario | |

| Contraseña | ||

| SSH | Nombre de usuario | |

| Contraseña | ||

| Script | Script | |

| Tipos de medios | ||

| Script | Parámetros del script | |

| Webhook | Parámetros | |

| Gestión IPMI | ||

| Host | Nombre de usuario | |

| Contraseña | ||