4 Macro utente segrete

Panoramica

Zabbix offre due opzioni per proteggere le informazioni sensibili nei valori delle macro utente:

- Testo segreto

- Segreto del vault

Sebbene il valore di una macro segreta sia nascosto, può essere rivelato tramite l'uso negli item.

Ad esempio, in uno script esterno, un'istruzione echo che fa riferimento a una macro segreta può essere usata per rivelare il valore della macro nel frontend, perché Zabbix server ha accesso al valore reale della macro.

Vedere le posizioni in cui i valori delle macro segrete vengono mostrati in chiaro.

Le macro segrete non possono essere utilizzate nelle espressioni dei trigger.

Testo segreto

Con le macro di testo segreto, il valore della macro viene mascherato con asterischi.

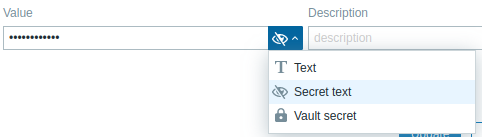

Per rendere segreto un valore di macro, fai clic sul pulsante alla fine del campo Value e seleziona l'opzione Secret text:

Una volta salvata la configurazione, non sarà più possibile visualizzare il valore.

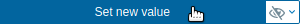

Per modificare il valore della macro, passa il mouse sul campo Value e fai clic sul pulsante Set new value (che appare al passaggio del mouse):

Quando fai clic sul pulsante Set new value (o cambi il tipo di valore della macro), il valore corrente verrà cancellato.

Puoi ripristinare il valore originale facendo clic sulla freccia  alla fine del campo Value (disponibile solo prima di salvare la nuova configurazione).

Nota che il ripristino del valore originale non lo renderà visibile.

alla fine del campo Value (disponibile solo prima di salvare la nuova configurazione).

Nota che il ripristino del valore originale non lo renderà visibile.

Gli URL che contengono una macro segreta non funzioneranno, poiché la macro in essi verrà risolta come "******".

Secret del vault

Con le macro Vault secret, il valore della macro viene memorizzato in un software esterno di gestione dei segreti (vault).

Per configurare una macro Vault secret, fai clic sul pulsante alla fine del campo Value e seleziona l'opzione Vault secret:

Il valore della macro deve puntare a un segreto del vault. Il formato di input dipende dal provider del vault. Per esempi di configurazione specifici per provider, consulta:

I valori delle macro segrete del vault vengono recuperati dal vault da Zabbix server (e da Zabbix proxy, se Resolve secret vault macros by è impostato su Zabbix server and proxy) a ogni aggiornamento dei dati di configurazione e quindi memorizzati nella cache di configurazione. Zabbix server e Zabbix proxy possono utilizzare vault diversi.

Se Resolve secret vault macros by è impostato su Zabbix server, allora i segreti del vault vengono recuperati solo dal server e Zabbix proxy riceve i valori delle macro segrete del Vault da Zabbix server a ogni sincronizzazione della configurazione e li memorizza nella propria cache di configurazione. Ciò significa che uno Zabbix proxy non può avviare la raccolta dei dati dopo un riavvio finché non riceve l'aggiornamento della configurazione da Zabbix server.

Per aggiornare manualmente i valori segreti dal vault, utilizzare l'opzione secrets_reload di runtime control (solo server).

La crittografia deve essere abilitata tra Zabbix server e proxy; in caso contrario, viene registrato un messaggio di avviso del server.

Se il valore di una macro non può essere recuperato correttamente, il corrispondente item che utilizza tale valore diventerà non supportato.

Posizioni non mascherate

Questo elenco fornisce le posizioni dei parametri in cui i valori delle macro segrete non sono mascherati.

I valori delle macro segrete rimarranno mascherati nelle posizioni seguenti se referenziati indirettamente.

Ad esempio, {ITEM.KEY}, {ITEM.KEY<1-9>}, {LLDRULE.KEY} macro integrate usate nei tipi di media (parametri Script o Webhook) verranno risolte in chiavi item contenenti macro segrete mascherate, ad esempio net.tcp.port[******,******] invece di net.tcp.port[192.0.2.1,80].

| Contesto | Parametro | |

|---|---|---|

| Items, item prototypes, LLD rules | ||

| Item | Parametri della chiave dell'item | |

| Item prototype | Parametri della chiave dell'item prototype | |

| Low-level discovery rule | Parametri della chiave dell'item di discovery | |

| SNMP agent | Community SNMP | |

| Nome del contesto (SNMPv3) | ||

| Nome di sicurezza (SNMPv3) | ||

| Passphrase di autenticazione (SNMPv3) | ||

| Passphrase di privacy (SNMPv3) | ||

| HTTP agent | URL | |

| Campi di query | ||

| Corpo della richiesta | ||

| Intestazioni | ||

| Nome utente | ||

| Password | ||

| Password della chiave SSL | ||

| Script | Parametri | |

| Script | ||

| Browser | Parametri | |

| Script | ||

| Database monitor | Query SQL | |

| TELNET agent | Script | |

| Nome utente | ||

| Password | ||

| SSH agent | Script | |

| Nome utente | ||

| Password | ||

| Simple check | Nome utente | |

| Password | ||

| JMX agent | Nome utente | |

| Password | ||

| Item value preprocessing | ||

| JavaScript preprocessing step | Script | |

| Web scenarios | ||

| Web scenario | Valore della variabile | |

| Valore dell'intestazione | ||

| URL | ||

| Valore del campo di query | ||

| Valore del campo post | ||

| Post grezzo | ||

| Web scenario authentication | Utente | |

| Password | ||

| Password della chiave SSL | ||

| Connectors | ||

| Connector | URL | |

| Nome utente | ||

| Password | ||

| Token | ||

| Proxy HTTP | ||

| File del certificato SSL | ||

| File della chiave SSL | ||

| Password della chiave SSL | ||

| Network discovery | ||

| SNMP | Community SNMP | |

| Nome del contesto (SNMPv3) | ||

| Nome di sicurezza (SNMPv3) | ||

| Passphrase di autenticazione (SNMPv3) | ||

| Passphrase di privacy (SNMPv3) | ||

| Global scripts | ||

| Webhook | Script JavaScript | |

| Valore del parametro dello script JavaScript | ||

| Telnet | Nome utente | |

| Password | ||

| SSH | Nome utente | |

| Password | ||

| Script | Script | |

| Media types | ||

| Script | Parametri dello script | |

| Webhook | Parametri | |

| IPMI management | ||

| Host | Nome utente | |

| Password | ||