4 Tajne makra użytkownika

Przegląd

Zabbix udostępnia dwie opcje ochrony poufnych informacji w wartościach makr użytkownika:

- Tajny tekst

- Sekret z vault

Chociaż wartość tajnego makra jest ukryta, może zostać ujawniona poprzez użycie w pozycjach.

Na przykład w skrypcie zewnętrznym instrukcja echo odwołująca się do tajnego makra może zostać użyta do ujawnienia wartości makra we frontend, ponieważ serwer Zabbix ma dostęp do rzeczywistej wartości makra.

Zobacz lokalizacje, w których wartości tajnych makr są odsłaniane.

Tajnych makr nie można używać w wyrażeniach wyzwalaczy.

Tajny tekst

W przypadku tajnych makr tekstowych wartość makra jest maskowana gwiazdkami.

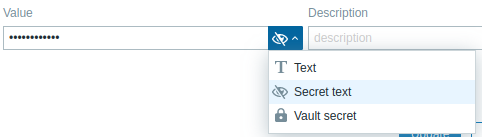

Aby ustawić wartość makra jako tajną, kliknij przycisk na końcu pola Value i wybierz opcję Secret text:

Po zapisaniu konfiguracji nie będzie już możliwe wyświetlenie wartości.

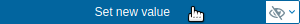

Aby zmienić wartość makra, najedź kursorem na pole Value i kliknij przycisk Set new value (pojawia się po najechaniu):

Po kliknięciu przycisku Set new value (lub zmianie typu wartości makra) bieżąca wartość zostanie usunięta.

Możesz przywrócić oryginalną wartość, klikając strzałkę  na końcu pola Value (dostępne tylko przed zapisaniem nowej konfiguracji).

Pamiętaj, że przywrócenie oryginalnej wartości nie ujawni jej.

na końcu pola Value (dostępne tylko przed zapisaniem nowej konfiguracji).

Pamiętaj, że przywrócenie oryginalnej wartości nie ujawni jej.

Adresy URL zawierające tajne makro nie będą działać, ponieważ makro w nich zostanie rozwiązane jako "******".

Sekret Vault

W przypadku makr sekretu Vault wartość makra jest przechowywana w zewnętrznym oprogramowaniu do zarządzania sekretami (vault).

Aby skonfigurować makro sekretu Vault, kliknij przycisk na końcu pola Value i wybierz opcję Vault secret:

Wartość makra musi wskazywać na sekret vault. Format danych wejściowych zależy od dostawcy vault. Przykłady konfiguracji dla poszczególnych dostawców znajdziesz tutaj:

Wartości makr sekretów Vault są pobierane z sejfu przez serwer Zabbix (oraz proxy Zabbix, jeśli opcja Resolve secret vault macros by jest ustawiona na Zabbix server and proxy) przy każdym odświeżeniu danych konfiguracyjnych, a następnie przechowywane w pamięci podręcznej konfiguracji. Serwer Zabbix i proxy Zabbix mogą używać różnych sejfów.

Jeśli opcja Resolve secret vault macros by jest ustawiona na Zabbix server, wówczas sekrety sejfu są pobierane tylko przez serwer, a proxy Zabbix otrzymuje wartości makr sekretów Vault z serwera Zabbix podczas każdej synchronizacji konfiguracji i przechowuje je we własnej pamięci podręcznej konfiguracji. Oznacza to, że proxy Zabbix nie może rozpocząć zbierania danych po ponownym uruchomieniu, dopóki nie otrzyma aktualizacji konfiguracji z serwera Zabbix.

Aby ręcznie odświeżyć wartości sekretów z sejfu, użyj opcji kontroli wykonania secrets_reload (tylko serwer).

Szyfrowanie musi być włączone między serwerem Zabbix a proxy; w przeciwnym razie rejestrowany jest komunikat ostrzegawczy serwera.

Jeśli wartości makra nie można pomyślnie pobrać, odpowiednia pozycja używająca tej wartości stanie się nieobsługiwana.

Niezamaskowane lokalizacje

Ta lista zawiera lokalizacje parametrów, w których wartości makr tajnych są niezamaskowane.

Wartości makr tajnych pozostaną zamaskowane w poniższych lokalizacjach, jeśli będą odwoływane pośrednio.

Na przykład {ITEM.KEY}, {ITEM.KEY<1-9>}, {LLDRULE.KEY} wbudowane makra używane w typach mediów (parametry Script lub Webhook) zostaną rozwiązane do kluczy pozycji zawierających zamaskowane tajne makra, takie jak net.tcp.port[******,******] zamiast net.tcp.port[192.0.2.1,80].

| Context | Parameter | |

|---|---|---|

| Pozycje, prototypy pozycji, reguły LLD | ||

| Pozycja | Parametry klucza pozycji | |

| Prototyp pozycji | Parametry klucza prototypu pozycji | |

| Reguła wykrywania niskiego poziomu | Parametry klucza pozycji wykrywania | |

| agent SNMP | Społeczność SNMP | |

| Nazwa kontekstu (SNMPv3) | ||

| Nazwa bezpieczeństwa (SNMPv3) | ||

| Hasło uwierzytelniania (SNMPv3) | ||

| Hasło prywatności (SNMPv3) | ||

| agent HTTP | URL | |

| Pola zapytania | ||

| Treść żądania | ||

| Nagłówki | ||

| Nazwa użytkownika | ||

| Hasło | ||

| Hasło klucza SSL | ||

| Script | Parametry | |

| Skrypt | ||

| Browser | Parametry | |

| Skrypt | ||

| Monitor bazy danych | Zapytanie SQL | |

| agent TELNET | Skrypt | |

| Nazwa użytkownika | ||

| Hasło | ||

| agent SSH | Skrypt | |

| Nazwa użytkownika | ||

| Hasło | ||

| Simple check | Nazwa użytkownika | |

| Hasło | ||

| agent JMX | Nazwa użytkownika | |

| Hasło | ||

| Wstępne przetwarzanie wartości pozycji | ||

| Krok wstępnego przetwarzania JavaScript | Skrypt | |

| Scenariusze webowe | ||

| Scenariusz webowy | Wartość zmiennej | |

| Wartość nagłówka | ||

| URL | ||

| Wartość pola zapytania | ||

| Wartość pola POST | ||

| Surowy POST | ||

| Uwierzytelnianie scenariusza webowego | Użytkownik | |

| Hasło | ||

| Hasło klucza SSL | ||

| Łączniki | ||

| Łącznik | URL | |

| Nazwa użytkownika | ||

| Hasło | ||

| Token | ||

| Proxy HTTP | ||

| Plik certyfikatu SSL | ||

| Plik klucza SSL | ||

| Hasło klucza SSL | ||

| Wykrywanie sieci | ||

| SNMP | Społeczność SNMP | |

| Nazwa kontekstu (SNMPv3) | ||

| Nazwa bezpieczeństwa (SNMPv3) | ||

| Hasło uwierzytelniania (SNMPv3) | ||

| Hasło prywatności (SNMPv3) | ||

| Skrypty globalne | ||

| Webhook | Skrypt JavaScript | |

| Wartość parametru skryptu JavaScript | ||

| Telnet | Nazwa użytkownika | |

| Hasło | ||

| SSH | Nazwa użytkownika | |

| Hasło | ||

| Script | Skrypt | |

| Typy mediów | ||

| Script | Parametry skryptu | |

| Webhook | Parametry | |

| Zarządzanie IPMI | ||

| Host | Nazwa użytkownika | |

| Hasło | ||