4 Geheime Benutzermakros

Übersicht

Zabbix bietet zwei Optionen zum Schutz sensibler Informationen in Benutzer-Makrowerten:

- Geheimer Text

- Vault-Geheimnis

Obwohl der Wert eines geheimen Makros ausgeblendet ist, kann er durch die Verwendung in Datenpunkten offengelegt werden.

Beispielsweise kann in einem externen Skript eine echo-Anweisung, die auf ein geheimes Makro verweist, verwendet werden, um den Makrowert im Frontend offenzulegen, da der Zabbix Server Zugriff auf den tatsächlichen Makrowert hat.

Siehe Orte, an denen geheime Makrowerte eingeblendet werden.

Geheime Makros können nicht in Auslöser-Ausdrücken verwendet werden.

Geheimtext

Bei Geheimtext-Makros wird der Makrowert mit Sternchen maskiert.

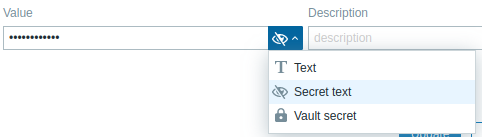

Um einen Makrowert geheim zu machen, klicken Sie auf die Schaltfläche am Ende des Felds Value und wählen Sie die Option Secret text:

Sobald die Konfiguration gespeichert wurde, ist es nicht mehr möglich, den Wert anzuzeigen.

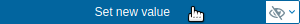

Um den Makrowert zu ändern, bewegen Sie den Mauszeiger über das Feld Value und klicken Sie auf die Schaltfläche Set new value (wird beim Darüberfahren angezeigt):

Wenn Sie auf die Schaltfläche Set new value klicken (oder den Makrowerttyp ändern), wird der aktuelle Wert gelöscht.

Sie können den ursprünglichen Wert wiederherstellen, indem Sie auf den Pfeil  am Ende des Felds Value klicken (nur vor dem Speichern der neuen Konfiguration verfügbar).

Beachten Sie, dass das Wiederherstellen des ursprünglichen Werts ihn nicht sichtbar macht.

am Ende des Felds Value klicken (nur vor dem Speichern der neuen Konfiguration verfügbar).

Beachten Sie, dass das Wiederherstellen des ursprünglichen Werts ihn nicht sichtbar macht.

URLs, die ein geheimes Makro enthalten, funktionieren nicht, da das Makro darin als "******" aufgelöst wird.

Vault secret

Mit Vault secret-Makros wird der Makrowert in einer externen Software zur Geheimnisverwaltung (Vault) gespeichert.

Um ein Vault secret-Makro zu konfigurieren, klicken Sie auf die Schaltfläche am Ende des Feldes Value und wählen Sie die Option Vault secret:

Der Makrowert muss auf ein Vault-Geheimnis verweisen. Das Eingabeformat hängt vom Vault-Anbieter ab. Beispiele für anbieterspezifische Konfigurationen finden Sie unter:

Werte von Vault-Geheimmakros werden vom Zabbix Server (und vom Zabbix Proxy, wenn Resolve secret vault macros by gesetzt ist auf Zabbix server and proxy) bei jeder Aktualisierung der Konfigurationsdaten aus dem Vault abgerufen und anschließend im Konfigurations-Cache gespeichert.

Zabbix Server und Zabbix Proxy können unterschiedliche Vaults verwenden.

Wenn Resolve secret vault macros by gesetzt ist auf Zabbix server, dann werden Vault-Geheimnisse nur vom Server abgerufen, und der Zabbix Proxy erhält die Werte der Vault-Geheimmakros bei jeder Konfigurationssynchronisierung vom Zabbix Server und speichert sie in seinem eigenen Konfigurations-Cache.

Das bedeutet, dass ein Zabbix Proxy nach einem Neustart die Datenerfassung erst starten kann, nachdem er die Konfigurationsaktualisierung vom Zabbix Server erhalten hat.

Um Geheimniswerte manuell aus dem Vault zu aktualisieren, verwenden Sie die Option secrets_reload der Laufzeitsteuerung (nur Server).

Die Verschlüsselung zwischen Zabbix Server und Proxy muss aktiviert sein; andernfalls wird eine Server-Warnmeldung protokolliert.

Wenn ein Makrowert nicht erfolgreich abgerufen werden kann, wird der entsprechende Datenpunkt, der diesen Wert verwendet, nicht unterstützt.

Unmaskierte Orte

Diese Liste enthält Orte von Parametern, an denen geheime Makrowerte nicht maskiert sind.

Geheime Makrowerte bleiben an den unten aufgeführten Orten maskiert, wenn sie indirekt referenziert werden.

Beispielsweise werden {ITEM.KEY}, {ITEM.KEY<1-9>}, {LLDRULE.KEY} integrierte Makros, die in Medientypen (Script- oder webhook-Parameter) verwendet werden, zu Item-Schlüsseln aufgelöst, die maskierte geheime Makros enthalten, z. B. net.tcp.port[******,******] statt net.tcp.port[192.0.2.1,80].

| Kontext | Parameter | |

|---|---|---|

| Items, Item-Prototypen, LLD-Regeln | ||

| Item | Item-Schlüsselparameter | |

| Item-Prototyp | Item-Prototyp-Schlüsselparameter | |

| Low-Level-Discovery-Regel | Discovery-Item-Schlüsselparameter | |

| SNMP Agent | SNMP community | |

| Kontextname (SNMPv3) | ||

| Sicherheitsname (SNMPv3) | ||

| Authentifizierungs-Passphrase (SNMPv3) | ||

| Privatsphären-Passphrase (SNMPv3) | ||

| HTTP Agent | URL | |

| Abfragefelder | ||

| Anforderungstext | ||

| Header | ||

| Benutzername | ||

| Passwort | ||

| SSL-Schlüsselpasswort | ||

| Script | Parameter | |

| Script | ||

| Browser | Parameter | |

| Script | ||

| Datenbanküberwachung | SQL-Abfrage | |

| TELNET Agent | Script | |

| Benutzername | ||

| Passwort | ||

| SSH Agent | Script | |

| Benutzername | ||

| Passwort | ||

| Einfache Prüfung | Benutzername | |

| Passwort | ||

| JMX Agent | Benutzername | |

| Passwort | ||

| Vorverarbeitung von Item-Werten | ||

| JavaScript-Vorverarbeitungsschritt | Script | |

| Webszenarien | ||

| Webszenario | Variablenwert | |

| Headerwert | ||

| URL | ||

| Wert des Abfragefelds | ||

| Wert des Post-Felds | ||

| Roh-Post | ||

| Webszenario-Authentifizierung | Benutzer | |

| Passwort | ||

| SSL-Schlüsselpasswort | ||

| Connectoren | ||

| Connector | URL | |

| Benutzername | ||

| Passwort | ||

| Token | ||

| HTTP-Proxy | ||

| SSL-Zertifikatsdatei | ||

| SSL-Schlüsseldatei | ||

| SSL-Schlüsselpasswort | ||

| Netzwerkerkennung | ||

| SNMP | SNMP community | |

| Kontextname (SNMPv3) | ||

| Sicherheitsname (SNMPv3) | ||

| Authentifizierungs-Passphrase (SNMPv3) | ||

| Privatsphären-Passphrase (SNMPv3) | ||

| Globale Scripts | ||

| Webhook | JavaScript-Script | |

| Wert des JavaScript-Script-Parameters | ||

| Telnet | Benutzername | |

| Passwort | ||

| SSH | Benutzername | |

| Passwort | ||

| Script | Script | |

| Medientypen | ||

| Script | Script-Parameter | |

| Webhook | Parameter | |

| IPMI-Verwaltung | ||

| Host | Benutzername | |

| Passwort | ||