4 MFA

Aperçu

L’authentification multifacteur (MFA) peut être utilisée pour se connecter à Zabbix, en fournissant une couche de sécurité supplémentaire au-delà d’un simple nom d’utilisateur et mot de passe.

Avec la MFA, l’utilisateur doit exister dans Zabbix, doit fournir ses identifiants Zabbix lors de la connexion et doit également prouver son identité par d’autres moyens, généralement à l’aide d’un code généré par une application d’authentification sur le téléphone de l’utilisateur.

Plusieurs méthodes de MFA sont disponibles, permettant aux utilisateurs de choisir l’option qui correspond le mieux à leurs exigences de sécurité et à leurs préférences. Ces méthodes sont le mot de passe à usage unique basé sur le temps (TOTP) et Duo Universal Prompt.

Configuration

Paramètres de configuration :

| Paramètre | Description |

|---|---|

| Activer l’authentification multifacteur | Cochez la case pour activer l’authentification multifacteur. |

| Méthodes | Cliquez sur Ajouter pour configurer une méthode MFA (voir la configuration de la méthode ci-dessous). |

Configuration de la méthode

Paramètres de configuration de la méthode :

| Paramètre | Description |

|---|---|

| Type | Sélectionnez le type de méthode MFA : TOTP - utilisez une application d'authentification pour générer des mots de passe à usage unique basés sur le temps ; Duo Universal Prompt - utilisez le service d'authentification Duo pour fournir une authentification multifacteur. |

| Nom | Saisissez un nom affiché comme nom du compte à tous les utilisateurs MFA dans les applications d'authentification (par exemple, « Zabbix »). |

| Fonction de hachage | Sélectionnez la fonction de hachage (SHA-1, SHA-256 ou SHA-512) pour générer les codes TOTP. Ce paramètre est disponible si le type de méthode MFA est défini sur « TOTP ». Notez que le choix de SHA-256 ou SHA-512 peut limiter considérablement la compatibilité, car de nombreuses applications ne prennent actuellement pas en charge ces fonctions. |

| Longueur du code | Sélectionnez la longueur du code de vérification (6 ou 8). Ce paramètre est disponible si le type de méthode MFA est défini sur « TOTP ». |

| Nom d’hôte de l’API | Saisissez le nom d’hôte de l’API fourni par le service d’authentification Duo. Ce paramètre est disponible si le type de méthode MFA est défini sur « Duo Universal Prompt ». |

| ID client | Saisissez l’ID client fourni par le service d’authentification Duo. Ce paramètre est disponible si le type de méthode MFA est défini sur « Duo Universal Prompt ». |

| Secret client | Saisissez le secret client fourni par le service d’authentification Duo. Ce paramètre est disponible si le type de méthode MFA est défini sur « Duo Universal Prompt ». |

Exemples de configuration

Cette section fournit des exemples de configuration de la MFA à l’aide de Time-Based One-Time Password (TOTP) et de Duo Universal Prompt.

TOTP

Pour TOTP, les utilisateurs doivent vérifier leur identité à l’aide d’une application d’authentification (par exemple, l’application Google Authenticator).

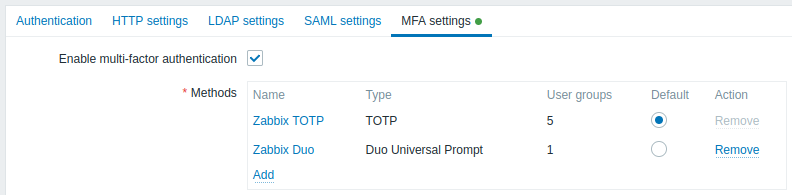

1. Accédez aux paramètres MFA dans Zabbix sous Users → Authentication et activez l’authentification multifacteur.

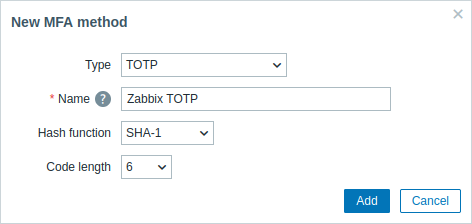

2. Ajoutez une nouvelle méthode MFA avec la configuration suivante :

- Type : TOTP

- Nom : Zabbix TOTP

- Fonction de hachage : SHA-1

- Longueur du code : 6

3. Cliquez sur le bouton Add, puis sur le bouton Update.

4. Accédez à Users → User groups et créez un nouveau groupe d’utilisateurs avec la configuration suivante :

- Nom du groupe : Groupe TOTP

- Utilisateurs : Admin

- Authentification multifacteur : Default (ou "Zabbix TOTP" si elle n’est pas définie par défaut)

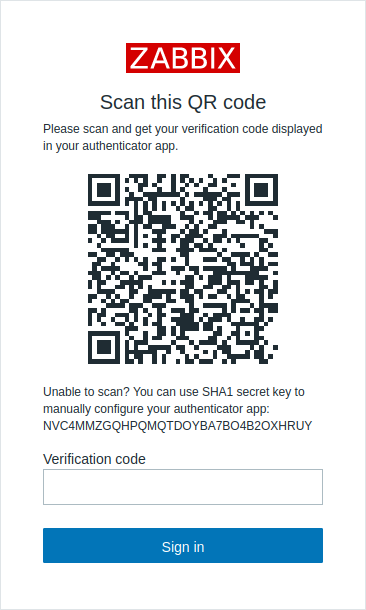

5. Déconnectez-vous de Zabbix, puis reconnectez-vous à l’aide de vos identifiants. Après une connexion réussie, il vous sera demandé de vous inscrire à la MFA ; un code QR et une clé secrète s’afficheront.

6. Scannez le code QR ou saisissez la clé secrète dans l’application Google Authenticator. L’application générera un code de vérification que vous devrez saisir pour terminer le processus de connexion.

7. Lors des connexions suivantes, récupérez le code de vérification dans l’application Google Authenticator et saisissez-le pendant la connexion.

Duo Universal Prompt

Pour Duo Universal Prompt, les utilisateurs doivent vérifier leur identité à l'aide de l'application d'authentification Duo Mobile.

La méthode MFA Duo Universal Prompt nécessite l'installation de l'extension php-curl, l'accès à Zabbix via HTTPS et l'autorisation des connexions sortantes vers les serveurs Duo. De plus, si vous avez activé Content Security Policy (CSP) sur le serveur web, assurez-vous d'ajouter "duo.com" à la directive CSP dans le fichier de configuration de votre hôte virtuel.

1. Créez un compte administrateur Duo gratuit sur Duo Signup.

2. Ouvrez le panneau d'administration Duo, allez dans Applications → Protect an Application, recherchez l'application Web SDK, puis cliquez sur Protect.

3. Notez les identifiants (Client ID, Client secret, API hostname) nécessaires à la configuration de la méthode MFA dans Zabbix.

4. Accédez aux paramètres MFA dans Zabbix sous Users → Authentication et activez l'authentification multifacteur.

5. Ajoutez une nouvelle méthode MFA avec la configuration suivante :

- Type: Duo Universal Prompt

- Name: Zabbix Duo

- API hostname: (utilisez l'API hostname de Duo)

- Client ID: (utilisez le Client ID de Duo)

- Client secret: (utilisez le Client secret de Duo)

6. Cliquez sur le bouton Add, puis sur le bouton Update.

7. Allez dans Users → User groups et créez un nouveau groupe d'utilisateurs avec la configuration suivante :

- Group name: Duo group

- Users: Admin

- Multi-factor authentication: Default (ou "Zabbix Duo" s'il n'est pas défini comme valeur par défaut)

8. Déconnectez-vous de Zabbix, puis reconnectez-vous avec vos identifiants. Une fois la connexion réussie, il vous sera demandé de vous inscrire à la MFA et vous serez redirigé vers Duo. Terminez la configuration Duo et vérifiez votre utilisateur avec l'application Duo de votre téléphone pour vous connecter.

9. Pour les connexions suivantes, utilisez la méthode MFA appropriée fournie par l'application Duo (par exemple, récupérer un code de vérification, répondre aux notifications push ou utiliser des clés matérielles), puis saisissez les informations requises lors de la connexion.