1 MySQLの暗号化設定

概要

このセクションでは、CentOS 8.2 と MySQL 8.0.30 向けの暗号化設定例をいくつか紹介します。データベースへの接続を暗号化するためのクイックスタートガイドとして利用できます。

MySQL ホストが localhost に設定されている場合、暗号化オプションは利用できません。 この場合、Zabbix Webインターフェースとデータベース間の接続は、(Unix では) ソケットファイル、または (Windows では) 共有メモリを使用するため、暗号化できません。

暗号化の組み合わせは、このページに記載されているものだけに限定されません。 利用可能な組み合わせは、ほかにも多数あります。

前提条件

公式リポジトリからMySQLデータベースをインストールします。

MySQLリポジトリの使用方法については、MySQLドキュメントを参照してください。

MySQLサーバーは自己署名証明書を使用して安全な接続を受け入れる準備ができています。

暗号化された接続を使用しているユーザーを確認するには、次のクエリを実行します(Performance SchemaがONになっている必要があります)。

SELECT sbt.variable_value AS tls_version, t2.variable_value AS cipher, processlist_user AS user, processlist_host AS host

FROM performance_schema.status_by_thread AS sbt

JOIN performance_schema.threads AS t ON t.thread_id = sbt.thread_id

JOIN performance_schema.status_by_thread AS t2 ON t2.thread_id = t.thread_id

WHERE sbt.variable_name = 'Ssl_version' and t2.variable_name = 'Ssl_cipher'

ORDER BY tls_version;転送のみの暗号化

MySQLの設定

データベースの最新バージョンは、required 暗号化モード に対して標準で対応しています。

初期セットアップと起動後に、サーバー側の証明書が作成されます。

主要コンポーネント用のユーザーとロールを作成します。

MySQL 8.4以降では、mysql_native_password の代わりに caching_sha2_password を使用する必要があります。

mysql> CREATE USER

'zbx_srv'@'%' IDENTIFIED WITH mysql_native_password BY '<strong_password>',

'zbx_web'@'%' IDENTIFIED WITH mysql_native_password BY '<strong_password>'

REQUIRE SSL

PASSWORD HISTORY 5;

mysql> CREATE ROLE 'zbx_srv_role', 'zbx_web_role';

mysql> GRANT SELECT, UPDATE, DELETE, INSERT, CREATE, DROP, ALTER, INDEX, REFERENCES ON zabbix.* TO 'zbx_srv_role';

mysql> GRANT SELECT, UPDATE, DELETE, INSERT ON zabbix.* TO 'zbx_web_role';

mysql> GRANT 'zbx_srv_role' TO 'zbx_srv'@'%';

mysql> GRANT 'zbx_web_role' TO 'zbx_web'@'%';

mysql> SET DEFAULT ROLE 'zbx_srv_role' TO 'zbx_srv'@'%';

mysql> SET DEFAULT ROLE 'zbx_web_role' TO 'zbx_web'@'%';X.509プロトコルはID確認には使用されず、ユーザーは暗号化された接続のみを使用するように設定されている点に注意してください。 ユーザーの設定方法の詳細については、MySQL documentation を参照してください。

接続を確認するために実行します(セキュア接続のテストにはソケット接続は使用できません):

mysql -u zbx_srv -p -h 10.211.55.9 --ssl-mode=REQUIRED現在の状態と利用可能な暗号スイートを確認します:

mysql> status

--------------

mysql Ver 8.0.21 for Linux on x86_64 (MySQL Community Server - GPL)

Connection id: 62

Current database:

Current user: [email protected]

SSL: Cipher in use is TLS_AES_256_GCM_SHA384

mysql> SHOW SESSION STATUS LIKE 'Ssl_cipher_list'\G;

*************************** 1. row ***************************

Variable_name: Ssl_cipher_list

Value: TLS_AES_256_GCM_SHA384:TLS_CHACHA20_POLY1305_SHA256:TLS_AES_128_GCM_SHA256:TLS_AES_128_CCM_SHA256:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA256:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA384:DHE-RSA-AES128-GCM-SHA256:DHE-DSS-AES128-GCM-SHA256:DHE-RSA-AES128-SHA256:DHE-DSS-AES128-SHA256:DHE-DSS-AES256-GCM-SHA384:DHE-RSA-AES256-SHA256:DHE-DSS-AES256-SHA256:DHE-RSA-AES256-GCM-SHA384:ECDHE-RSA-AES128-SHA:ECDHE-ECDSA-AES128-SHA:ECDHE-RSA-AES256-SHA:ECDHE-ECDSA-AES256-SHA:DHE-DSS-AES128-SHA:DHE-RSA-AES128-SHA:DHE-DSS-AES256-SHA:DHE-RSA-AES256-SHA:AES256-SHA:CAMELLIA256-SHA:CAMELLIA128-SHA:AES128-GCM-SHA256:AES256-GCM-SHA384:AES128-SHA256:AES256-SHA256:AES128-SHA

1 row in set (0.00 sec)

ERROR:

クエリが指定されていませんフロントエンド

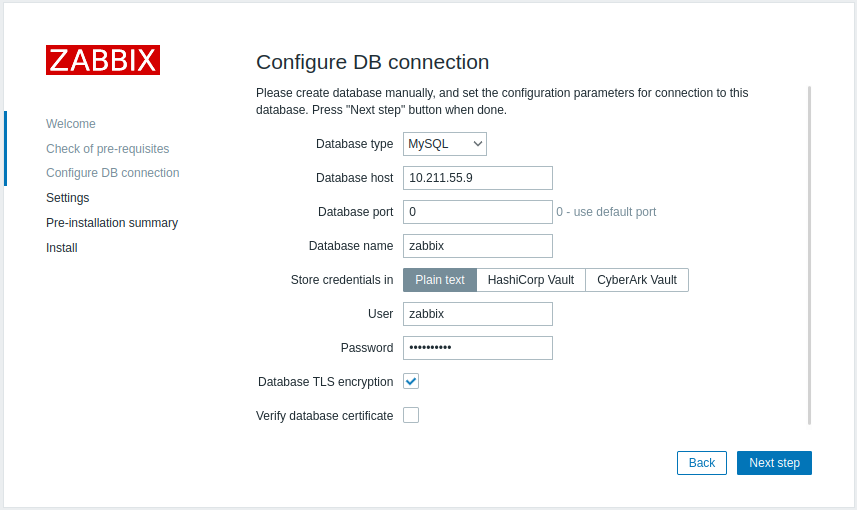

Zabbixフロントエンドとデータベース間の接続でトランスポートのみの暗号化を有効にするには:

- データベースTLS暗号化をチェックします

- データベース証明書の検証はチェックしません

サーバー

サーバーとデータベース間の接続でトランスポートのみの暗号化を有効にするには、/etc/zabbix/zabbix_server.conf を設定します。

...

DBHost=10.211.55.9

DBName=zabbix

DBUser=zbx_srv

DBPassword=<strong_password>

DBTLSConnect=required

...証明書認証局による暗号化

必要なMySQL CAをZabbixフロントエンドサーバーにコピーし、Webサーバーがこのファイルを読み取れるように適切な権限を割り当てます。

このモードは、古いMySQLライブラリのためRHEL 7では動作しません。

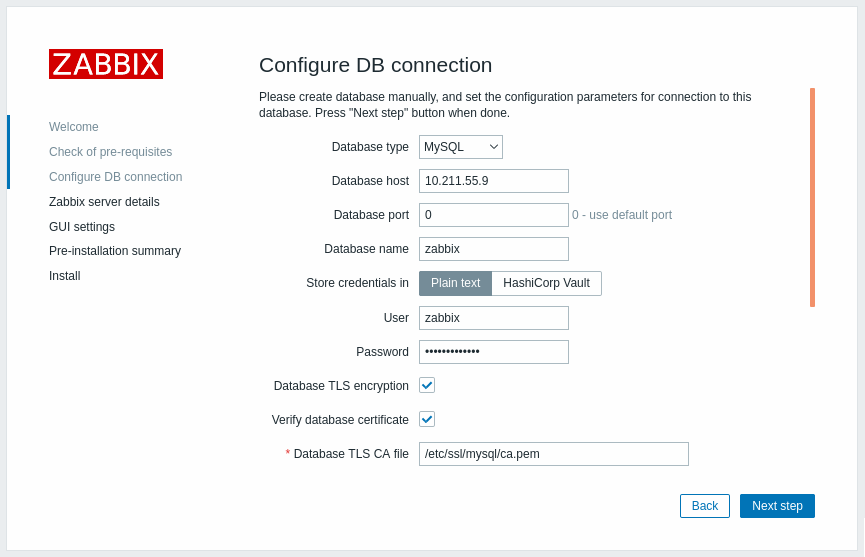

フロントエンド

Zabbixフロントエンドとデータベース間の接続で証明書検証付きの暗号化を有効にするには、以下の手順を実行します。

- Database TLS encryption と Verify database certificate をチェックします

- Database TLS CAファイルへのパスを指定します

または、/etc/zabbix/web/zabbix.conf.php で設定することもできます。

...

$DB['ENCRYPTION'] = true;

$DB['KEY_FILE'] = '';

$DB['CERT_FILE'] = '';

$DB['CA_FILE'] = '/etc/ssl/mysql/ca.pem';

$DB['VERIFY_HOST'] = false;

$DB['CIPHER_LIST'] = '';

...コマンドラインツールを使用して、必要なユーザーで接続できるかどうかを確認します。

mysql -u zbx_web -p -h 10.211.55.9 --ssl-mode=REQUIRED --ssl-ca=/var/lib/mysql/ca.pemサーバー

Zabbixサーバーとデータベース間の接続で証明書検証付きの暗号化を有効にするには、/etc/zabbix/zabbix_server.conf を設定します。

...

DBHost=10.211.55.9

DBName=zabbix

DBUser=zbx_srv

DBPassword=<strong_password>

DBTLSConnect=verify_ca

DBTLSCAFile=/etc/ssl/mysql/ca.pem

...完全検証による暗号化

MySQL設定

MySQL CEサーバーの設定オプション(/etc/my.cnf.d/server-tls.cnf)を次のように設定します。

[mysqld]

...

# この例では、キーは MySQL CE の datadir ディレクトリに配置されています

ssl_ca=ca.pem

ssl_cert=server-cert.pem

ssl_key=server-key.pem

require_secure_transport=ON

tls_version=TLSv1.3

...MySQL CEサーバーおよびクライアント(Zabbix Webインターフェース)のキーは、MySQL CEのドキュメントに従って手動で作成する必要があります: Creating SSL and RSA certificates and keys using MySQL または Creating SSL certificates and keys using openssl

MySQLサーバー証明書には、Common Name フィールドとして FQDN 名を設定する必要があります。Zabbix Webインターフェースは、データベースとの通信に DNS 名、またはデータベースホストの IP アドレスを使用するためです。

MySQLユーザーを作成します:

MySQL 8.4 以降では、mysql_native_password の代わりに caching_sha2_password を使用する必要があります。

mysql> CREATE USER

'zbx_srv'@'%' IDENTIFIED WITH mysql_native_password BY '<strong_password>',

'zbx_web'@'%' IDENTIFIED WITH mysql_native_password BY '<strong_password>'

REQUIRE X509

PASSWORD HISTORY 5;そのユーザーでログインできるか確認します:

mysql -u zbx_web -p -h 10.211.55.9 --ssl-mode=VERIFY_IDENTITY --ssl-ca=/var/lib/mysql/ca.pem --ssl-cert=/var/lib/mysql/client-cert.pem --ssl-key=/var/lib/mysql/client-key.pemWebインターフェース

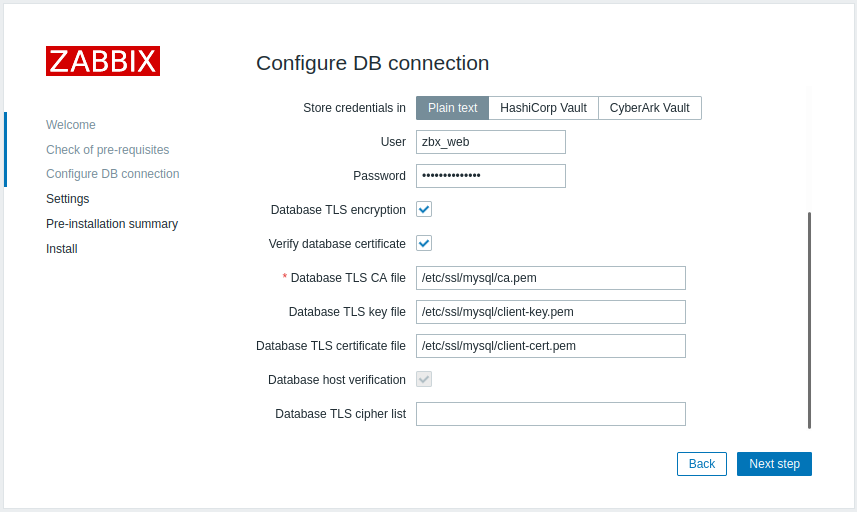

Zabbix Webインターフェースとデータベース間の接続で、完全な検証付きの暗号化を有効にするには、次の手順を実行します。

- Database TLS encryption と Verify database certificate をチェックする

- Database TLS key file のパスを指定する

- Database TLS CA file のパスを指定する

- Database TLS certificate file のパスを指定する

Database host verification はチェック済みでグレー表示になっていることに注意してください。この手順は MySQL では省略できません。

Database TLS cipher list フィールドが空のままの場合、Webインターフェース(クライアント)とサーバーの両方で許可される共通の暗号スイートが有効になります。 または、cipher configuration requirements に従って、暗号スイートを明示的に設定することもできます。

または、/etc/zabbix/web/zabbix.conf.php で次のように設定できます。

...

// Used for TLS connection with strictly defined Cipher list.

$DB['ENCRYPTION'] = true;

$DB['KEY_FILE'] = '/etc/ssl/mysql/client-key.pem';

$DB['CERT_FILE'] = '/etc/ssl/mysql/client-cert.pem';

$DB['CA_FILE'] = '/etc/ssl/mysql/ca.pem';

$DB['VERIFY_HOST'] = true;

$DB['CIPHER_LIST'] = 'TLS_AES_256_GCM_SHA384:TLS_CHACHA20_POLY1305_SHA256:TLS_AES_128_GCM_SHA256:TLS_AES_128_CCM_SHA256:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA256:ECDHE-RSA-AES256-GC';

...

// or

...

// Used for TLS connection without Cipher list defined - selected by MySQL server

$DB['ENCRYPTION'] = true;

$DB['KEY_FILE'] = '/etc/ssl/mysql/client-key.pem';

$DB['CERT_FILE'] = '/etc/ssl/mysql/client-cert.pem';

$DB['CA_FILE'] = '/etc/ssl/mysql/ca.pem';

$DB['VERIFY_HOST'] = true;

$DB['CIPHER_LIST'] = '';

...サーバー

Zabbixサーバーとデータベース間の接続で完全な検証による暗号化を有効にするには、/etc/zabbix/zabbix_server.conf を設定します:

...

DBHost=10.211.55.9

DBName=zabbix

DBUser=zbx_srv

DBPassword=<strong_password>

DBTLSConnect=verify_full

DBTLSCAFile=/etc/ssl/mysql/ca.pem

DBTLSCertFile=/etc/ssl/mysql/client-cert.pem

DBTLSKeyFile=/etc/ssl/mysql/client-key.pem

...