3 SAML

概要

SAML 2.0 認証を使用してZabbixにサインインできます。

SAMLサインインのみが設定されている場合、ユーザーはZabbixにも存在している必要がありますが、そのZabbixパスワードは使用されません。 認証が成功すると、ZabbixはSAMLから返されたユーザー名属性とローカルのユーザー名を照合します。

ユーザープロビジョニング

SAMLユーザーに対して、JIT(just-in-time)ユーザープロビジョニングを設定できます。

この場合、ユーザーがZabbixに既に存在している必要はありません。

ユーザーがZabbixに初めてログインしたときに、ユーザーアカウントを作成できます。

JITプロビジョニングが有効な場合は、Authentication タブでプロビジョニング解除されたユーザー用のユーザーグループを指定する必要があります。

JITプロビジョニングに加えて、SCIM(System for Cross-domain Identity Management)プロビジョニングも有効化して設定できます。これは、ユーザープロビジョニングによって作成されたユーザーに対する継続的なユーザーアカウント管理です。

SCIMプロビジョニングでは、Zabbixへの認証に、Super admin権限を持つZabbix API token が必要です。

たとえば、ユーザーがあるSAMLグループから別のSAMLグループに移動した場合、Zabbix内でも同様にあるグループから別のグループへ移動します。

ユーザーがSAMLグループから削除された場合、そのユーザーはZabbix内のグループからも削除され、他のどのグループにも属していなければ、プロビジョニング解除されたユーザー用のユーザーグループに追加されます。

SCIMが有効で設定されている場合、SAMLユーザーはZabbixにログインした時点でプロビジョニングされ、その後はSAMLの変更に基づいて継続的に更新されます。

既に存在するSAMLユーザーはプロビジョニングされず、プロビジョニングされたユーザーのみが更新されます。

ユーザーがプロビジョニングまたは更新される際には、有効なメディアのみがそのユーザーに追加されることに注意してください。

SCIMが有効でない場合、SAMLユーザーはZabbixにログインした時点でプロビジョニングされ、後で更新されます。

SAML認証が有効な場合、ユーザーはローカルログインとSAMLシングルサインオンのどちらかを選択できます。

JITプロビジョニングを使用する場合は、シングルサインオンのみが可能です。

アイデンティティプロバイダーの設定

Zabbix と連携するには、SAML アイデンティティプロバイダー (onelogin.com, auth0.com, okta.com など) を次のように設定する必要があります。

- Assertion Consumer URL は

<path_to_zabbix_ui>/index_sso.php?acsに設定します - Single Logout URL は

<path_to_zabbix_ui>/index_sso.php?slsに設定します

<path_to_zabbix_ui> の例: https://example.com/zabbix/ui,

http://another.example.com/zabbix, http://<any_public_ip_address>/zabbix

Zabbixの設定

WebインターフェースでSAML認証を使用する場合は、php-opensslをインストールする必要があります。

SAML認証を使用するには、Zabbixを次のように設定する必要があります。

1. 秘密鍵と証明書は、カスタムパスがzabbix.conf.phpで指定されていない限り、ui/conf/certs/ に保存する必要があります。

デフォルトでは、Zabbixは次の場所を参照します。

- ui/conf/certs/sp.key - SP秘密鍵ファイル

- ui/conf/certs/sp.crt - SP証明書ファイル

- ui/conf/certs/idp.crt - IDP証明書ファイル

2. 重要な設定のほとんどはZabbix Webインターフェースで設定できます。ただし、追加の設定を設定ファイルで指定することも可能です。

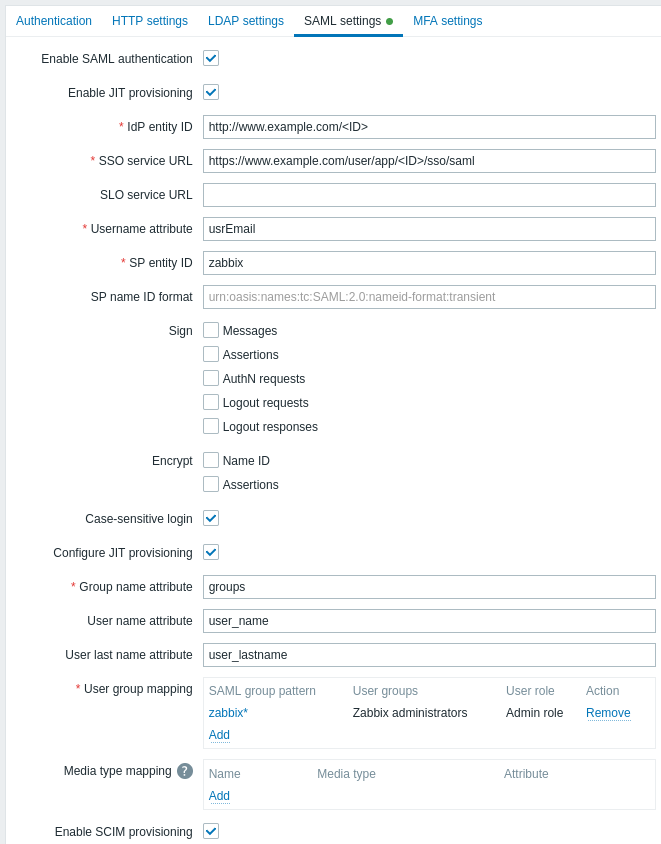

Zabbix Webインターフェースで利用可能な設定パラメータ:

| Parameter | Description |

|---|---|

| Enable SAML authentication | チェックボックスをオンにしてSAML認証を有効にします。 |

| Enable JIT provisioning | チェックボックスをオンにしてJITユーザープロビジョニングを有効にします。 |

| IDP entity ID | SAMLアイデンティティプロバイダー内での一意のエンティティ識別子。 |

| SSO service URL | ログイン時にユーザーがリダイレクトされるURL。 |

| SLO service URL | ログアウト時にユーザーがリダイレクトされるURL。空欄の場合、SLOサービスは使用されません。 |

| Username attribute | Zabbixへのログイン時にユーザー名として使用するSAML属性。 サポートされる値の一覧はアイデンティティプロバイダーによって決まります。 例: uid userprincipalname samaccountname username userusername urn:oid:0.9.2342.19200300.100.1.1 urn:oid:1.3.6.1.4.1.5923.1.1.1.13 urn:oid:0.9.2342.19200300.100.1.44 |

| SP entity ID | 一意のサービスプロバイダー識別子(一致しない場合、操作は拒否されます)。 URLまたは任意の文字列を指定できます。 |

| SP name ID format | 応答で特定のname ID形式を要求します。 例: urn:oasis:names:tc:SAML:2.0:nameid-format:persistent urn:oasis:names:tc:SAML:2.0:nameid-format:unspecified urn:oasis:names:tc:SAML:2.0:nameid-format:transient |

| Sign | SAML署名を有効にする対象を選択するためにチェックボックスをオンにします: Messages Assertions AuthN requests Logout requests Logout responses |

| Encrypt | SAML暗号化を有効にする対象を選択するためにチェックボックスをオンにします: Name ID Assertions |

| Case-sensitive login | ユーザー名の大文字小文字を区別するログインを無効にするには、チェックボックスをオフにします(デフォルトでは有効)。 大文字小文字を区別しないログインを無効にすると、たとえばZabbixユーザーが"Admin"または"ADMIN"であっても"admin"としてログインできるようになります。 なお、大文字小文字を区別しないログインが無効で、類似したユーザー名(例: Admin と admin)を持つZabbixユーザーが複数いる場合、それらのユーザーのログインは常に次のエラーメッセージで拒否されます: "Authentication failed: supplied credentials are not unique." |

| Configure JIT provisioning | このチェックボックスをオンにすると、JITユーザープロビジョニングに関連するオプションが表示されます。 |

| Group name attribute | JITユーザープロビジョニング用のグループ名属性を指定します。 |

| User name attribute | JITユーザープロビジョニング用のユーザー名属性を指定します。 |

| User last name attribute | JITユーザープロビジョニング用のユーザー姓属性を指定します。 |

| User group mapping | SAMLユーザーグループのパターンをZabbixユーザーグループおよびユーザーロールにマッピングします。 これは、プロビジョニングされたユーザーがZabbixでどのユーザーグループ/ロールを取得するかを決定するために必要です。 マッピングを追加するにはAddをクリックします。 SAML group patternフィールドはワイルドカードをサポートします。グループ名は既存のグループと一致する必要があります。 SAMLユーザーが複数のZabbixユーザーグループに一致する場合、そのユーザーはそれらすべてのメンバーになります。 ユーザーが複数のZabbixユーザーロールに一致する場合、そのユーザーはそれらの中で最も高い権限レベルを取得します。 |

| Media type mapping | 通知送信用に、ユーザーのSAMLメディア属性(例: email)をZabbixユーザーメディアにマッピングします。 |

| Enable SCIM provisioning | チェックボックスをオンにしてSCIM 2.0プロビジョニングを有効にします。 |

ZabbixへのサインインおよびユーザープロビジョニングのためのSAMLアイデンティティプロバイダー設定例については、以下を参照してください。

SCIMプロビジョニングに関する注意事項

SCIMプロビジョニングの場合、Zabbixフロントエンドへのパスを指定し、api_scim.phpを追加して、アイデンティティプロバイダー側で指定します。例:

https://<path-to-zabbix-ui>/api_scim.phpZabbixで使用されるユーザー属性(ユーザー名、名、姓、メディア属性)はカスタム属性として追加する必要があり、必要に応じて外部名前空間はユーザースキーマと同じである必要があります: urn:ietf:params:scim:schemas:core:2.0:User。

詳細設定

追加のSAMLパラメータは、ZabbixのWebインターフェース設定ファイル(zabbix.conf.php)で設定できます。

- $SSO['SP_KEY'] = '<SP秘密鍵ファイルへのパス>';

- $SSO['SP_CERT'] = '<SP証明書ファイルへのパス>';

- $SSO['IDP_CERT'] = '<IDP証明書ファイルへのパス>';

- $SSO['SETTINGS']

$SSO['SETTINGS'] 配列は、SAML PHP Toolkit ライブラリ(Zabbixに付属)で想定されているものと同じ構造に従う必要があります。

利用可能な設定オプションの完全な説明については、公式のライブラリドキュメントを参照してください。

$SSO['SETTINGS'] の一部として設定できるのは、以下のオプションのみです。

- strict

- baseurl

- compress

- contactPerson

- organization

- sp(この一覧で指定されているオプションのみ)

- attributeConsumingService

- x509certNew

- idp(この一覧で指定されているオプションのみ)

- singleLogoutService(1つのオプションのみ)

- responseUrl

- certFingerprint

- certFingerprintAlgorithm

- x509certMulti

- singleLogoutService(1つのオプションのみ)

- security(この一覧で指定されているオプションのみ)

- signMetadata

- wantNameId

- requestedAuthnContext

- requestedAuthnContextComparison

- wantXMLValidation

- relaxDestinationValidation

- destinationStrictlyMatches

- rejectUnsolicitedResponsesWithInResponseTo

- signatureAlgorithm

- digestAlgorithm

- lowercaseUrlencoding

その他すべてのオプションはデータベースから取得され、上書きすることはできません。 debug オプションは無視されます。

さらに、Zabbix UIがプロキシまたはロードバランサーの背後にある場合は、カスタムの use_proxy_headers オプションを使用できます。

- false(デフォルト) - このオプションを無視します。

- true - ベースURLの構築に X-Forwarded-* HTTPヘッダーを使用します。

ロードバランサーを使用してZabbixインスタンスに接続しており、ロードバランサーではTLS/SSLを使用し、Zabbixでは使用していない場合は、'baseurl'、'strict'、'use_proxy_headers' パラメータを以下のように指定する必要があります。

$SSO['SETTINGS'] = [

'strict' => false,

'baseurl' => 'https://zabbix.example.com/zabbix/',

'use_proxy_headers' => true

];設定例:

$SSO['SETTINGS'] = [

'security' => [

'signatureAlgorithm' => 'http://www.w3.org/2001/04/xmldsig-more#rsa-sha384'

'digestAlgorithm' => 'http://www.w3.org/2001/04/xmldsig-more#sha384',

// ...

],

// ...

];Kerberos/ADFS を使用した Webインターフェース の設定

Zabbix の Webインターフェース 設定ファイル(zabbix.conf.php)を使用して、Kerberos 認証と ADFS による SSO を設定できます。

$SSO['SETTINGS'] = [

'security' => [

'requestedAuthnContext' => [

'urn:oasis:names:tc:SAML:2.0:ac:classes:Kerberos',

],

'requestedAuthnContextComparison' => 'exact'

]

]; この場合、SAML 設定の SP name ID フィールドには次を設定します。

urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified