1 Proxys

Übersicht

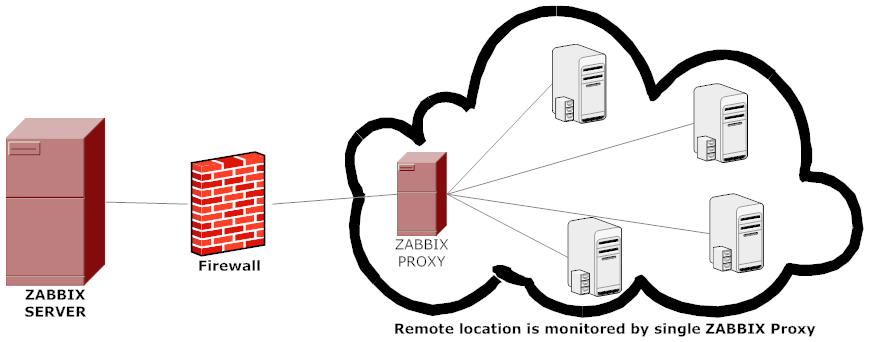

Ein Zabbix-Proxy kann Leistungs- und Verfügbarkeitsdaten im Auftrag des Zabbix-Servers erfassen. Auf diese Weise kann ein Proxy einen Teil der Last der Datenerfassung übernehmen und den Zabbix-Server entlasten.

Außerdem ist die Verwendung eines Proxys der einfachste Weg, zentrale und verteilte Überwachung zu implementieren, wenn alle Agenten und Proxys an einen Zabbix-Server berichten und alle Daten zentral erfasst werden.

Ein Zabbix-Proxy kann verwendet werden, um:

- entfernte Standorte zu überwachen

- Standorte mit unzuverlässiger Kommunikation zu überwachen

- den Zabbix-Server bei der Überwachung von Tausenden von Geräten zu entlasten

- die Wartung der verteilten Überwachung zu vereinfachen

Der Proxy benötigt nur eine TCP-Verbindung zum Zabbix-Server. Dadurch lässt sich eine Firewall leichter umgehen, da nur eine Firewall-Regel konfiguriert werden muss.

Der Zabbix-Proxy muss eine separate Datenbank verwenden. Wenn er auf die Datenbank des Zabbix-Servers verweist, wird die Konfiguration beschädigt.

Alle vom Proxy erfassten Daten werden lokal gespeichert, bevor sie an den Server übertragen werden. Dadurch gehen bei vorübergehenden Kommunikationsproblemen mit dem Server keine Daten verloren. Die Parameter ProxyLocalBuffer und ProxyOfflineBuffer in der Proxy-Konfigurationsdatei steuern, wie lange die Daten lokal aufbewahrt werden.

Es kann vorkommen, dass ein Proxy, der die neuesten Konfigurationsänderungen direkt aus der Datenbank des Zabbix-Servers erhält, eine aktuellere Konfiguration hat als der Zabbix-Server, dessen Konfiguration aufgrund des Werts von CacheUpdateFrequency möglicherweise nicht so schnell aktualisiert wird. Infolgedessen kann der Proxy mit der Datenerfassung beginnen und diese an den Zabbix-Server senden, der diese Daten ignoriert.

Der Zabbix-Proxy ist ein Datensammler. Er berechnet keine Auslöser, verarbeitet keine Ereignisse und sendet keine Alarme. Einen Überblick über den Funktionsumfang des Proxys bietet die folgende Tabelle:

| Function | Supported by proxy | |

|---|---|---|

| Items | ||

| Zabbix agent checks | Yes | |

| Zabbix agent checks (active) | Yes 1 | |

| Simple checks | Yes | |

| Trapper items | Yes | |

| SNMP checks | Yes | |

| SNMP traps | Yes | |

| IPMI checks | Yes | |

| JMX checks | Yes | |

| Log file monitoring | Yes | |

| Internal checks | Yes | |

| SSH checks | Yes | |

| Telnet checks | Yes | |

| External checks | Yes | |

| Dependent items | Yes | |

| Script items | Yes | |

| Browser items | Yes | |

| Built-in web monitoring | Yes | |

| Item value preprocessing | Yes | |

| Network discovery | Yes | |

| Active agent autoregistration | Yes | |

| Low-level discovery | Yes 2 | |

| Remote commands | Yes | |

| Calculating triggers | No | |

| Processing events | No | |

| Event correlation | No | |

| Sending alerts | No | |

[1] Damit ein Agent den Proxy (und nicht den Server) für aktive Prüfungen abfragt, muss der Proxy im Parameter ServerActive in der Agent-Konfigurationsdatei aufgeführt sein.

[2] Bei LLD erfasst und verarbeitet der Zabbix-Proxy nur die Daten vor und sendet sie dann zur weiteren Verarbeitung an den Zabbix-Server.

Schutz vor Überlastung

Wenn der Zabbix Server einige Zeit nicht verfügbar war und Proxys viele Daten gesammelt haben und der Server dann startet, kann er überlastet werden (die Nutzung des History-Cache bleibt für einige Zeit bei 95–100 %). Diese Überlastung kann zu Leistungseinbußen führen, wobei Prüfungen langsamer verarbeitet werden als vorgesehen. Zum Schutz vor diesem Szenario wurde ein Mechanismus implementiert, um Probleme zu vermeiden, die durch eine Überlastung des History-Cache entstehen.

Wenn der History-Cache des Zabbix Servers voll ist, wird der Schreibzugriff auf den History-Cache gedrosselt, wodurch die Prozesse zur Datenerfassung des Servers angehalten werden. Der häufigste Fall einer Überlastung des History-Cache tritt nach einer Server-Ausfallzeit auf, wenn Proxys gesammelte Daten hochladen. Um dies zu vermeiden, wurde eine Proxy-Drosselung hinzugefügt (derzeit kann sie nicht deaktiviert werden).

Wenn die Nutzung des History-Cache 80 % erreicht, wechselt der Zabbix Server in den Drosselungsmodus. Im Drosselungsmodus akzeptiert der Server Proxy-Daten nur, wenn die Nutzung des History-Cache unter 60 % liegt, wobei die akzeptierten Proxys rotiert werden. Sobald die Nutzung des History-Cache unter 20 % fällt, wechselt der Server wieder in den normalen Modus.

Zusätzlich drosselt der Zabbix Server im normalen Modus einzelne Proxys, die sehr große Pakete (10.000+ Datensätze) senden, wenn die Nutzung des History-Cache 60 % überschreitet.

Diese Entscheidung wird in dem Moment getroffen, in dem der Server einen Proxy-Upload bewertet, und wird daher möglicherweise nicht immer sofort in den Diagrammen zur Nutzung des History-Cache angezeigt (der interne Datenpunkt zabbix[wcache,history,pused] und sein Aktualisierungsintervall erfassen kurze Spitzen möglicherweise nicht).

Dieser Drosselungsmodus bleibt bestehen, bis entweder die Cache-Nutzung erneut 80 % erreicht oder auf 20 % fällt oder die Drosselungsliste leer ist. Im ersten Fall akzeptiert der Server erneut keine Proxy-Daten. In den beiden anderen Fällen arbeitet der Server wieder normal und akzeptiert Daten von allen Proxys.

Die obigen Informationen lassen sich in der folgenden Tabelle veranschaulichen:

| History write cache usage |

Zabbix Server-Modus | Aktion des Zabbix Servers |

|---|---|---|

| Erreicht 80 % | Warten | Akzeptiert keine Proxy-Daten mehr, führt jedoch weiterhin eine Drosselungsliste (priorisierte Liste von Proxys, die später kontaktiert werden sollen). |

| Erreicht 60 % | Normal, aber auf Drosselung vorbereitet | Kann sehr große Proxy-Uploads (mehr als 10.000 Datensätze) bei der Entscheidung über die Datenannahme ablehnen; akzeptiert weiterhin andere Proxy-Daten. |

| Fällt auf 20 % | Normal | Verwirft die Drosselungsliste und beginnt wieder mit der normalen Annahme von Proxy-Daten. |

Sie können den internen Datenpunkt zabbix[wcache,history,pused] verwenden, um dieses Verhalten des Zabbix Servers mit einer Metrik zu korrelieren.

Konfiguration

Nachdem Sie einen Proxy installiert und konfiguriert haben, ist es an der Zeit, ihn im Zabbix-Frontend zu konfigurieren.

Hinzufügen von Proxys

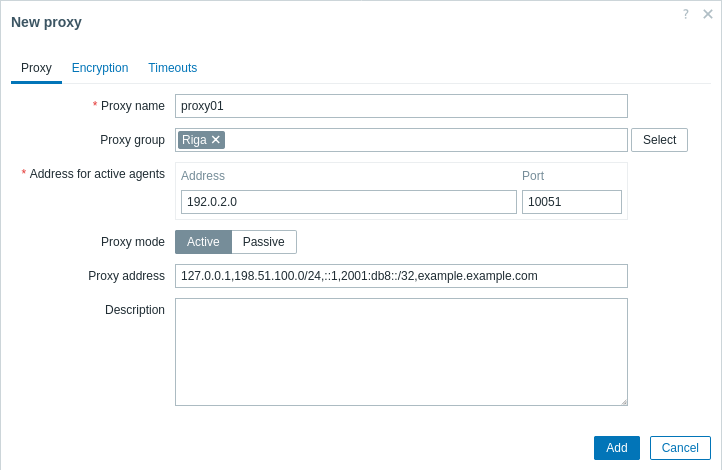

Um einen Proxy im Zabbix-Frontend zu konfigurieren:

- Gehen Sie zu: Administration > Proxys

- Klicken Sie auf Proxy erstellen

| Parameter | Beschreibung | |

|---|---|---|

| Proxy name | Geben Sie den Proxy-Namen ein. Er muss mit dem Namen im Parameter Hostname in der Proxy-Konfigurationsdatei übereinstimmen. | |

| Proxy group | Wählen Sie eine Proxy-Gruppe für das Load Balancing/High Availability des Proxys aus. | |

| Address for active agents | Geben Sie die Adresse ein, mit der die überwachten aktiven Agenten oder Sender verbunden werden müssen. Wird nur für Zabbix 7.0 Agenten oder neuer unterstützt. Diese Adresse wird für die Verbindung zu aktiven und passiven Proxys verwendet. Dieses Feld ist nur verfügbar, wenn im Feld Proxy group eine Proxy-Gruppe ausgewählt ist. |

|

| Address | IP-Adresse/DNS-Name, mit dem verbunden werden soll. | |

| Port | TCP-Portnummer (standardmäßig 10051), mit dem verbunden werden soll. Benutzer-Makros werden unterstützt. | |

| Proxy mode | Wählen Sie den Proxy-Modus aus. Active - der Proxy verbindet sich mit dem Zabbix-Server und fordert Konfigurationsdaten an Passive - der Zabbix-Server verbindet sich mit dem Proxy Beachten Sie, dass ohne verschlüsselte Kommunikation Proxy-Konfigurationsdaten (einschließlich sensibler Daten) für Parteien verfügbar werden können, die Zugriff auf den Zabbix-Server-Trapper-Port haben, wenn ein aktiver Proxy verwendet wird. Dies ist möglich, weil sich jeder als aktiver Proxy ausgeben und Konfigurationsdaten anfordern kann, wenn keine Authentifizierung stattfindet oder Proxy-Adressen im Feld Proxy address nicht eingeschränkt sind. |

|

| Proxy address | Falls angegeben, werden Anfragen an den aktiven Proxy nur aus dieser Liste von durch Kommas getrennten IP-Adressen, optional in CIDR-Notation, oder DNS-Namen des aktiven Zabbix-Proxys akzeptiert. Dieses Feld ist nur verfügbar, wenn im Feld Proxy mode ein aktiver Proxy ausgewählt ist. Makros werden nicht unterstützt. |

|

| Interface | Geben Sie die Schnittstellendetails für einen passiven Proxy ein. Dieses Feld ist nur verfügbar, wenn im Feld Proxy mode ein passiver Proxy ausgewählt ist. |

|

| Address | IP-Adresse/DNS-Name des passiven Proxys. | |

| Port | TCP-Portnummer des passiven Proxys (standardmäßig 10051). Benutzer-Makros werden unterstützt. | |

| Description | Geben Sie die Proxy-Beschreibung ein. | |

Die Registerkarte Encryption ermöglicht es Ihnen, verschlüsselte Verbindungen mit dem Proxy zu erzwingen.

| Parameter | Beschreibung |

|---|---|

| Connections to proxy | Wie der Server eine Verbindung zum passiven Proxy herstellt: keine Verschlüsselung (Standard), mit PSK (pre-shared key) oder Zertifikat. |

| Connections from proxy | Wählen Sie aus, welche Art von Verbindungen vom aktiven Proxy erlaubt sind. Mehrere Verbindungstypen können gleichzeitig ausgewählt werden (nützlich zum Testen und zum Wechsel zu einem anderen Verbindungstyp). Standard ist "No encryption". |

| Issuer | Zulässiger Aussteller des Zertifikats. Das Zertifikat wird zuerst mit der CA (Zertifizierungsstelle) validiert. Wenn es gültig ist und von der CA signiert wurde, kann das Feld Issuer verwendet werden, um die zulässige CA weiter einzuschränken. Dieses Feld ist optional und dafür vorgesehen, wenn Ihre Zabbix-Installation Zertifikate von mehreren CAs verwendet. |

| Subject | Zulässiger Subject des Zertifikats. Das Zertifikat wird zuerst mit der CA validiert. Wenn es gültig ist und von der CA signiert wurde, kann das Feld Subject verwendet werden, um nur einen Wert des Subject-Strings zuzulassen. Wenn dieses Feld leer ist, wird jedes gültige, von der konfigurierten CA signierte Zertifikat akzeptiert. |

| PSK identity | Identitätszeichenfolge des Pre-shared Key. Geben Sie keine sensiblen Informationen in die PSK-Identität ein, da sie unverschlüsselt über das Netzwerk übertragen wird, um einem Empfänger mitzuteilen, welchen PSK er verwenden soll. |

| PSK | Pre-shared Key (Hex-String). Maximale Länge: 512 Hex-Zeichen (256-Byte-PSK), wenn Zabbix die GnuTLS- oder OpenSSL-Bibliothek verwendet, 64 Hex-Zeichen (32-Byte-PSK), wenn Zabbix die mbed TLS-(PolarSSL-)Bibliothek verwendet. Beispiel: 1f87b595725ac58dd977beef14b97461a7c1045b9a1c963065002c5473194952 |

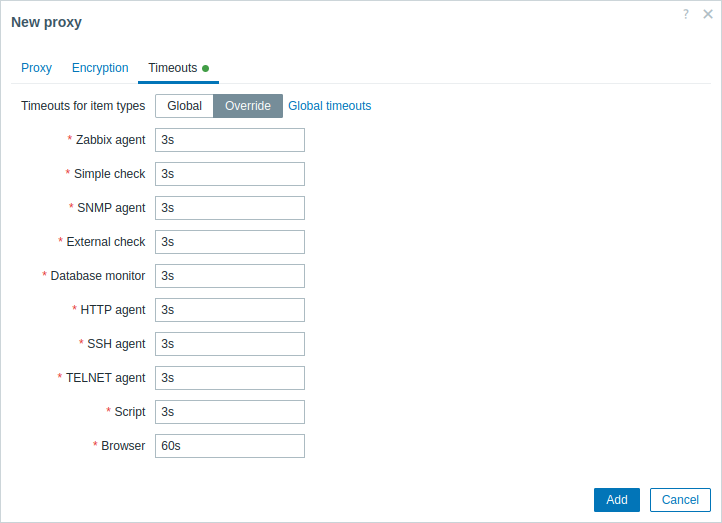

Die Registerkarte Timeouts ermöglicht es Ihnen, globale Timeouts für unterstützte Datentypen zu überschreiben.

| Parameter | Beschreibung |

|---|---|

| Timeouts for item types | Legen Sie das Datenpunkt-Timeout fest (basierend auf seinem Typ): Global - globales Timeout verwenden (im ausgegrauten Feld Timeout pro Datentyp angezeigt); Override - ein benutzerdefiniertes Timeout festlegen (im Feld Timeout für jeden Datentyp). Zulässiger Bereich: 1 - 600s (Standard: von den globalen Timeouts übernommen). Zeit-Suffixe, z. B. 30s, 1m, und Benutzer-Makros werden unterstützt. Wenn Sie auf den Link Global timeouts klicken, können Sie globale Timeouts konfigurieren. Beachten Sie, dass der Link Global timeouts nur für Benutzer vom Typ Super admin mit Berechtigungen für den Frontend-Bereich Administration > General sichtbar ist. Beachten Sie, dass Proxy-spezifische Timeouts die globalen überschreiben, jedoch von individuellen Datenpunkt-Timeouts überschrieben werden, wenn sie konfiguriert sind. |

Wenn die Hauptversion des Proxys nicht mit der Hauptversion des Servers übereinstimmt, wird das Symbol  neben Timeouts for item types angezeigt, mit der Meldung beim Darüberfahren: "Timeouts disabled because the proxy and server versions do not match".

In solchen Fällen verwendet der Proxy den Parameter

neben Timeouts for item types angezeigt, mit der Meldung beim Darüberfahren: "Timeouts disabled because the proxy and server versions do not match".

In solchen Fällen verwendet der Proxy den Parameter Timeout aus der Proxy-Konfigurationsdatei.

Das Bearbeitungsformular eines vorhandenen Proxys verfügt über die folgenden zusätzlichen Schaltflächen:

- Refresh configuration - Konfiguration des Proxys aktualisieren

- Clone - einen neuen Proxy auf Basis der Eigenschaften des vorhandenen Proxys erstellen

- Delete - den Proxy löschen

Host-Konfiguration

Sie können im Formular Host-Konfiguration über das Feld Überwacht durch festlegen, dass ein einzelner Host von einem Proxy oder einer Proxy-Gruppe überwacht werden soll.

Die Massenaktualisierung von Hosts ist eine weitere Möglichkeit, festzulegen, dass Hosts von einem Proxy oder einer Proxy-Gruppe überwacht werden sollen.