1 Verwendung von Zertifikaten

Übersicht

Zabbix kann RSA-Zertifikate im PEM-Format verwenden, die von einer öffentlichen oder einer internen Zertifizierungsstelle (CA) signiert sind.

Die Zertifikatsprüfung wird anhand eines vorkonfigurierten CA-Zertifikats durchgeführt. Optional können Certificate Revocation Lists (CRL) verwendet werden.

Jede Zabbix-Komponente kann nur ein Zertifikat konfiguriert haben.

Weitere Informationen zum Einrichten und Betreiben einer internen CA, zum Erstellen und Signieren von Zertifikatsanfragen sowie zum Widerrufen von Zertifikaten finden Sie in Anleitungen wie dem OpenSSL PKI Tutorial v2.0.

Prüfen und testen Sie Ihre Zertifikatserweiterungen sorgfältig. Weitere Details finden Sie unter Einschränkungen bei der Verwendung von X.509 v3-Zertifikatserweiterungen.

Konfigurationsparameter für Zertifikate

Die folgenden Konfigurationsparameter werden für die Einrichtung von Zertifikaten auf Zabbix-Komponenten unterstützt.

| Parameter | Pflichtfeld | Beschreibung |

|---|---|---|

| TLSCAFile | ja | Vollständiger Pfadname zu einer Datei, die die Zertifikate der obersten CA(s) für die Verifizierung von Peer-Zertifikaten enthält. Wenn eine Zertifikatskette mit mehreren Gliedern verwendet wird, ordnen Sie die Zertifikate so an, dass die Zertifikate der CA(s) niedrigerer Ebene zuerst stehen, gefolgt von den Zertifikaten der CA(s) höherer Ebene. Zertifikate von mehreren CAs können in einer einzigen Datei enthalten sein. |

| TLSCRLFile | nein | Vollständiger Pfadname zu einer Datei, die Certificate Revocation Lists (CRL) enthält. |

| TLSCertFile | ja | Vollständiger Pfadname zu einer Datei, die das Zertifikat enthält. Wenn eine Zertifikatskette mit mehreren Gliedern verwendet wird, ordnen Sie die Zertifikate so an, dass das Zertifikat des Servers, Proxys oder Agents zuerst steht, gefolgt von den Zertifikaten der CA(s) niedrigerer Ebene und abschließend von den Zertifikaten der CA(s) höherer Ebene. |

| TLSKeyFile | ja | Vollständiger Pfadname zu einer Datei, die den privaten Schlüssel enthält. Stellen Sie sicher, dass diese Datei nur für den Zabbix-Benutzer lesbar ist, indem Sie entsprechende Zugriffsrechte setzen. |

| TLSServerCertIssuer | nein | Zulässiger Aussteller des Serverzertifikats. |

| TLSServerCertSubject | nein | Zulässiger Betreff des Serverzertifikats. |

Konfigurationsbeispiele

Nach dem Einrichten der erforderlichen Zertifikate konfigurieren Sie die Zabbix-Komponenten so, dass sie zertifikatbasierte Verschlüsselung verwenden.

Nachfolgend finden Sie detaillierte Schritte zur Konfiguration von:

Zabbix Server

1. Bereiten Sie die CA-Zertifikatsdatei vor.

Um Peer-Zertifikate zu überprüfen, muss der Zabbix Server Zugriff auf die Datei haben, die die Root-CA-Zertifikate der obersten Ebene enthält, die selbstsigniert sind.

Wenn beispielsweise Zertifikate von zwei unabhängigen Root-CAs benötigt werden, legen Sie sie in einer Datei unter /home/zabbix/zabbix_ca_file.crt ab:

Certificate:

Data:

Version: 3 (0x2)

Serial Number: 1 (0x1)

Signature Algorithm: sha1WithRSAEncryption

Issuer: DC=com, DC=zabbix, O=Zabbix SIA, OU=Development group, CN=Root1 CA

...

Subject: DC=com, DC=zabbix, O=Zabbix SIA, OU=Development group, CN=Root1 CA

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

Public-Key: (2048 bit)

...

X509v3 extensions:

X509v3 Key Usage: critical

Certificate Sign, CRL Sign

X509v3 Basic Constraints: critical

CA:TRUE

...

-----BEGIN CERTIFICATE-----

MIID2jCCAsKgAwIBAgIBATANBgkqhkiG9w0BAQUFADB+MRMwEQYKCZImiZPyLGQB

....

9wEzdN8uTrqoyU78gi12npLj08LegRKjb5hFTVmO

-----END CERTIFICATE-----

Certificate:

Data:

Version: 3 (0x2)

Serial Number: 1 (0x1)

Signature Algorithm: sha1WithRSAEncryption

Issuer: DC=com, DC=zabbix, O=Zabbix SIA, OU=Development group, CN=Root2 CA

...

Subject: DC=com, DC=zabbix, O=Zabbix SIA, OU=Development group, CN=Root2 CA

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

Public-Key: (2048 bit)

....

X509v3 extensions:

X509v3 Key Usage: critical

Certificate Sign, CRL Sign

X509v3 Basic Constraints: critical

CA:TRUE

....

-----BEGIN CERTIFICATE-----

MIID3DCCAsSgAwIBAgIBATANBgkqhkiG9w0BAQUFADB/MRMwEQYKCZImiZPyLGQB

...

vdGNYoSfvu41GQAR5Vj5FnRJRzv5XQOZ3B6894GY1zY=

-----END CERTIFICATE-----2. Legen Sie das Zabbix Server-Zertifikat bzw. die Zertifikatskette in einer Datei ab, zum Beispiel unter /home/zabbix/zabbix_server.crt.

Das erste Zertifikat ist das Zabbix Server-Zertifikat, gefolgt vom Zwischenzertifikat der CA:

Certificate:

Data:

Version: 3 (0x2)

Serial Number: 1 (0x1)

Signature Algorithm: sha1WithRSAEncryption

Issuer: DC=com, DC=zabbix, O=Zabbix SIA, OU=Development group, CN=Signing CA

...

Subject: DC=com, DC=zabbix, O=Zabbix SIA, OU=Development group, CN=Zabbix server

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

Public-Key: (2048 bit)

...

X509v3 extensions:

X509v3 Key Usage: critical

Digital Signature, Key Encipherment

X509v3 Basic Constraints:

CA:FALSE

...

-----BEGIN CERTIFICATE-----

MIIECDCCAvCgAwIBAgIBATANBgkqhkiG9w0BAQUFADCBgTETMBEGCgmSJomT8ixk

...

h02u1GHiy46GI+xfR3LsPwFKlkTaaLaL/6aaoQ==

-----END CERTIFICATE-----

Certificate:

Data:

Version: 3 (0x2)

Serial Number: 2 (0x2)

Signature Algorithm: sha1WithRSAEncryption

Issuer: DC=com, DC=zabbix, O=Zabbix SIA, OU=Development group, CN=Root1 CA

...

Subject: DC=com, DC=zabbix, O=Zabbix SIA, OU=Development group, CN=Signing CA

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

Public-Key: (2048 bit)

...

X509v3 extensions:

X509v3 Key Usage: critical

Certificate Sign, CRL Sign

X509v3 Basic Constraints: critical

CA:TRUE, pathlen:0

...

-----BEGIN CERTIFICATE-----

MIID4TCCAsmgAwIBAgIBAjANBgkqhkiG9w0BAQUFADB+MRMwEQYKCZImiZPyLGQB

...

dyCeWnvL7u5sd6ffo8iRny0QzbHKmQt/wUtcVIvWXdMIFJM0Hw==

-----END CERTIFICATE-----Verwenden Sie für Client- und Server-Zertifikate nur die oben genannten Attribute, um den Zertifikatsprüfprozess nicht zu beeinträchtigen. OpenSSL kann beispielsweise keine verschlüsselte Verbindung herstellen, wenn die Erweiterungen X509v3 Subject Alternative Name oder Netscape Cert Type verwendet werden. Weitere Informationen finden Sie unter Einschränkungen bei der Verwendung von X.509-v3-Zertifikatserweiterungen.

3. Legen Sie den privaten Schlüssel des Zabbix Server in einer Datei ab, zum Beispiel unter /home/zabbix/zabbix_server.key:

-----BEGIN PRIVATE KEY-----

MIIEwAIBADANBgkqhkiG9w0BAQEFAASCBKowggSmAgEAAoIBAQC9tIXIJoVnNXDl

...

IJLkhbybBYEf47MLhffWa7XvZTY=

-----END PRIVATE KEY-----4. Bearbeiten Sie die TLS-Konfigurationsparameter in der Konfigurationsdatei des Zabbix Server:

TLSCAFile=/home/zabbix/zabbix_ca_file.crt

TLSCertFile=/home/zabbix/zabbix_server.crt

TLSKeyFile=/home/zabbix/zabbix_server.keyZabbix Proxy

1. Bereiten Sie Dateien mit den CA-Zertifikaten der obersten Ebene, dem Zabbix-Proxy-Zertifikat bzw. der Zertifikatskette und dem privaten Schlüssel vor, wie im Abschnitt Zabbix Server beschrieben.

Bearbeiten Sie anschließend die Parameter TLSCAFile, TLSCertFile und TLSKeyFile in der Zabbix-Proxy-Konfigurationsdatei entsprechend.

2. Bearbeiten Sie zusätzliche TLS-Parameter in der Zabbix-Proxy-Konfigurationsdatei:

- Für aktiven Proxy:

TLSConnect=cert - Für passiven Proxy:

TLSAccept=cert

Um die Sicherheit des Proxys zu verbessern, können Sie auch die Parameter TLSServerCertIssuer und TLSServerCertSubject setzen.

Weitere Informationen finden Sie unter Zulässigen Zertifikatsaussteller und -betreff einschränken.

TLS-Parameter in der endgültigen Proxy-Konfiguration können wie folgt aussehen:

TLSConnect=cert

TLSAccept=cert

TLSCAFile=/home/zabbix/zabbix_ca_file.crt

TLSServerCertIssuer=CN=Signing CA,OU=Development group,O=Zabbix SIA,DC=zabbix,DC=com

TLSServerCertSubject=CN=Zabbix server,OU=Development group,O=Zabbix SIA,DC=zabbix,DC=com

TLSCertFile=/home/zabbix/zabbix_proxy.crt

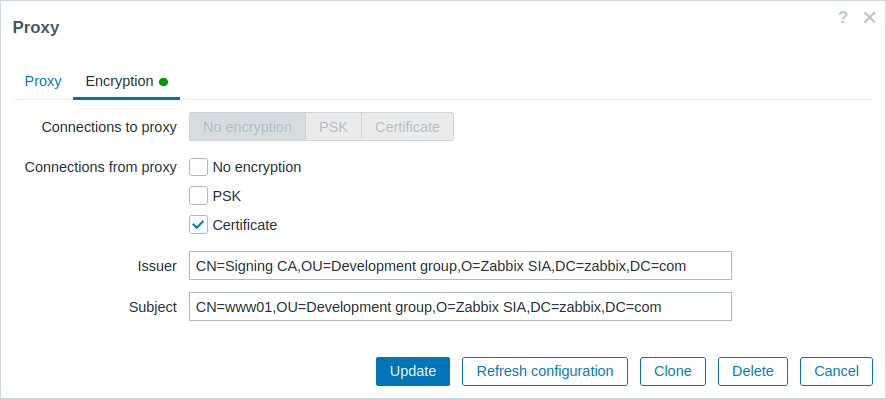

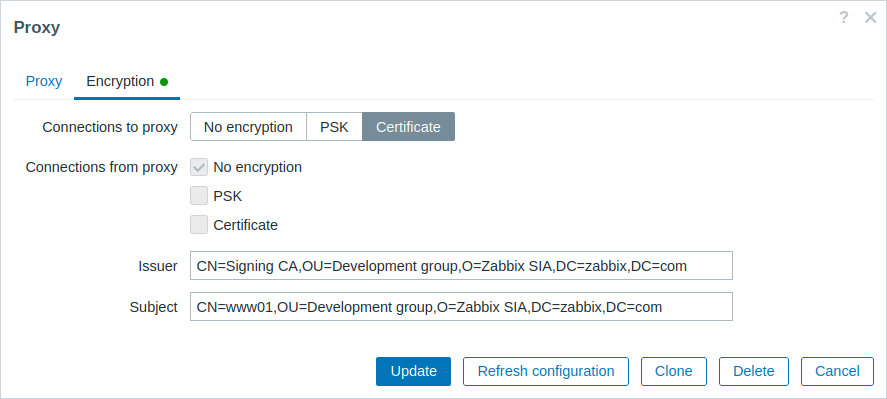

TLSKeyFile=/home/zabbix/zabbix_proxy.key3. Konfigurieren Sie die Verschlüsselung für diesen Proxy im Zabbix Frontend:

- Gehen Sie zu: Administration → Proxies.

- Wählen Sie den Proxy aus und klicken Sie auf die Registerkarte Encryption.

In den folgenden Beispielen sind die Felder Issuer und Subject ausgefüllt.

Weitere Informationen dazu, warum und wie diese Felder verwendet werden, finden Sie unter Zulässigen Zertifikatsaussteller und -betreff einschränken.

Für aktiven Proxy:

Für passiven Proxy:

Zabbix Agent

1. Bereiten Sie Dateien mit den CA-Zertifikaten der obersten Ebene, dem Zabbix Agent-Zertifikat/Zertifikats-Chain und dem privaten Schlüssel vor, wie im Abschnitt Zabbix Server beschrieben.

Bearbeiten Sie dann die Parameter TLSCAFile, TLSCertFile und TLSKeyFile in der Konfigurationsdatei des Zabbix Agent entsprechend.

2. Bearbeiten Sie zusätzliche TLS-Parameter in der Konfigurationsdatei des Zabbix Agent:

- Für aktiven Agent:

TLSConnect=cert - Für passiven Agent:

TLSAccept=cert

Um die Sicherheit des Agent zu verbessern, können Sie die Parameter TLSServerCertIssuer und TLSServerCertSubject festlegen.

Weitere Informationen finden Sie unter Einschränken des zulässigen Zertifikatsausstellers und -betreffs.

Die TLS-Parameter in der endgültigen Konfigurationsdatei des Agent können wie folgt aussehen. Beachten Sie, dass das Beispiel davon ausgeht, dass der Host von einem Proxy überwacht wird; daher ist er als Zertifikats-Subject angegeben:

TLSConnect=cert

TLSAccept=cert

TLSCAFile=/home/zabbix/zabbix_ca_file.crt

TLSServerCertIssuer=CN=Signing CA,OU=Development group,O=Zabbix SIA,DC=zabbix,DC=com

TLSServerCertSubject=CN=Zabbix proxy,OU=Development group,O=Zabbix SIA,DC=zabbix,DC=com

TLSCertFile=/home/zabbix/zabbix_agentd.crt

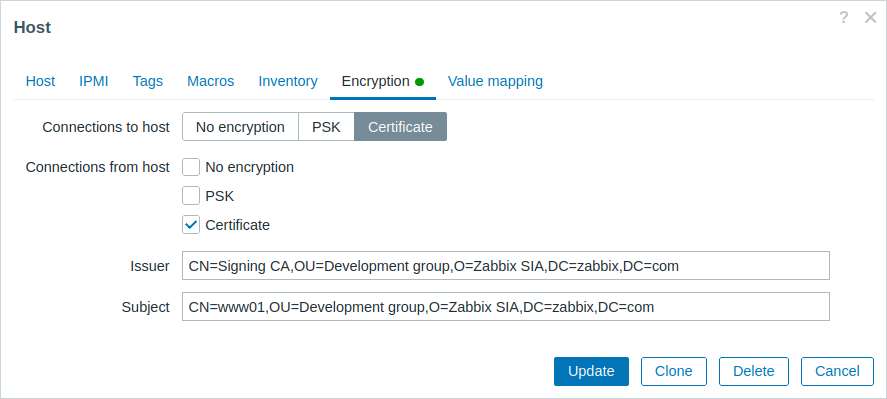

TLSKeyFile=/home/zabbix/zabbix_agentd.key3. Konfigurieren Sie die Verschlüsselung im Zabbix Frontend für den von diesem Agent überwachten Host.

- Gehen Sie zu: Datenerfassung → Hosts.

- Wählen Sie den Host aus und klicken Sie auf die Registerkarte Verschlüsselung.

Im folgenden Beispiel sind die Felder Issuer und Subject ausgefüllt. Weitere Informationen dazu, warum und wie diese Felder verwendet werden, finden Sie unter Einschränken des zulässigen Zertifikatsausstellers und -betreffs.

Zabbix web service

1. Bereiten Sie die Dateien mit den CA-Zertifikaten der obersten Ebene, dem Zertifikat/Zertifikats-Chain des Zabbix web service und dem privaten Schlüssel vor, wie im Abschnitt Zabbix server beschrieben.

Bearbeiten Sie anschließend die Parameter TLSCAFile, TLSCertFile und TLSKeyFile in der Konfigurationsdatei des Zabbix web service entsprechend.

2. Bearbeiten Sie einen zusätzlichen TLS-Parameter in der Konfigurationsdatei des Zabbix web service: TLSAccept=cert

Die TLS-Parameter in der endgültigen Konfigurationsdatei des web service können wie folgt aussehen:

TLSAccept=cert

TLSCAFile=/home/zabbix/zabbix_ca_file.crt

TLSCertFile=/home/zabbix/zabbix_web_service.crt

TLSKeyFile=/home/zabbix/zabbix_web_service.key3. Konfigurieren Sie den Zabbix server so, dass er eine Verbindung zum per TLS konfigurierten Zabbix web service herstellt, indem Sie den Parameter WebServiceURL in der Konfigurationsdatei des Zabbix server bearbeiten:

WebServiceURL=https://example.com:443/reportEinschränkung zulässiger Zertifikatsaussteller und -subjekte

Wenn zwei Zabbix-Komponenten (zum Beispiel Server und Agent) eine TLS-Verbindung aufbauen, prüfen sie die Zertifikate der jeweils anderen Seite.

Wenn ein Zertifikat der Gegenstelle von einer vertrauenswürdigen CA signiert ist (mit einem vorkonfigurierten Stammzertifikat in TLSCAFile), gültig ist, nicht abgelaufen ist und andere Prüfungen besteht, kann die Kommunikation zwischen den Komponenten fortgesetzt werden.

In diesem einfachsten Fall werden Zertifikatsaussteller und -subjekt nicht überprüft.

Dies birgt jedoch ein Risiko: Jeder mit einem gültigen Zertifikat kann sich als jemand anderes ausgeben (zum Beispiel könnte ein Host-Zertifikat verwendet werden, um sich als Server auszugeben). Dies kann in kleinen Umgebungen akzeptabel sein, in denen Zertifikate von einer dedizierten internen CA signiert werden und das Risiko einer Identitätsvortäuschung gering ist, reicht jedoch in größeren oder sicherheitssensibleren Umgebungen möglicherweise nicht aus.

Wenn Ihre Stamm-CA Zertifikate ausstellt, die von Zabbix nicht akzeptiert werden sollen, oder wenn Sie das Risiko einer Identitätsvortäuschung verringern möchten, können Sie zulässige Zertifikate einschränken, indem Sie deren Aussteller und Subjekt angeben.

Zum Beispiel könnten Sie in der Zabbix-Proxy-Konfigurationsdatei Folgendes angeben:

TLSServerCertIssuer=CN=Signing CA,OU=Development group,O=Zabbix SIA,DC=zabbix,DC=com

TLSServerCertSubject=CN=Zabbix server,OU=Development group,O=Zabbix SIA,DC=zabbix,DC=comMit diesen Einstellungen kommuniziert ein aktiver Proxy nicht mit einem Zabbix-Server, dessen Zertifikat einen anderen Aussteller oder ein anderes Subjekt hat. Ebenso akzeptiert ein passiver Proxy keine Anfragen von einem solchen Server.

Regeln für den Abgleich von Issuer- und Subject-Zeichenfolgen

Die Regeln für den Abgleich von Issuer- und Subject-Zeichenfolgen sind wie folgt:

Issuer- undSubject-Zeichenfolgen werden unabhängig voneinander geprüft. Beide sind optional.- Eine nicht angegebene Zeichenfolge bedeutet, dass jede Zeichenfolge akzeptiert wird.

- Zeichenfolgen werden unverändert verglichen und müssen exakt übereinstimmen.

- UTF-8-Zeichen werden unterstützt.

Platzhalter (

*) oder reguläre Ausdrücke werden jedoch nicht unterstützt. - Die folgenden Anforderungen aus RFC 4514 sind implementiert – Zeichen, die maskiert werden müssen (mit einem Backslash '

\', U+005C):- an beliebiger Stelle in der Zeichenfolge: '

"' (U+0022), '+' (U+002B), ',' (U+002C), ';' (U+003B), '<' (U+003C), '>' (U+003E), '\\' (U+005C); - am Anfang der Zeichenfolge: Leerzeichen (' ', U+0020) oder Nummernzeichen ('

#', U+0023); - am Ende der Zeichenfolge: Leerzeichen (' ', U+0020).

- an beliebiger Stelle in der Zeichenfolge: '

- Nullzeichen (U+0000) werden nicht unterstützt. Wenn ein Nullzeichen erkannt wird, schlägt der Abgleich fehl.

- Die Standards RFC 4517 und RFC 4518 werden nicht unterstützt.

Wenn beispielsweise die Organisationszeichenfolgen (O) von Issuer und Subject nachgestellte Leerzeichen enthalten und die Zeichenfolge der Organisationseinheit (OU) von Subject doppelte Anführungszeichen enthält, müssen diese Zeichen maskiert werden:

TLSServerCertIssuer=CN=Signing CA,OU=Development head,O=\ Example SIA\ ,DC=example,DC=com

TLSServerCertSubject=CN=Zabbix server,OU=Development group \"5\",O=\ Example SIA\ ,DC=example,DC=comFeldreihenfolge und Formatierung

Zabbix folgt den Empfehlungen von RFC 4514, das eine „umgekehrte“ Reihenfolge für diese Felder festlegt, beginnend mit den Feldern der niedrigsten Ebene (CN), weiter zu den Feldern der mittleren Ebene (OU, O) und abschließend mit den Feldern der höchsten Ebene (DC).

TLSServerCertIssuer=CN=Signing CA,OU=Development group,O=Zabbix SIA,DC=zabbix,DC=com

TLSServerCertSubject=CN=Zabbix proxy,OU=Development group,O=Zabbix SIA,DC=zabbix,DC=comIm Gegensatz dazu zeigt OpenSSL die Zeichenfolgen Issuer und Subject standardmäßig in der Reihenfolge von der höchsten zur niedrigsten Ebene an.

Im folgenden Beispiel beginnen die Felder Issuer und Subject mit der höchsten Ebene (DC) und enden mit dem Feld der niedrigsten Ebene (CN).

Auch die Formatierung mit Leerzeichen und Feldtrennzeichen variiert je nach verwendeten Optionen und entspricht daher nicht dem von Zabbix geforderten Format.

$ openssl x509 -noout -in /home/zabbix/zabbix_proxy.crt -issuer -subject

issuer= /DC=com/DC=zabbix/O=Zabbix SIA/OU=Development group/CN=Signing CA

subject= /DC=com/DC=zabbix/O=Zabbix SIA/OU=Development group/CN=Zabbix proxy

$ openssl x509 -noout -text -in /home/zabbix/zabbix_proxy.crt

Certificate:

...

Issuer: DC=com, DC=zabbix, O=Zabbix SIA, OU=Development group, CN=Signing CA

...

Subject: DC=com, DC=zabbix, O=Zabbix SIA, OU=Development group, CN=Zabbix proxyUm die Zeichenfolgen Issuer und Subject für Zabbix korrekt zu formatieren, rufen Sie OpenSSL mit den folgenden Optionen auf:

$ openssl x509 -noout -issuer -subject \

-nameopt esc_2253,esc_ctrl,utf8,dump_nostr,dump_unknown,dump_der,sep_comma_plus,dn_rev,sname\

-in /home/zabbix/zabbix_proxy.crtDie Ausgabe erfolgt dann in umgekehrter Reihenfolge, durch Kommas getrennt, und kann in Zabbix-Konfigurationsdateien und im Frontend verwendet werden:

issuer=CN=Signing CA,OU=Development group,O=Zabbix SIA,DC=zabbix,DC=com

subject=CN=Zabbix proxy,OU=Development group,O=Zabbix SIA,DC=zabbix,DC=comEinschränkungen bei der Verwendung von X.509-v3-Zertifikaterweiterungen

Bei der Implementierung von X.509-v3-Zertifikaten in Zabbix werden bestimmte Erweiterungen möglicherweise nicht vollständig unterstützt oder können zu inkonsistentem Verhalten führen.

Erweiterung „Subject Alternative Name“

Zabbix unterstützt die Erweiterung Subject Alternative Name nicht, die zur Angabe alternativer DNS-Namen wie IP-Adressen oder E-Mail-Adressen verwendet wird.

Zabbix kann nur den Wert im Feld Subject des Zertifikats validieren (siehe Einschränken des zulässigen Zertifikatausstellers und Subject).

Wenn Zertifikate das Feld subjectAltName enthalten, kann das Ergebnis der Zertifikatsvalidierung je nach den spezifischen Kryptografie-Toolkits variieren, mit denen die Zabbix-Komponenten kompiliert wurden.

Daher kann Zabbix Zertifikate abhängig von diesen Kombinationen entweder akzeptieren oder ablehnen.

Erweiterung „Extended Key Usage“

Zabbix unterstützt die Erweiterung Extended Key Usage. Wenn sie jedoch verwendet wird, ist es im Allgemeinen erforderlich, dass sowohl die Attribute clientAuth (für TLS-WWW-Client-Authentifizierung) als auch serverAuth (für TLS-WWW-Server-Authentifizierung) angegeben werden. Zum Beispiel:

- Bei passiven Prüfungen, bei denen der Zabbix Agent als TLS-Server arbeitet, muss das Attribut serverAuth im Zertifikat des Agent enthalten sein.

- Bei aktiven Prüfungen, bei denen der Agent als TLS-Client arbeitet, muss das Attribut clientAuth im Zertifikat des Agent enthalten sein.

Während GnuTLS bei Verstößen gegen die Schlüsselnutzung möglicherweise eine Warnung ausgibt, wird die Kommunikation trotz dieser Warnungen in der Regel zugelassen.

Erweiterung „Name Constraints“

Die Unterstützung für die Erweiterung Name Constraints variiert zwischen Kryptografie-Toolkits. Stellen Sie sicher, dass das von Ihnen gewählte Toolkit diese Erweiterung unterstützt. Je nach verwendetem Toolkit kann diese Erweiterung Zabbix daran hindern, CA-Zertifikate zu laden, wenn dieser Abschnitt als kritisch markiert ist.

Zertifikatsperrlisten (CRL)

Wenn ein Zertifikat kompromittiert ist, kann die Zertifizierungsstelle (CA) es widerrufen, indem sie das Zertifikat in eine Zertifikatsperrliste (CRL) aufnimmt.

CRLs werden über Konfigurationsdateien verwaltet und können mit dem Parameter TLSCRLFile in den Konfigurationsdateien von Server, Proxy und Agent angegeben werden.

Zum Beispiel:

TLSCRLFile=/home/zabbix/zabbix_crl_file.crtIn diesem Fall kann zabbix_crl_file.crt CRLs von mehreren CAs enthalten und könnte wie folgt aussehen:

-----BEGIN X509 CRL-----

MIIB/DCB5QIBATANBgkqhkiG9w0BAQUFADCBgTETMBEGCgmSJomT8ixkARkWA2Nv

...

treZeUPjb7LSmZ3K2hpbZN7SoOZcAoHQ3GWd9npuctg=

-----END X509 CRL-----

-----BEGIN X509 CRL-----

MIIB+TCB4gIBATANBgkqhkiG9w0BAQUFADB/MRMwEQYKCZImiZPyLGQBGRYDY29t

...

CAEebS2CND3ShBedZ8YSil59O6JvaDP61lR5lNs=

-----END X509 CRL-----Die CRL-Datei wird nur beim Start von Zabbix geladen. Um die CRL zu aktualisieren, starten Sie Zabbix neu.

Wenn Zabbix-Komponenten mit OpenSSL kompiliert werden und CRLs verwendet werden, stellen Sie sicher, dass für jede Stamm-CA und Zwischen-CA in den Zertifikatsketten eine entsprechende CRL (auch wenn sie leer ist) in TLSCRLFile enthalten ist.