2 Konfigurieren eines Hosts

Übersicht

Um einen Host im Zabbix Frontend zu konfigurieren, gehen Sie wie folgt vor:

- Gehen Sie zu: Datenerfassung > Hosts oder Überwachung > Hosts

- Klicken Sie oben rechts auf dem Bildschirm auf Host erstellen (oder auf den Host-Namen, um einen vorhandenen Host zu bearbeiten)

- Geben Sie die Parameter des Hosts im Formular ein

Sie können auch die Schaltfläche Klonen im Konfigurationsformular eines vorhandenen Hosts verwenden, um einen neuen Host zu erstellen. Dieser Host verfügt über alle Eigenschaften des vorhandenen Hosts, einschließlich verknüpfter Vorlagen, Entitäten (Datenpunkte, Auslöser usw.) aus diesen Vorlagen sowie der Entitäten, die direkt dem vorhandenen Host zugeordnet sind.

Beachten Sie, dass beim Klonen eines Hosts alle Vorlagen-Entitäten so beibehalten werden, wie sie ursprünglich in der Vorlage vorhanden sind. Alle Änderungen an diesen Entitäten, die auf der Ebene des vorhandenen Hosts vorgenommen wurden (z. B. geändertes Datenpunkt-Intervall, geänderte reguläre Ausdrücke oder hinzugefügte Prototypen zur Low-Level-Discovery-Regel), werden nicht auf den neuen Host übernommen; stattdessen entsprechen sie dem Zustand in der Vorlage.

Alternativ können Sie den Host-Assistenten verwenden, um einen Host über eine geführte, schrittweise Oberfläche zu konfigurieren.

Konfiguration

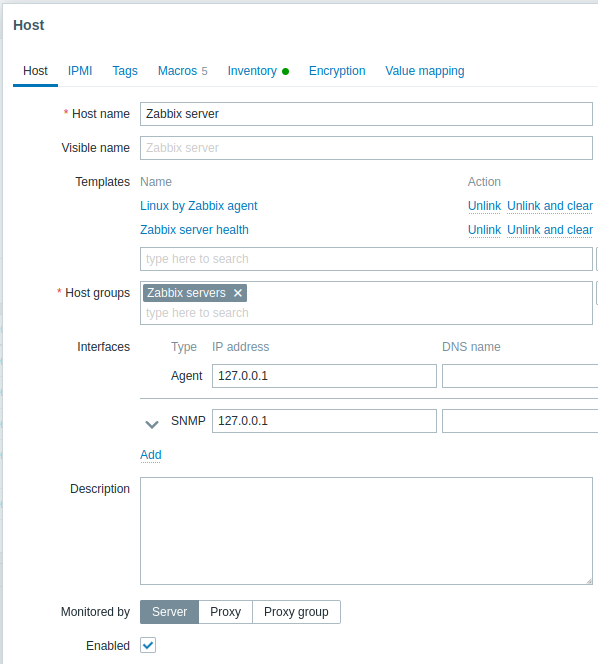

Die Registerkarte Host enthält allgemeine Host-Attribute:

Alle obligatorischen Eingabefelder sind mit einem roten Sternchen markiert.

| Parameter | Beschreibung | |

|---|---|---|

| Host name | Geben Sie einen eindeutigen Hostnamen ein. Alphanumerische Zeichen, Leerzeichen, Punkte, Bindestriche und Unterstriche sind zulässig. Führende und nachfolgende Leerzeichen sind jedoch nicht erlaubt. Hinweis: Wenn auf dem Host, den Sie konfigurieren, der Zabbix Agent ausgeführt wird, muss der Parameter Hostname in der Konfigurationsdatei des Agent denselben Wert haben wie der hier eingegebene Hostname. Der Name im Parameter wird für die Verarbeitung von aktiven Prüfungen benötigt. |

|

| Visible name | Geben Sie einen eindeutigen sichtbaren Namen für den Host ein. Wenn Sie diesen Namen festlegen, wird er in Listen, Karten usw. anstelle des technischen Hostnamens angezeigt. Dieses Attribut unterstützt UTF-8. | |

| Templates | Verknüpfen Sie Vorlagen mit dem Host. Alle Entitäten (Datenpunkte, Auslöser, usw.) werden von der Vorlage übernommen. Um eine neue Vorlage zu verknüpfen, beginnen Sie mit der Eingabe des Vorlagennamens in das Textfeld. Eine Liste passender Vorlagen wird angezeigt; scrollen Sie nach unten, um eine auszuwählen. Alternativ können Sie neben dem Feld auf Select klicken und Vorlagen in einem Popup-Fenster aus der Liste auswählen. Alle ausgewählten Vorlagen werden mit dem Host verknüpft, wenn das Host-Konfigurationsformular gespeichert oder aktualisiert wird. Um die Verknüpfung einer Vorlage aufzuheben, verwenden Sie eine der beiden Optionen im Block Linked templates: Unlink - die Verknüpfung der Vorlage aufheben, ihre Entitäten jedoch beibehalten (Datenpunkte, Auslöser, usw.); Unlink and clear - die Verknüpfung der Vorlage aufheben und alle ihre Entitäten entfernen (Datenpunkte, Auslöser, usw.). Aufgelistete Vorlagennamen sind anklickbare Links, die zum Konfigurationsformular der Vorlage führen. |

|

| Host groups | Wählen Sie Hostgruppen aus, zu denen der Host gehören soll. Ein Host muss mindestens einer Hostgruppe angehören. Eine neue Gruppe kann erstellt und mit dem Host verknüpft werden, indem ein nicht vorhandener Gruppenname hinzugefügt wird. | |

| Interfaces | Für einen Host werden mehrere Host-Interface-Typen unterstützt: Agent, SNMP, JMX und IPMI. Standardmäßig sind keine Interfaces definiert. Um ein neues Interface hinzuzufügen, klicken Sie im Block Interfaces auf Add, wählen Sie den Interface-Typ aus und geben Sie die Informationen IP/DNS, Connect to und Port ein. Hinweis: Interfaces, die in Datenpunkten verwendet werden, können nicht entfernt werden, und der Link Remove ist für sie ausgegraut. Die "IP" oder "DNS" eines SNMP-Interfaces wird auch für SNMP-Traps verwendet. Beim Abgleich wird nur die ausgewählte "IP" oder "DNS" im Host-Interface verwendet. Weitere Informationen zum Konfigurieren eines SNMP-Interfaces (v1, v2 und v3) finden Sie unter SNMP-Überwachung konfigurieren. |

|

| IP address | Host-IP-Adresse (optional). | |

| DNS name | DNS-Name des Hosts (optional). | |

| Connect to | Wenn Sie auf die jeweilige Schaltfläche klicken, wird dem Zabbix Server mitgeteilt, was zum Abrufen von Daten von Agent verwendet werden soll: IP - Verbindung zur Host-IP-Adresse herstellen (empfohlen) DNS - Verbindung zum DNS-Namen des Hosts herstellen |

|

| Port | TCP/UDP-Portnummer. Standardwerte sind: 10050 für Zabbix Agent, 161 für SNMP Agent, 12345 für JMX und 623 für IPMI. | |

| Default | Aktivieren Sie das Optionsfeld, um das Standard-Interface festzulegen. | |

| Description | Geben Sie die Hostbeschreibung ein. | |

| Monitored by | Wählen Sie aus, ob der Host überwacht wird durch: Server - der Host wird vom Zabbix Server überwacht; Proxy - der Host wird von einem eigenständigen Proxy überwacht; Proxy group - der Host wird von einer Proxygruppe überwacht. |

|

| Proxy | Der zugewiesene Proxyname wird angezeigt (nur wenn der Zabbix Server einen aus der ausgewählten Proxygruppe zugewiesen hat). Dieses Feld wird nur angezeigt, wenn der Host von einer Proxygruppe überwacht wird. |

|

| Enabled | Wenn das Kontrollkästchen aktiviert ist, ist der Host aktiviert - bereit für die Überwachung. Wenn das Kontrollkästchen deaktiviert ist, ist der Host deaktiviert - nicht überwacht: Bei passiven Datenanforderungen, die vom Zabbix Server/Proxy initiiert werden (zum Beispiel Zabbix Agent, SNMP Agent, einfache Prüfungen), wird die Überwachung nach der Konfigurationssynchronisierung deaktiviert. Auslöser und Aktionen, die mit dem Host verknüpft sind, werden ebenfalls erst nach dem Neuladen der Konfiguration deaktiviert. Bei aktiven Prüfungen des Zabbix Agent aktive Prüfungen wird die Überwachung innerhalb des Zeitfensters (ca. 5 Sekunden) beendet, in dem der Zabbix Agent die Information erhält, dass der Host deaktiviert wurde. Während dieses kurzen Intervalls sammelt der Host weiterhin lokal Daten für die aktiven Prüfungen und versucht, sie an den Server/Proxy zu senden; da der Host jedoch als Disabled markiert ist, lehnt der Server/Proxy die Daten ab. Wenn Sie den Host deaktivieren, werden seine Datenpunkte sofort aus dem History-Cache entfernt (mit Ausnahme ihrer letzten Werte, die für Protokolle gespeichert bleiben). |

|

Die Registerkarte IPMI enthält IPMI-Verwaltungsattribute.

| Parameter | Beschreibung |

|---|---|

| Authentication algorithm | Wählen Sie den Authentifizierungsalgorithmus aus. |

| Privilege level | Wählen Sie die Berechtigungsebene aus. |

| Username | Benutzername für die Authentifizierung. Benutzermakros können verwendet werden. |

| Password | Passwort für die Authentifizierung. Benutzermakros können verwendet werden. |

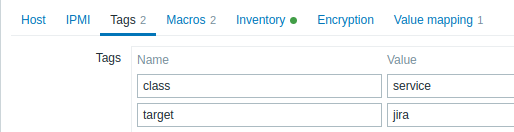

Die Registerkarte Tags ermöglicht es Ihnen, Tags auf Host-Ebene zu definieren. Alle Probleme dieses Hosts werden mit den hier eingegebenen Werten getaggt.

In Tags werden Benutzermakros, {INVENTORY.*}-Makros, {HOST.HOST}, {HOST.NAME}, {HOST.CONN}, {HOST.DNS}, {HOST.IP}, {HOST.PORT} und {HOST.ID} unterstützt.

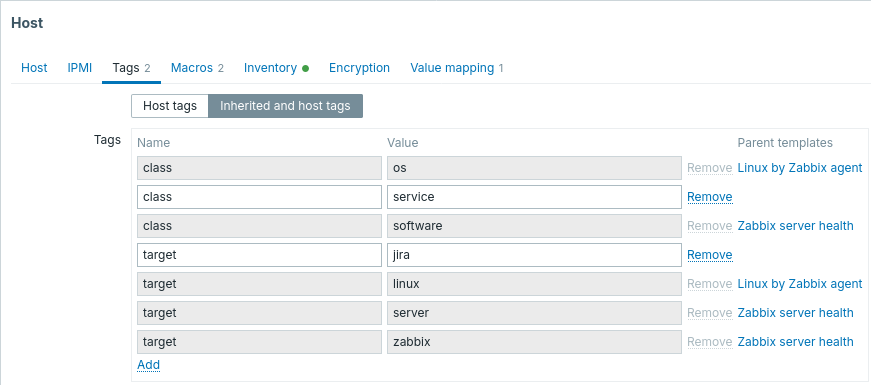

Sie können hier auch Tags auf Vorlagenebene anzeigen, wenn Sie die Option Inherited and host tags auswählen. Dort werden alle für den Host definierten Benutzertags sowie deren Herkunft angezeigt.

Der Einfachheit halber werden Links zu den jeweiligen Vorlagen bereitgestellt.

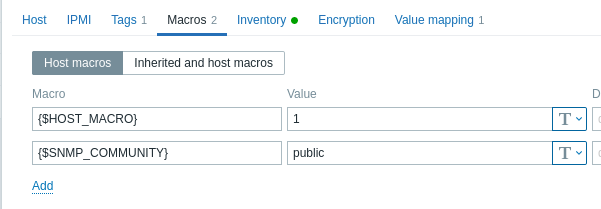

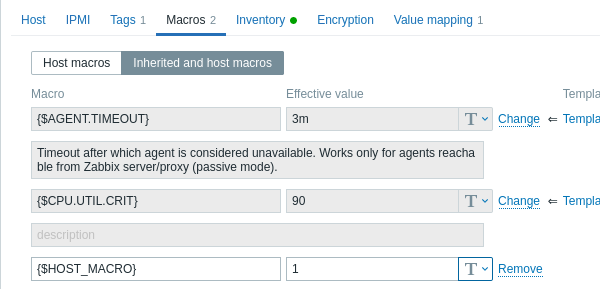

Die Registerkarte Macros ermöglicht es Ihnen, Benutzermakros auf Host-Ebene als Name-Wert-Paare zu definieren. Beachten Sie, dass Makrowerte als Klartext, geheimer Text oder Vault-Geheimnis gespeichert werden können. Das Hinzufügen einer Beschreibung wird ebenfalls unterstützt.

Sie können hier auch Benutzermakros auf Vorlagen- und globaler Ebene anzeigen, wenn Sie die Option Inherited and host macros auswählen. Dort werden alle für den Host definierten Benutzermakros mit dem Wert angezeigt, zu dem sie aufgelöst werden, sowie deren Herkunft.

Der Einfachheit halber werden Links zu den jeweiligen Vorlagen und zur globalen Makrokonfiguration bereitgestellt. Es ist auch möglich, ein Vorlagen-/globales Makro auf Host-Ebene zu bearbeiten, wodurch effektiv eine Kopie des Makros auf dem Host erstellt wird.

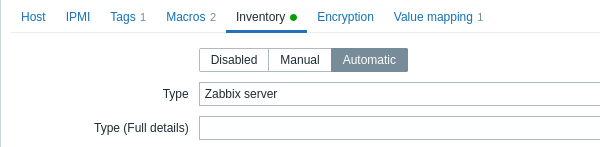

Die Registerkarte Inventory ermöglicht es Ihnen, Inventar-Informationen für den Host manuell einzugeben. Sie können auch Automatic Inventarbefüllung aktivieren oder die Inventarbefüllung für diesen Host deaktivieren.

Wenn das Inventar aktiviert ist (manuell oder automatisch), wird neben dem Registerkartennamen ein grüner Punkt angezeigt.

Verschlüsselung

Die Registerkarte Verschlüsselung ermöglicht es Ihnen, verschlüsselte Verbindungen mit dem Host zu erzwingen.

| Parameter | Beschreibung |

|---|---|

| Verbindungen zum Host | Wie der Zabbix Server oder Proxy eine Verbindung zum Zabbix Agent auf einem Host herstellt: keine Verschlüsselung (Standard), mit PSK (Pre-Shared Key) oder Zertifikat. |

| Verbindungen vom Host | Wählen Sie aus, welche Verbindungstypen vom Host aus erlaubt sind (d. h. vom Zabbix Agent und Zabbix sender). Mehrere Verbindungstypen können gleichzeitig ausgewählt werden (nützlich zum Testen und zum Wechsel auf einen anderen Verbindungstyp). Standard ist „Keine Verschlüsselung“. |

| Issuer | Zulässiger Aussteller des Zertifikats. Das Zertifikat wird zunächst mit der CA (Certificate Authority) validiert. Ist es gültig und von der CA signiert, kann das Feld Issuer verwendet werden, um die zulässige CA weiter einzuschränken. Dieses Feld ist für den Einsatz vorgesehen, wenn Ihre Zabbix-Installation Zertifikate von mehreren CAs verwendet. Wenn dieses Feld leer ist, wird jede CA akzeptiert. |

| Subject | Zulässiger Betreff des Zertifikats. Das Zertifikat wird zunächst mit der CA validiert. Ist es gültig und von der CA signiert, kann das Feld Subject verwendet werden, um nur einen Wert der Zeichenfolge Subject zuzulassen. Wenn dieses Feld leer ist, wird jedes gültige, von der konfigurierten CA signierte Zertifikat akzeptiert. |

| PSK identity | Identitätszeichenfolge des Pre-Shared Key. Geben Sie keine sensiblen Informationen in der PSK-Identität an, da sie unverschlüsselt über das Netzwerk übertragen wird, um dem Empfänger mitzuteilen, welcher PSK verwendet werden soll. |

| PSK | Pre-Shared Key (Hex-Zeichenfolge). Maximale Länge: 512 Hex-Ziffern (256-Byte-PSK), wenn Zabbix die Bibliothek GnuTLS oder OpenSSL verwendet, 64 Hex-Ziffern (32-Byte-PSK), wenn Zabbix die Bibliothek mbed TLS (PolarSSL) verwendet. Beispiel: 1f87b595725ac58dd977beef14b97461a7c1045b9a1c963065002c5473194952 |

Wertezuordnung

Die Registerkarte Wertezuordnung ermöglicht die Konfiguration einer benutzerfreundlichen Darstellung von Datenpunkt-Daten in Wertezuordnungen.