3 ユーザグループ

概要

ユーザーグループを使用すると、組織上の目的とデータへの権限割り当ての両方のために、ユーザーをグループ化できます。ホストグループおよびテンプレートグループのデータの閲覧権限と設定権限は、個々のユーザーではなく、ユーザーグループに割り当てられます。

あるユーザーグループに対して利用可能な情報と、別のユーザーグループに対して利用可能な情報を分けることが有効な場合がよくあります。これは、ユーザーをグループ化し、その後ホストグループおよびテンプレートグループに対して異なる権限を割り当てることで実現できます。

ユーザーは任意の数のグループに所属できます。

設定

ユーザーグループを設定するには、次のようにします。

- ユーザー → ユーザーグループ に移動します

- ユーザーグループの作成 をクリックします(または、既存のグループを編集するにはグループ名をクリックします)

- フォームでグループ属性を編集します

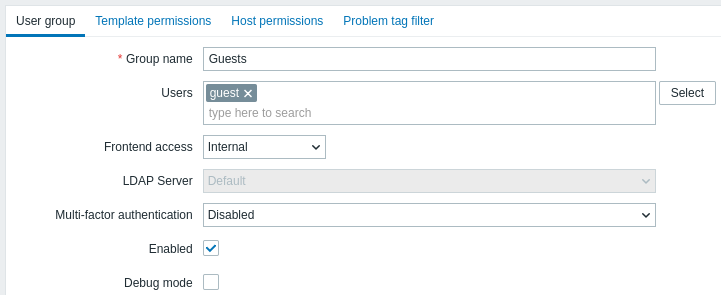

ユーザーグループタブには、グループの一般属性が含まれています。

必須の入力フィールドには、すべて赤いアスタリスクが付いています。

| Parameter | Description |

|---|---|

| グループ名 | 一意のグループ名。 |

| ユーザー | グループにユーザーを追加するには、既存ユーザーの名前の入力を開始します。一致するユーザー名のドロップダウンが表示されたら、下にスクロールして選択します。 または、選択 ボタンをクリックして、ポップアップでユーザーを選択することもできます。 |

| Webインターフェースアクセス | グループのユーザーをどのように認証するかを指定します。 システムデフォルト - デフォルトの認証方式を使用します(グローバルに設定) 内部 - Zabbix内部認証を使用します(グローバルでLDAP認証が使用されている場合でも)。 HTTP認証がグローバルデフォルトの場合は無視されます。 LDAP - LDAP認証を使用します(グローバルで内部認証が使用されている場合でも)。 HTTP認証がグローバルデフォルトの場合は無視されます。 無効 - このグループのZabbix Webインターフェースへのアクセスは禁止されます |

| LDAPサーバー | ユーザー認証に使用する LDAPサーバー を選択します。 このフィールドは、Webインターフェースアクセス がLDAPまたはシステムデフォルトに設定されている場合にのみ有効です。 |

| 多要素認証 | ユーザー認証に使用する多要素認証の方式を選択します。 デフォルト - MFA設定でデフォルトとして設定された方式を使用します。このオプションは、MFAが有効な場合、新しいユーザーグループでデフォルトで選択されます。 <方式名> - 選択した方式を使用します(例: "Zabbix TOTP")。 無効 - このグループではMFAは無効です。このオプションは、MFAが無効な場合、新しいユーザーグループでデフォルトで選択されます。 ユーザーがMFA有効の複数のユーザーグループに属している場合(または少なくとも1つのグループでMFAが有効な場合)、次の認証ルールが適用されることに注意してください。いずれかのグループが「デフォルト」MFA方式を使用している場合、その方式でユーザーを認証します。それ以外の場合は、アルファベット順で最初の方式が認証に使用されます。 |

| 有効 | ユーザーグループおよびグループメンバーのステータス。 チェックあり - ユーザーグループとユーザーは有効です チェックなし - ユーザーグループとユーザーは無効です |

| デバッグモード | このチェックボックスをオンにすると、ユーザーに対してデバッグモードが有効になります。 |

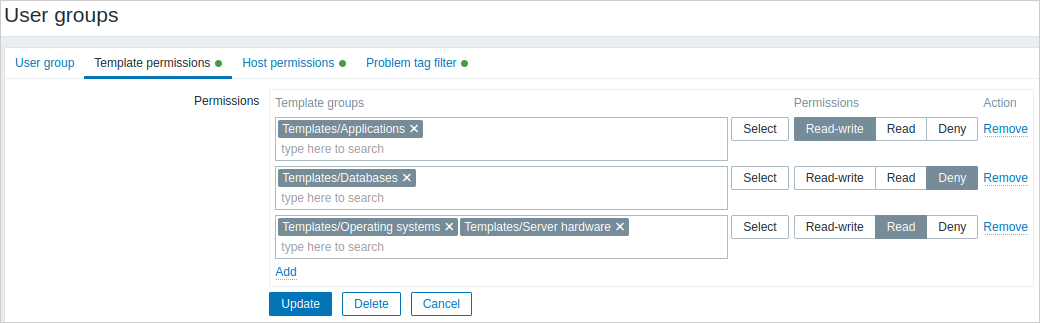

テンプレート権限タブでは、テンプレートグループ(およびそれに含まれるテンプレート)データへのユーザーグループのアクセスを指定できます。

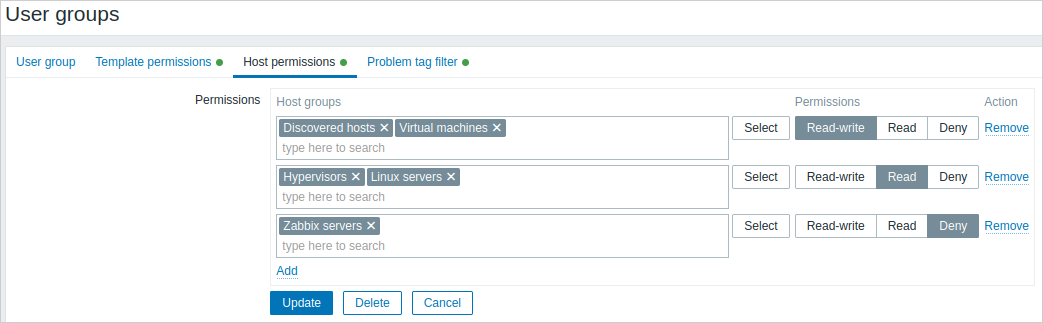

ホスト権限タブでは、ホストグループ(およびそれに含まれるホスト)データへのユーザーグループのアクセスを指定できます。

をクリックして、テンプレート/ホストグループ

(親グループまたはネストされたグループ)を選択し、それらに権限を割り当てます。グループ名の入力を開始すると

(一致するグループのドロップダウンが表示されます)、または 選択 をクリックすると、すべてのグループを一覧表示するポップアップウィンドウが開きます。

をクリックして、テンプレート/ホストグループ

(親グループまたはネストされたグループ)を選択し、それらに権限を割り当てます。グループ名の入力を開始すると

(一致するグループのドロップダウンが表示されます)、または 選択 をクリックすると、すべてのグループを一覧表示するポップアップウィンドウが開きます。

次に、オプションボタンを使用して、選択したグループに権限を割り当てます。指定可能な権限は次のとおりです。

- 読み書き - グループへの読み書きアクセス。

- 読み取り - グループへの読み取り専用アクセス。

- 拒否 - グループへのアクセスを拒否。

同じテンプレート/ホストグループが異なる権限設定で複数行に追加された場合は、最も厳しい権限が適用されます。

Super admin ユーザーは、ネストされたグループに親グループと同じ権限レベルを強制することができます。これは、ホスト/テンプレートグループ設定フォームで行えます。

テンプレート権限タブとホスト権限タブは、同じパラメータセットをサポートしています。

グループに対する現在の権限は 権限 ブロックに表示され、そこで変更または削除できます。

ユーザーグループがホストに対して読み書き権限を持ち、このホストにリンクされたテンプレートに対して拒否または権限なしの場合、 そのグループのユーザーはホスト上のテンプレート化されたアイテムを編集できず、テンプレート名は アクセスできないテンプレート と表示されます。

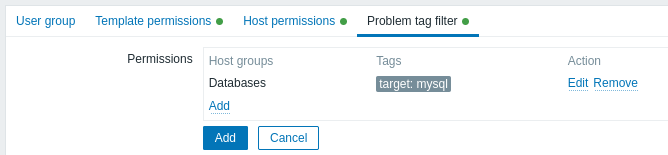

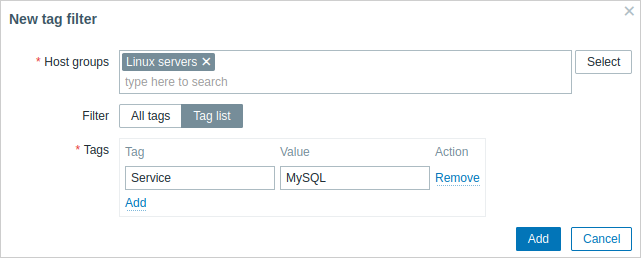

障害タグフィルタータブでは、タグ名と値でフィルタリングされた障害をユーザーグループが表示できるよう、タグベースの権限を設定できます。

をクリックして、ホストグループを選択します。

タグフィルターを適用するホストグループを選択するには、選択 をクリックして

既存のホストグループの完全な一覧を表示するか、ホストグループ名の入力を開始して

一致するグループのドロップダウンを表示します。障害タグフィルターはテンプレートグループには適用できないため、

表示されるのはホストグループのみです。

をクリックして、ホストグループを選択します。

タグフィルターを適用するホストグループを選択するには、選択 をクリックして

既存のホストグループの完全な一覧を表示するか、ホストグループ名の入力を開始して

一致するグループのドロップダウンを表示します。障害タグフィルターはテンプレートグループには適用できないため、

表示されるのはホストグループのみです。

その後、すべてのタグ から タグ一覧 に切り替えることで、フィルタリング用の特定のタグとその値を設定できます。

値のないタグ名は追加できますが、名前のない値は追加できません。権限 ブロックには最初の3つのタグ(値がある場合はその値を含む)のみが

表示されます。さらに多くある場合は、 アイコンをクリックするか、その上にマウスカーソルを置くことで確認できます。

アイコンをクリックするか、その上にマウスカーソルを置くことで確認できます。

タグフィルターを使用すると、ホストグループへのアクセス権と、 障害を表示できるかどうかを分離できます。

たとえば、データベース管理者が "MySQL" データベースの障害のみを確認する必要がある場合、まずデータベース 管理者用のユーザーグループを作成し、次にタグ名 "target" と値 "mysql" を指定する必要があります。

タグ名 "target" を指定し、値フィールドを空白のままにすると、 そのユーザーグループは、選択したホストグループに対してタグ名 "target" を持つすべての障害を表示できます。 すべてのタグ が選択されている場合、そのユーザーグループは指定された ホストグループのすべての障害を表示できます。

タグ名とタグ値が 正しく指定されていることを確認してください。そうでない場合、ユーザーグループには 障害がまったく表示されません。

ユーザーが複数の選択されたユーザーグループのメンバーである場合の例を見てみましょう。 この場合、フィルタリングではタグに対して OR 条件が使用されます。

| ユーザーグループA | ユーザーグループB | 両方のグループに属するユーザー(メンバー)に表示される結果 | ||||

| タグフィルター | ||||||

| ホストグループ | タグ名 | タグ値 | ホストグループ | タグ名 | タグ値 | |

| Databases | target | mysql | Databases | target | oracle | target:mysql または target:oracle の障害が表示される |

| Databases | set to: All tags | Databases | target | oracle | すべての障害が表示される | |

| 障害タグフィルターで未設定 | Databases | target | oracle | target:oracle の障害が表示される | ||

フィルターを追加すると(たとえば、特定のホストグループ "Databases" のすべてのタグ)、 他のホストグループの障害は表示できなくなります。

複数のユーザーグループからのアクセス

ユーザーは任意の数のユーザーグループに所属できます。これらのグループは、 ホストまたはテンプレートに対して異なるアクセス権限を持つ場合があります。

そのため、権限のないユーザーが結果としてどのエンティティにアクセスできるようになるのかを 把握することが重要です。たとえば、ユーザーグループAとBに所属するユーザーについて、 ホスト X(ホストグループ1内)へのアクセスがさまざまな状況でどのような影響を受けるかを考えてみましょう。

- グループAがホストグループ1に対して Read アクセスのみを持ち、グループBが ホストグループ1に対して Read-write アクセスを持つ場合、ユーザーは 'X' に対して Read-write アクセスを取得します。

「Read-write」権限は 「Read」権限より優先されます。

- 上記と同じシナリオで、'X' が同時にグループAまたはBに対して 拒否 されている ホストグループ2にも属している場合、ホストグループ1への Read-write アクセスがあっても、 'X' へのアクセスは 利用不可 になります。

- グループAに権限が定義されておらず、グループBがホストグループ1に対して Read-write アクセスを持つ場合、ユーザーは 'X' に対して Read-write アクセスを取得します。

- グループAがホストグループ1に対して Deny アクセスを持ち、グループBが ホストグループ1に対して Read-write アクセスを持つ場合、ユーザーの 'X' へのアクセスは 拒否 されます。

その他の詳細

- ホストへの読み書きアクセス権を持つAdminレベルのユーザーでも、所属するテンプレートグループへのアクセス権がない場合は、テンプレートのリンク/リンク解除はできません。テンプレートグループへの読み取りアクセス権があれば、ホストへのテンプレートのリンク/リンク解除は可能ですが、テンプレート一覧にはテンプレートは表示されず、他の場所でテンプレートを操作することもできません。

- ホストへの読み取りアクセス権を持つAdminレベルのユーザーは、設定セクションのホスト一覧にそのホストを表示できません。ただし、そのホストのトリガーにはITサービス設定からアクセスできます。

- Super Admin以外のすべてのユーザー('guest' を含む)は、マップが空であるか、画像のみを含む場合に限り、ネットワークマップを表示できます。ホスト、ホストグループ、またはトリガーがマップに追加されると、権限設定が適用されます。

- Zabbixサーバーは、対象のホストへのアクセスが明示的に「拒否」されている場合、アクションの実行先受信者として定義されたユーザーに通知を送信しません。