2 LDAP

概要

外部LDAP認証を使用して、ユーザー名とパスワードを確認できます。

ZabbixのLDAP認証は、少なくともMicrosoft Active DirectoryおよびOpenLDAPで動作します。

LDAPサインインのみが設定されている場合、ユーザーはZabbixにも存在する必要がありますが、そのZabbixパスワードは使用されません。 認証が成功すると、ZabbixはLDAPから返されたユーザー名属性とローカルのユーザー名を照合します。

ユーザープロビジョニング

LDAPユーザーに対して、JIT(just-in-time)ユーザープロビジョニングを設定できます。 この場合、ユーザーがあらかじめZabbixに存在している必要はありません。 ユーザーアカウントは、ユーザーが初めてZabbixにログインしたときに作成できます。

LDAPユーザーがLDAPのログイン名とパスワードを入力すると、Zabbixはこのユーザーが存在するかどうかをデフォルトのLDAPサーバーで確認します。 ユーザーが存在し、まだZabbixにアカウントを持っていない場合、Zabbixに新しいユーザーが作成され、そのユーザーはログインできるようになります。

JITプロビジョニングによって作成されたユーザーは、作成時点でデフォルトとして設定されているLDAPサーバー(ディレクトリ)に関連付けられます。 後でデフォルトLDAPサーバーを変更しても、すでにプロビジョニングされたユーザーに関連付けられているLDAPサーバーは変更または更新されません。

JITプロビジョニングが有効な場合、Authenticationタブでプロビジョニング解除済みユーザー用のユーザーグループを指定する必要があります。

JITプロビジョニングでは、LDAPの変更に基づいてプロビジョニング済みユーザーアカウントを更新することもできます。 たとえば、ユーザーがあるLDAPグループから別のLDAPグループに移動された場合、Zabbixでもそのユーザーはあるグループから別のグループに移動されます。ユーザーがLDAPグループから削除された場合、Zabbixでもそのユーザーはそのグループから削除され、他のどのグループにも属していなければ、プロビジョニング解除済みユーザー用のユーザーグループに追加されます。 プロビジョニング済みユーザーアカウントは、設定されたプロビジョニング期間に基づいて、またはユーザーがZabbixにログインしたときに更新されます。

バックグラウンドプロビジョニングは、ユーザーがZabbix Webインターフェースを操作しているとき、または少なくともブラウザでWebインターフェースのページを開いているときに、Zabbix Webインターフェースによって実行されることに注意してください。 ユーザーをプロビジョニングするための専用バックグラウンドプロセスはありません。

LDAPは、認証および検索のためにディレクトリへバインドする3つの方法をサポートしています。

- 匿名バインド — Bind DN / Bind password を指定せず、LDAPサーバーが匿名クエリを許可している場合です。

- 専用バインドユーザー(サービスアカウント) — 特定のLDAPアカウントを Bind DN / Bind password に設定し、Zabbixが検索およびプロビジョニングに使用します。 これは、Zabbixがエンドユーザーの認証情報なしで検索やバックグラウンドプロビジョニングを実行できるため、推奨される最も柔軟なオプションです。

- 直接ユーザーバインド — Zabbixは、ユーザーがログイン時に入力した認証情報を使用してバインドを実行します(Bind DN / Bind password は設定しません)。これは、Base DNに

uid=%{user}のようなプレースホルダーを含めることで設定します。 このモードでは、Zabbixがユーザーのパスワードにアクセスできるのは対話型ログイン中のみです。 その結果、ユーザーのログインセッション外でLDAPへの認証を必要とするプロビジョニング操作(たとえば、Provision now ボタンの使用や、ユーザーがアクティブにログインしていないときのバックグラウンドプロビジョニングの実行)は認証できないため、動作しません。 直接ユーザーバインドにおけるプロビジョニングおよび更新は、ユーザーがログインした瞬間にのみ行われます。

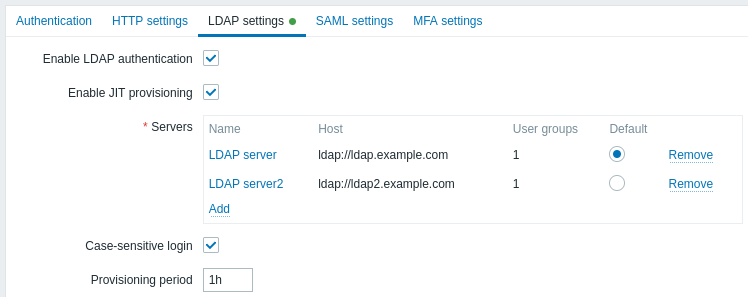

複数のサーバー

必要に応じて、複数のLDAPサーバーを定義できます。 たとえば、異なるユーザーグループを認証するために異なるサーバーを使用できます。 LDAPサーバーが設定されると、ユーザーグループの設定で、該当するユーザーグループに必要なLDAPサーバーを選択できるようになります。

ユーザーが複数のユーザーグループおよび複数のLDAPサーバーに属している場合、名前で昇順にソートされたLDAPサーバーのリストの最初のサーバーが認証に使用されます。

設定

設定パラメータ:

| パラメータ | 説明 |

|---|---|

| LDAP認証を有効にする | チェックボックスをオンにすると、LDAP認証が有効になります。 |

| JITプロビジョニングを有効にする | チェックボックスをオンにすると、JITプロビジョニングが有効になります。 |

| サーバー | 追加をクリックしてLDAPサーバーを設定します(下記のLDAPサーバーの設定を参照)。 |

| 大文字と小文字を区別したログイン | チェックボックスをオフにすると、ユーザー名の大文字と小文字を区別したログインが無効になります(デフォルトでは有効)。 大文字と小文字を区別したログインを無効にすると、たとえばZabbixユーザーが「Admin」や「ADMIN」であっても「admin」としてログインできます。 大文字と小文字を区別したログインを無効にし、同じようなユーザー名(例:Adminとadmin)を持つ複数のZabbixユーザーがいる場合、これらのユーザーのログインは常に次のエラーメッセージで拒否されることに注意してください:「認証に失敗しました:入力された認証情報が一意ではありません。」 |

| プロビジョニング期間 | プロビジョニング期間を設定します。つまり、フロントエンドで作業している間、ログインしたユーザーがどのくらいの頻度でプロビジョニングされるかを指定します。 |

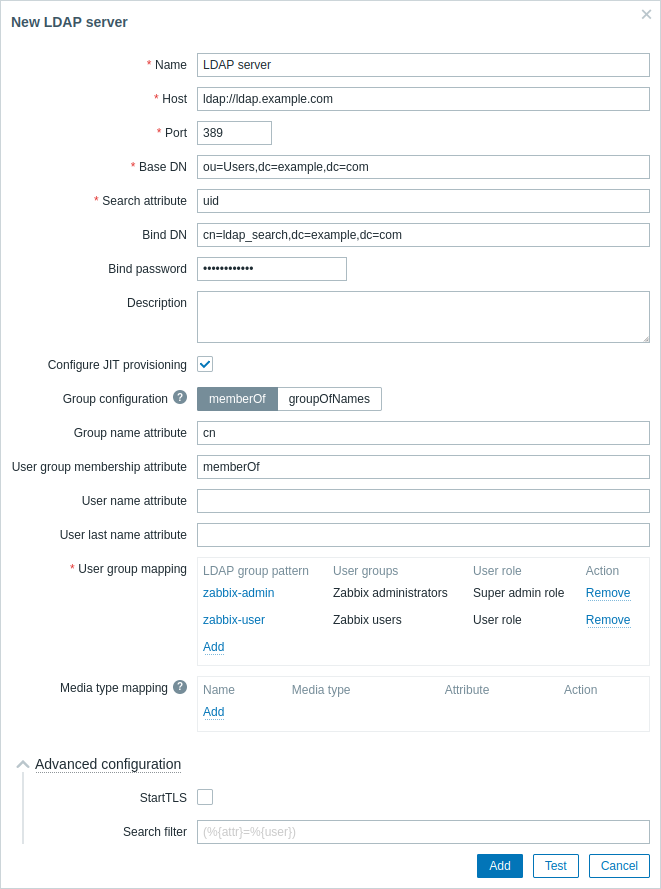

LDAPサーバーの設定

LDAPサーバーの設定パラメータ:

| Parameter | Description |

|---|---|

| Name | Zabbix設定内のLDAPサーバー名。 |

| Host | LDAPサーバーのホスト名、IP、またはURI。例: ldap.example.com、127.0.0.1、ldap://ldap.example.com セキュアなLDAPサーバーの場合は、ldapsプロトコルとホスト名を使用します。例: ldaps://ldap.example.com OpenLDAP 2.x.x以降では、ldap://hostname:port または ldaps://hostname:port の形式の完全なLDAP URIを使用できます。 |

| Port | LDAPサーバーのポート。デフォルトは389です。 セキュアなLDAP接続のポート番号は通常636です。 完全なLDAP URIを使用する場合は使用されません。 |

| Base DN | LDAPサーバー内のユーザーアカウントへのベースパス: ou=Users,ou=system(OpenLDAPの場合)、 DC=company,DC=com(Microsoft Active Directoryの場合) uid=%{user},dc=example,dc=com(ユーザーへの直接バインドの場合。以下の注記を参照) |

| Search attribute | 検索に使用するLDAPアカウント属性: uid(OpenLDAPの場合)、 sAMAccountName(Microsoft Active Directoryの場合) |

| Bind DN | LDAPサーバーへのバインドおよび検索に使用するLDAPアカウント。例: uid=ldap_search,ou=system(OpenLDAPの場合)、 CN=ldap_search,OU=user_group,DC=company,DC=com(Microsoft Active Directoryの場合) 匿名バインドもサポートされています。ただし、匿名バインドを許可すると、ドメイン設定が未認可ユーザーに公開される可能性があります(ユーザー、コンピューター、サーバー、グループ、サービスなどの情報)。セキュリティ上の理由から、LDAPホストでは匿名バインドを無効にし、代わりに認証済みアクセスを使用してください。 |

| Bind password | LDAPサーバーへのバインドおよび検索に使用するアカウントのLDAPパスワード。 |

| Description | LDAPサーバーの説明。 |

| Configure JIT provisioning | このチェックボックスをオンにすると、JITプロビジョニングに関連するオプションが表示されます。 |

| Group configuration | グループ設定方法を選択します: memberOf - ユーザーとそのグループメンバーシップ属性を検索する方法 groupOfNames - member属性を通じてグループを検索する方法 memberOfの方が高速なため推奨されます。LDAPサーバーが memberOf をサポートしていない場合、またはグループフィルタリングが必要な場合は groupOfNames を使用してください。 |

| Group name attribute | memberOf 属性内のすべてのオブジェクトからグループ名を取得する属性を指定します(User group membership attribute フィールドを参照)。グループ名はユーザーグループのマッピングに必要です。 |

| User group membership attribute | ユーザーが所属するグループの情報を含む属性を指定します(例: memberOf)。たとえば、memberOf属性には次のような情報が含まれる場合があります: memberOf=cn=zabbix-admin,ou=Groups,dc=example,dc=comこのフィールドは memberOf メソッドでのみ使用できます。 |

| User name attribute | ユーザーの名を含む属性を指定します。 |

| User last name attribute | ユーザーの姓を含む属性を指定します。 |

| User group mapping | LDAPユーザーグループパターンをZabbixユーザーグループおよびユーザーロールにマッピングします。 これは、プロビジョニングされたユーザーにZabbixでどのユーザーグループ/ロールが割り当てられるかを判断するために必要です。 Add をクリックしてマッピングを追加します。 LDAP group pattern フィールドはワイルドカードをサポートしています。グループ名は既存のグループと一致している必要があります。 LDAPユーザーが複数のZabbixユーザーグループに一致する場合、そのユーザーはそれらすべてのメンバーになります。 ユーザーが複数のZabbixユーザーロールに一致する場合、その中で最も高い権限レベルのロールが割り当てられます。 |

| Media type mapping | 通知送信のために、ユーザーのLDAP media 属性(例: email)をZabbixユーザーメディアにマッピングします(属性値はメディアの Send to フィールドとして使用されます)。 |

| Advanced configuration | Advanced configuration ヘッダーをクリックすると、高度な設定オプションが表示されます(以下を参照)。 |

| StartTLS | LDAPサーバーへの接続時にStartTLS操作を使用するには、このチェックボックスをオンにします。サーバーがStartTLSをサポートしていない場合、接続は失敗します。 StartTLSは ldaps プロトコルを使用するサーバーでは使用できません。 |

| Search filter | LDAPでユーザーを認証する際に使用するカスタム文字列を定義します。次のプレースホルダーがサポートされています:%{attr} - 検索属性名(uid、sAMAccountName)%{user} - 認証するユーザーのユーザー名の値たとえば、大文字小文字を区別しないLDAPまたはMicrosoft Active Directory環境で大文字小文字を区別する検索を行うには、文字列を次のように定義できます: (%{attr}:caseExactMatch:=%{user})。フィルターをカスタマイズしない場合、LDAPはデフォルトの (%{attr}=%{user}) を使用します。 |

ユーザーへの直接バインド 用にLDAPサーバーを設定するには、Base DN パラメータに属性 uid=%{user} を追加し(例: uid=%{user},dc=example,dc=com)、BindDN および Bind password パラメータは空のままにします。

認証時には、プレースホルダー %{user} はログイン時に入力されたユーザー名に置き換えられます。

ユーザーへの直接バインドでは、Zabbixがアクセスできるのは対話型ログイン中のユーザー認証情報のみです。

そのため、対話型ログインなしで動作するプロビジョニングタスク(たとえば、Provision now ボタンや user.provision APIメソッド)は、ユーザーへの直接バインドを使用して認証するユーザーを無視します。これは、Zabbixがそれらのユーザーに代わってバインドできないためです。

エンドユーザーのログインを必要とせずにWebインターフェースからプロビジョニングやLDAP検索を機能させる必要がある場合は、匿名バインドまたは専用のバインドユーザー(サービスアカウント)を使用してください。

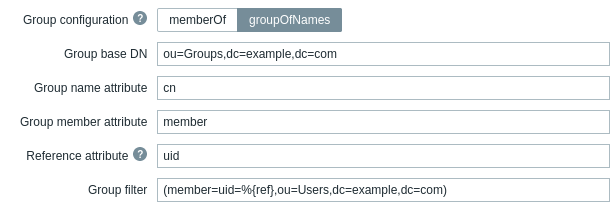

以下のフィールドは、Group configuration メソッドとして "groupOfNames" を使用する場合に固有です:

| Parameter | Description |

|---|---|

| Group base DN | LDAPサーバー内のグループへのベースパス。 |

| Group name attribute | 指定したグループのベースパス内でグループ名を取得する属性を指定します。 グループ名はユーザーグループのマッピングに必要です。 |

| Group member attribute | LDAP内のグループメンバーに関する情報を含む属性を指定します(例: member)。 |

| Reference attribute | グループフィルター用の参照属性を指定します(Group filter フィールドを参照)。 その後、グループフィルター内で %{ref} を使用して、ここで指定した属性の値を取得します。 |

| Group filter | ユーザーが所属するグループを取得するためのフィルターを指定します。 たとえば、 (member=uid=%{ref},ou=Users,dc=example,dc=com) は、グループのmember属性が uid=User1,ou=Users,dc=example,dc=com である場合に "User1" に一致し、"User1" が所属するグループを返します。 |

証明書に問題がある場合、セキュアなLDAP接続(ldaps)を機能させるために、/etc/openldap/ldap.conf 設定ファイルに TLS_REQCERT allow 行を追加する必要があることがあります。

これにより、LDAPカタログへの接続のセキュリティが低下する可能性があります。

実際のユーザーアカウント(Zabbix Webインターフェースへのログインに使用されるもの)を使用する代わりに、LDAP内で最小限の権限を持つLDAPサーバーへのバインドおよび検索専用のLDAPアカウント(Bind DN)を別途作成することを推奨します。

この方法はより高いセキュリティを提供し、ユーザーがLDAPサーバーで自分のパスワードを変更した場合でも Bind password を変更する必要がありません。

上の表では、これは ldap_search アカウント名です。

アクセステスト

テストボタンでユーザーアクセスをテストできます:

| パラメータ | 説明 |

|---|---|

| ログイン | テストするLDAPユーザー名(Zabbixフロントエンドの現在のユーザー名で自動入力されます)。このユーザー名はLDAPサーバーに存在している必要があります。 Zabbixは、テストユーザーの認証に失敗した場合、LDAP認証を有効にしません。 |

| ユーザーパスワード | テストするLDAPユーザーパスワード。 |