3 ユーザグループ

概要

ユーザーグループは、組織的な目的とデータへの権限割り当ての両方のためにユーザーをグループ化することができます。 ホストグループおよびテンプレートグループのデータの表示および設定の権限は、個々のユーザーではなくユーザーグループに割り当てられます。

あるユーザーグループにはどの情報を利用可能にし、別のグループにはどの情報を利用可能にするかを分けることは、しばしば理にかなっています。 これは、ユーザーをグループ化し、ホストグループやテンプレートグループに異なる権限を割り当てることで実現できます。

1人のユーザーは任意の数のグループに所属できます。

設定

ユーザーグループを設定するには、以下の手順を実行します。

- Users > User groups に移動します

- Create user group をクリックします(既存のグループを編集する場合はグループ名をクリックします)

- フォームでグループ属性を編集します

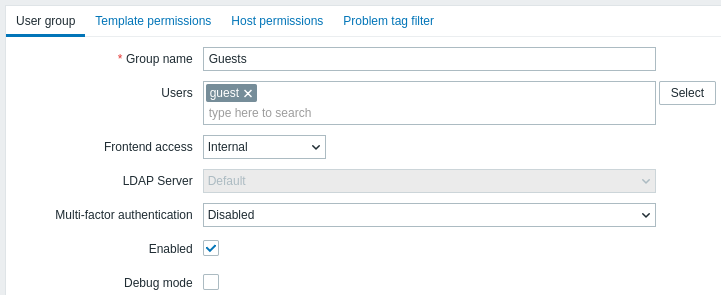

User group タブには、グループの一般属性が含まれています。

必須の入力フィールドには、すべて赤いアスタリスクが付いています。

| パラメータ | 説明 |

|---|---|

| Group name | 一意のグループ名。 |

| Users | グループにユーザーを追加するには、既存ユーザーの名前の入力を開始します。一致するユーザー名のドロップダウンが表示されたら、スクロールして選択します。 または、Select ボタンをクリックして、ポップアップでユーザーを選択することもできます。 |

| Frontend access | グループのユーザーをどのように認証するかを指定します。 System default - デフォルトの認証方式を使用します(グローバルに設定されたもの)。 Internal - Zabbix内部認証を使用します(LDAP認証がグローバルに使用されている場合でも)。 HTTP認証がグローバルデフォルトの場合は無視されます。 LDAP - LDAP認証を使用します(内部認証がグローバルに使用されている場合でも)。 HTTP認証がグローバルデフォルトの場合は無視されます。 Disabled - このグループのZabbix Webインターフェースへのアクセスは禁止されます |

| LDAP server | ユーザー認証に使用する LDAP server を選択します。 このフィールドは、Frontend access が LDAP または System default に設定されている場合にのみ有効です。 |

| Multi-factor authentication | ユーザー認証に使用する多要素認証の方式を選択します。 Default - MFA設定でデフォルトとして設定された方式を使用します。このオプションは、MFAが有効な場合、新しいユーザーグループでデフォルトで選択されます。 <Method name> - 選択した方式を使用します(例: "Zabbix TOTP")。 Disabled - このグループではMFAは無効です。このオプションは、MFAが無効な場合、新しいユーザーグループでデフォルトで選択されます。 ユーザーがMFA有効の複数のユーザーグループに属している場合(または少なくとも1つのグループでMFAが有効な場合)、次の認証ルールが適用されることに注意してください。いずれかのグループが "Default" MFA方式を使用している場合、その方式でユーザーを認証します。そうでない場合は、アルファベット順で最初の方式が認証に使用されます。 |

| Enabled | ユーザーグループおよびグループメンバーの状態。 Checked - ユーザーグループとユーザーは有効です Unchecked - ユーザーグループとユーザーは無効です |

| Debug mode | このチェックボックスをオンにすると、ユーザーに対してデバッグモードが有効になります。 |

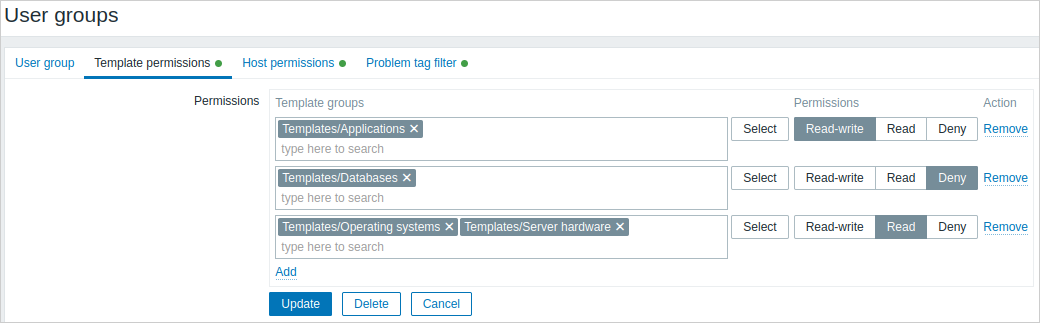

Template permissions タブでは、テンプレートグループ(およびそれに含まれるテンプレート)データへのユーザーグループのアクセスを指定できます。

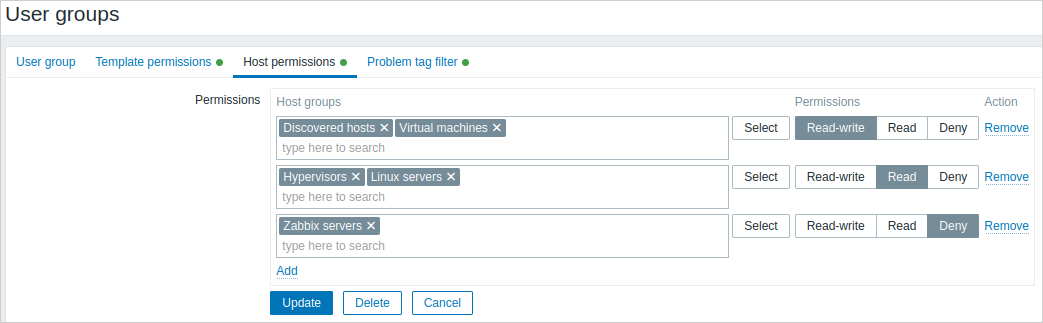

Host permissions タブでは、ホストグループ(およびそれに含まれるホスト)データへのユーザーグループのアクセスを指定できます。

をクリックして、テンプレート/ホストグループ(親グループまたはネストされたグループ)を選択し、それらに権限を割り当てます。

グループ名の入力を開始すると(一致するグループのドロップダウンが表示されます)、または Select をクリックすると、すべてのグループを一覧表示するポップアップウィンドウが開きます。

をクリックして、テンプレート/ホストグループ(親グループまたはネストされたグループ)を選択し、それらに権限を割り当てます。

グループ名の入力を開始すると(一致するグループのドロップダウンが表示されます)、または Select をクリックすると、すべてのグループを一覧表示するポップアップウィンドウが開きます。

その後、オプションボタンを使用して、選択したグループに権限を割り当てます。 指定可能な権限は次のとおりです。

- Read-write - グループへの読み書きアクセス

- Read - グループへの読み取り専用アクセス

- Deny - グループへのアクセスを拒否

同じテンプレート/ホストグループが異なる権限設定で複数行に追加された場合は、最も厳しい権限が適用されます。

Super admin ユーザーは、ネストされたグループに親グループと同じレベルの権限を強制できることに注意してください。これは、host/template グループ設定フォームで行えます。

Template permissions タブと Host permissions タブは、同じパラメータセットをサポートしています。

グループに対する現在の権限は Permissions ブロックに表示され、そこで変更または削除できます。

ユーザーグループがホストに対して Read-write 権限を持ち、このホストにリンクされたテンプレートに対して Deny または権限なしである場合、そのグループのユーザーはホスト上のテンプレート化されたアイテムを編集できず、テンプレート名は Inaccessible template と表示されます。

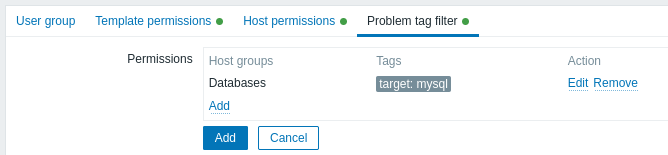

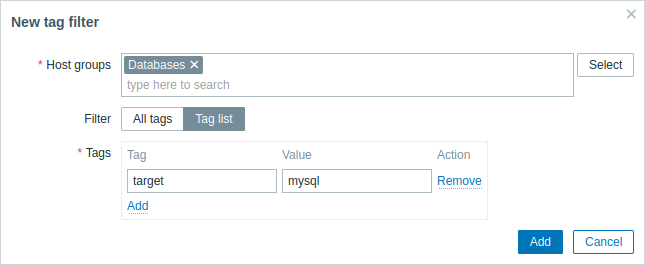

Problem tag filter タブでは、タグ名と値でフィルタリングされた障害をユーザーグループが表示できるように、タグベースの権限を設定できます。

をクリックして、ホストグループを選択します。

タグフィルターを適用するホストグループを選択するには、Select をクリックして既存のホストグループの完全な一覧を表示するか、ホストグループ名の入力を開始して一致するグループのドロップダウンを表示します。

障害タグフィルターはテンプレートグループには適用できないため、表示されるのはホストグループのみです。

をクリックして、ホストグループを選択します。

タグフィルターを適用するホストグループを選択するには、Select をクリックして既存のホストグループの完全な一覧を表示するか、ホストグループ名の入力を開始して一致するグループのドロップダウンを表示します。

障害タグフィルターはテンプレートグループには適用できないため、表示されるのはホストグループのみです。

値のないタグ名は追加できますが、名前のない値は追加できません。

Permissions ブロックには最初の3つのタグのみ(値がある場合はその値も)表示されます。さらにある場合は、 アイコンをクリックするか、その上にマウスカーソルを置くことで確認できます。

アイコンをクリックするか、その上にマウスカーソルを置くことで確認できます。

タグフィルターを使用すると、ホストグループへのアクセスと、障害を表示できるかどうかを分離できます。

たとえば、データベース管理者が "MySQL" データベースの障害のみを確認する必要がある場合、まずデータベース管理者用のユーザーグループを作成し、その後 "target" というタグ名と "mysql" という値を指定する必要があります。

"target" というタグ名が指定され、値フィールドが空白のままの場合、ユーザーグループは選択したホストグループに対してタグ名 "target" を持つすべての障害を表示できます。

タグ名とタグ値が正しく指定されていることを確認してください。そうでない場合、ユーザーグループには障害が何も表示されません。

ユーザーが複数の選択されたユーザーグループのメンバーである場合の例を見てみましょう。 この場合、フィルタリングではタグに対して OR 条件が使用されます。

| User group A | User group B | 両方のグループのユーザー(メンバー)に表示される結果 | ||||

| Tag filter | ||||||

| Host group | Tag name | Tag value | Host group | Tag name | Tag value | |

| Databases | target | mysql | Databases | target | oracle | target:mysql または target:oracle の障害が表示される |

| Problem tag filter で未設定 | Databases | target | oracle | target:oracle の障害が表示される | ||

複数のユーザーグループからのアクセス

ユーザーは任意の数のユーザーグループに所属することができます。 これらのグループは、ホストやテンプレートに対して異なるアクセス権限を持つことができます。

したがって、権限のないユーザーが最終的にどのエンティティにアクセスできるかを知ることが重要です。 次の例では、ユーザーがユーザーグループAとBに所属している場合に、ホストグループ1のホストXへのアクセスがさまざまな状況でどのように影響を受けるかを考えてみます。

- グループAがホストグループ1に対して読込アクセスのみを持ち、グループBがホストグループ1に対して読書/書込アクセスを持つ場合、ユーザーは'X'に対して読書/書込アクセスを取得します。

"読書/書込"権限は"読込"権限よりも優先されます。

- 上記と同じシナリオで、'X'が同時にグループAまたはBに拒否されているホストグループ2にも存在する場合、ホストグループ1に読書/書込アクセスがあっても、'X'へのアクセスは利用できません。

- グループAに権限が定義されておらず、グループBがホストグループ1に読書/書込アクセスを持つ場合、ユーザーは'X'に対して読書/書込アクセスを取得します。

- グループAがホストグループ1に拒否アクセスを持ち、グループBがホストグループ1に読書/書込アクセスを持つ場合、ユーザーは'X'へのアクセスが拒否されます。

その他の詳細

- Read-writeアクセス権を持つAdminレベルのユーザーが、テンプレートが属するテンプレートグループへのアクセス権を持っていない場合、ホストへのテンプレートのリンク/リンク解除を行うことはできません。 テンプレートグループへのReadアクセス権があれば、ホストへのテンプレートのリンク/リンク解除は可能ですが、テンプレートリストにはテンプレートが表示されず、他の場所でテンプレートを操作することもできません。

- Readアクセス権を持つAdminレベルのユーザーは、設定セクションのホストリストでホストを見ることはできませんが、ITサービスの設定ではホストのトリガーにアクセスできます。

- Super Admin以外のユーザー('guest'を含む)は、マップが空であるか画像のみの場合はネットワークマップを見ることができます。 マップにホスト、ホストグループ、トリガーが追加されると、権限が適用されます。

- Zabbixサーバーは、該当するホストへのアクセスが明示的に「拒否」されている場合、アクションの操作受信者として定義されたユーザーに通知を送信しません。