Konfiguracja reguł wykrywania sieci

Przegląd

Żeby skonfigurować regułę wykrywania sieci używaną przez Zabbix do wykrywania hostów i usług, należy:

- Przejść do Konfiguracja → Wykrywanie

- Kliknąć na Utwórz regułę wykrywania (lub na nazwie reguły, by edytować istniejącą regułę)

- Wprowadzić atrybuty reguły wykrywania

Atrybuty reguły

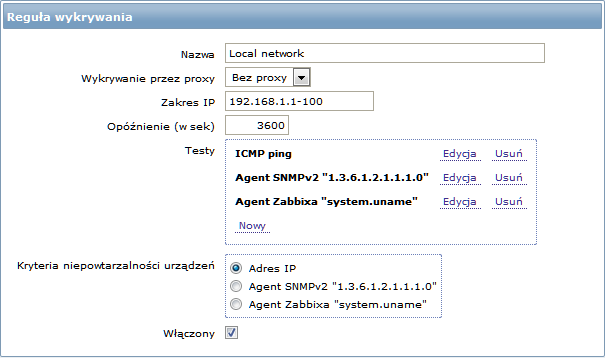

| Parametr | Opis |

|---|---|

| Nazwa | Unikalna nazwa reguły. Na przykład, "Local network". |

| Wykrywanie przez proxy | Co przeprowadza wykrywanie: Bez proxy - wykrywaniem zajmie się serwer Zabbix <nazwa proxy> - wykrywaniem zajmie się to proxy |

| Zakres IP | Zakres adresów IP do wykrywania. Może mieć następujące formaty: Pojedyncze IP: 192.168.1.33 Zakres adresów IP: 192.168.1.1-255 Maska IP: 192.168.4.0/24 obsługiwane maski IP: /16 - /30 dla adresów IPv4 /112 - /128 dla adresów IPv6 Lista: 192.168.1.1-255,192.168.2.1-100,192.168.2.200,192.168.4.0/24 Uwaga: Każdy adres IP powinien występować tylko raz; wprowadzenie wielu reguł dla jednego IP może dać nieprzewidywalne efekty, np. może spowodować zakleszczenie i/lu powielenie hostów w bazie. To samo może się zdarzyć, jeżeli dwa hosty o takich samych nazwach DNS zostaną zawarte w różnych regułach wykrywania. |

| Opóźnienie (w sek) | Parametr ten definiuje, jak często Zabbix będzie wykonywał regułę. Opóźnienie mierzone jest od końca wykonania poprzedniej instancji wykrywania więc nie nastąpi nasunięcie. |

| Testy | Zabbix będzie używał tej listy sprawdzeń do wykrywania. Dostępne sprawdzenia: SSH, LDAP, SMTP, FTP, HTTP, HTTPS, POP, NNTP, IMAP, TCP, Telnet, agent Zabbix, agent SNMPv1, agent SNMPv2, agent SNMPv3, ping ICMP. Każdy wykrywanie bazujące na protokole używa do sprawdzenia hosta funkcjonalności net.tcp.service[], z wyjątkiem SNMP, które wysyła zapytanie SNMP OID. Agent Zabbix jest sprawdzany poprzez pytanie o pozycję. Więcej szczegółów można znaleźć w pozycjach agenta. Parametr 'Porty' może być jednym z: Pojedynczy port: 22 Zakres portów: 22-45 Lista: 22-45,55,60-70 |

| Kryteria niepowtarzalności urządzeń | Kryterium unikalności może być: Adres IP - nie jest przetwarzanych wiele urządzeń o identycznym IP. Jeżeli urządzenie z takim samym IP już istnieje, zostanie uznane za wykryte i nowy host nie powstanie. Typ testu wykrywania - testy albo SNMP albo agenta Zabbix. |

| Włączony | Zaznaczenie pola powoduje, że reguła staje się aktywna i będzie wykonywana przez serwer Zabbix. Gdy jest odznaczone, reguła nie jest aktywna. Nie będzie wykonywana. |

Zmiana ustawień proxy

Począwszy od Zabbix 2.2.0 hosty wykrywane przez różne proxy traktowane są jako inne hosty. Pozwala to na przeprowadzenie wykrywania identycznych zakresów IP używanych w różnych podsieciach, jednakże zmiana proxy dla już monitorowanej podsieci jest skomplikowana, gdyż zmiana proxy musi być również zastosowana do wszystkich wykrytych hostów. Przykładowe kroki do wymiany proxy w regule wykrywania:

- wyłączyć regułę wykrywania

- zsynchronizować konfigurację proxy

- zmienić proxy w regule wykrywania

- zmienić proxy dla wszystkich hostów wykrytych przez tę regułę

- włączyć regułę wykrywania

Rzeczywisty scenariusz

W przykładzie tym ustawimy wykrywanie sieci dla sieci lokalnej o zakresie IP 192.168.1.1-192.168.1.255.

W naszym scenariuszu chcemy:

- wykryć hosty z uruchomionym agentem Zabbix

- uruchamiać wykrywanie co 10 minut

- dodać host do monitorowania jeżeli działa dłużej niż godzinę

- usunąć hosty jeżeli nie działają dłużej niż 24 godziny

- dodać hosty oparte o Linux do grupy "Linux servers"

- dodać hosty z Windows do grupy "Windows servers"

- użyć szablonu Template OS Linux dla hostów opartych o Linux

- użyć szablonu Template OS Windows dla hostów z Windows

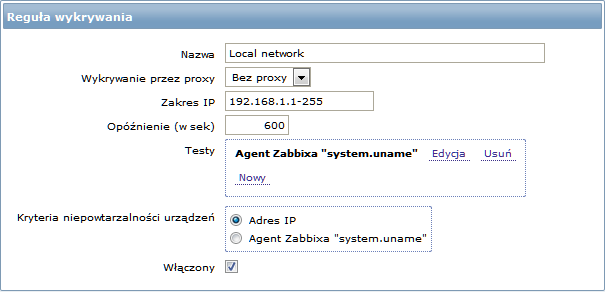

Krok 1

Definiowanie reguły wykrywania sieci dla zakresu IP.

Zabbix będzie próbował wykryć hosty w zakresie IP 192.168.1.1-192.168.1.255, łącząc się z agentami Zabbix i pobierając wartość klucza system.uname. Wartość odebrana z agenta zostanie użyta do wykonania różnych akcji dla różnych systemów operacyjnych. Na przykład, połączenia serwerów Windows do Template OS Windows, a serwerów Linux do Template OS Linux.

Reguła będzie uruchomiona co 10 minut (600 sekund).

Po dodaniu tej reguły, Zabbix automatycznie uruchomi wykrywanie i generowanie zdarzeń wykrywania, do dalszego przetwarzania.

Krok 2

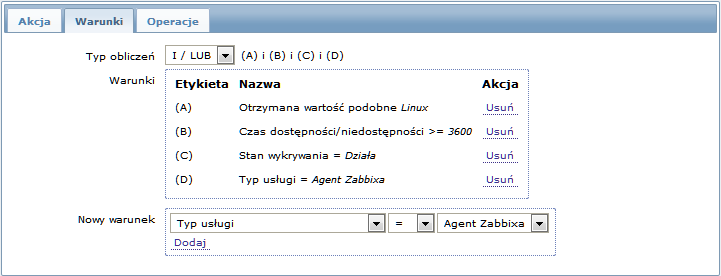

Definiowanie akcji dodających wykryte serwery Linux do odpowiedniej grupy/szablonu.

Akcja zostanie aktywowana, gdy:

- "działa" usługa "agent Zabbix"

- wartość z system.uname (klucz agenta Zabbix użyty w definicji reguły) zawiera "Linux"

- Czas działania jest dłuższy od 1 godziny (3600 sekund)

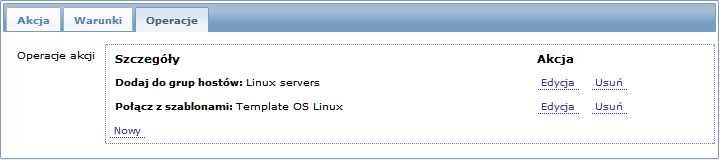

Akcja wykona następujące operacje:

- doda wykryty host do grupy "Linux servers" (i doda hosta jeżeli do tej pory nie był dodany)

- połączy host z szablonem "Template OS Linux". Zabbix automatycznie rozpocznie monitorowanie hosta, używając pozycji i wyzwalaczy z szablonu "Template OS Linux".

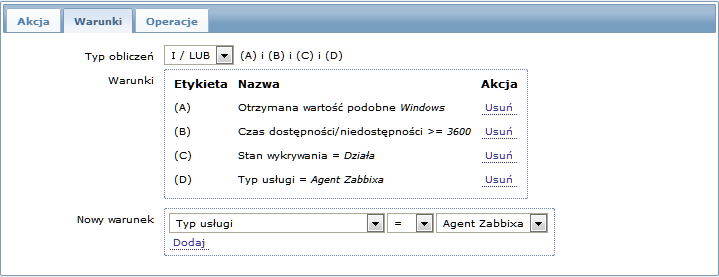

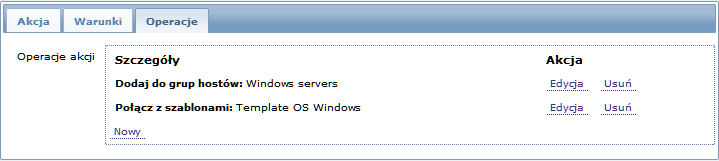

Krok 3

Definiowanie akcji dodających wykryte serwery Windows do odpowiedniej grupy/szablonu.

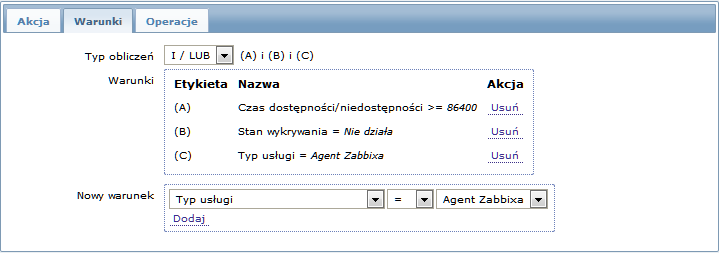

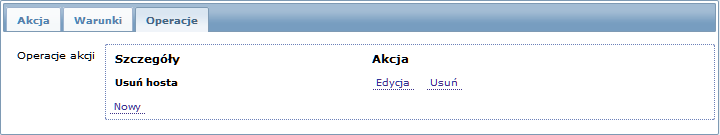

Krok 4

Definiowanie akcji dla usuwania utraconych serwerów.

Serwer zostanie usunięty, jeżeli usługa "agent Zabbix" jest wyłączona dłużej niż przez 24 godziny (86400 sekund).